يستمر مشهد برامج الهواتف المحمولة الخبيثة بالتطور مع مرور كل سنة، وتقود الآن هذه العملية مجموعة من مجرمي الإنترنت، يخططون لتنفيذ مجموعة من الهجمات وجني الأرباح. وقد اتضح مؤخرا دليل على قيام مجموعات بالتخطيط لفيروسات لنشر البرامج الخبيثة على مستوى واسع من الجمهور، مما يجعل عملية نشر برامج الهواتف المحمولة الخبيثة في تطور مستمر.

٢٠١٣ بالأرقام

وبإلقاء نظرة سريعة على عام ٢٠١٣، فإننا نرى بوضوح تطور انتشار البرامج الخبيثة بين الهواتف المحمولة. وعلى الرغم من تحقيق البرامج الخبيثة لمستويات عالية، فقد نجحت أيضا كاسبرسكي لاب في تطوير مستوى الحماية ليواكب هذا التقدم السريع:

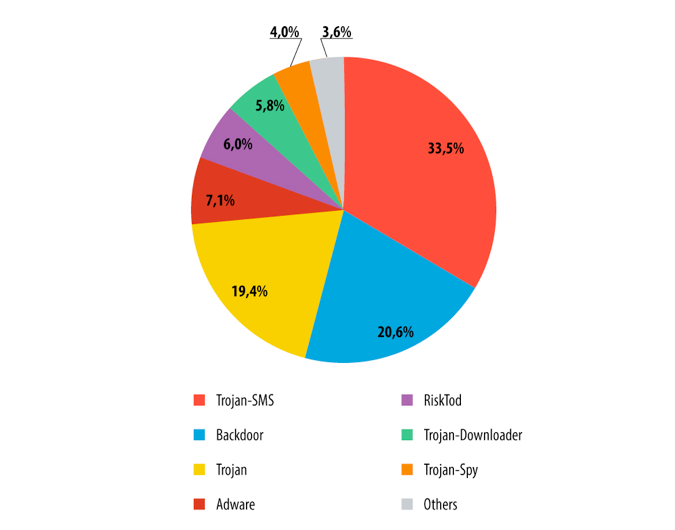

- في ٢٠١٣، تم استخدام 3,905,502 حزمة تحميل من قبل مجرمي الإنترنت لنشر برامج الهواتف المحمولة الخبيثة. وإجمالا، فقد اكتشفنا 10,000,000 حالة بين ٢٠١٢ و٢٠١٣.

- بقي أندرويد الهدف الرئيسي لهجمات البرامج الخبيثة، إذ أن 98.1% من البرامج الخبيثة في ٢٠١٣ استهدفت هذه المنصة.

-

- لا تزال معظم برامج الهواتف المحمولة الخبيثة تتخصص في عمليات سرقات الأموال الصغيرة باستخدام المكالمات الهاتفية والرسائل. إلا أن عدد التعديلات على البرامج الخبيثة المصممة لتصيد الهواتف المحمولة، وسرقة بيانات البطاقات الائتمانية والأموال ازداد بمعدل ١٩.٧.

-

مقاومة الحماية

لدى تصميم البرنامج الخبيث، فإن الاعتبار الأهم هو مدى قدرة مجرمي الإنترنت على مواصلة التحكم بجهاز الضحية، وكلما طالت فترة إصابة الجهاز، كلما زادت فرصتهم بتحقيق الأرباح، وهذا ما قادهم إلى كتابة فيروسات معقدة يصعب العثور عليها وإزالتها:

- يتم استغلال نقاط ضعف أندرويد من قبل مجرمي الإنترنت لتجنب فحص سلامة الرمز لدى تحميل أي تطبيق، وذلك لمضاعفة حقوق تطبيقات البرامج الخبيثة، وتطوير قدراتها مما يجعل من الصعب إزالتها.

- أصبح الآن رمز البرامج الخبيثة جزءاً مرتبطاً من البرامج القانونية لإخفاء علامات الإصابة، وكنتيجة لذلك فقد تحتوي نسخة آنجري بيرد يتم تحميلها من متجر تطبيقات غير رسمي أو منتدى على برامج خبيثة.

- أتاحت الهجمات على ويندوز إكس بي لبرامج الهواتف المحمولة الخبيثة إصابة أجهزة الكمبيوتر بعد ربط الضحايا لهواتفهم الذكية أو أجهزتهم اللوحية

الموضوع المشهور هذه السنة: تهديدات تروجان لعمليات الهاتف المحمول المصرفية.

ومع هذه الهجمات المعقدة يظهر تزايد في تهديدات تروجان للعمليات المصرفية على أندرويد، حيث سجلت أول السنة ٦٧ حالة، إلا أن آخر السنة شهدت ١٣٢١ حالة فريدة. كما تعمل الآن تروجان للمعاملات المصرفية على الهاتف المحمول مع وين ٣٢ تروجان لتجنب وسيلة التحكم من جهازين.

-

- ولا تظهر أي مؤشرات لنية برامج الهواتف المحمولة الخبيثة التراجع قريباً، لاستمرار برامج جديدة بالظهور. ولكن مع توقعاتنا لظهور مزيد من البرامج التي تتجنب الفحص والإزالة فإن كاسبرسكي لاب ستستمر بتوفير الحماية التي تمنحكم ثقة كاملة على أفضل المستويات.

أندرويد

أندرويد

النصائح

النصائح