يمكن أن تكون علامات التصيد واضحة – عدم تطابق بين عنوان المرسل وعنوان الشركة المفترضةو التناقضات المنطقيةو الإخطارات والإشعارات التي يبدو أنها واردة من الخدمات عبر الإنترنت – لكن اكتشاف المزيف ليس دائمًا بهذه السهولة. تتمثل إحدى طرق جعل المظهر الزائف أكثر إقناعًا في التلاعب بالحقل المرئي الذي يحتوي على عنوان (رأس) البريد الإلكتروني.

هذه التقنية غير شائعة إلى حد ما في حالات التصيد الاحتيالي الجماعي، لكننا نراها أكثر قليلاً في الرسائل المستهدفة. إذا بدت الرسالة حقيقية، لكنك تشك في مصداقية المرسل، فحاول البحث بشكل أعمق قليلاً والتحقق من العنوان المستلم. يصف هذا المنشور كيف يمكن ذلك.

أسباب للشك

أي طلب غريب هو علامة حمراء واضحة سلبية تشير إلى وجود خطر. على سبيل المثال، البريد الإلكتروني الذي يطلب منك القيام بشيء خارج دورك في العمل أو تنفيذ أي إجراء غير قياسي يستدعي نظرة فاحصة، خاصة إذا كان يزعم أنه مهم (طلب شخصي من الرئيس التنفيذي!) أو عاجل (يجب أن تدفعه في غضون ساعتين!). هذه حيل تصيد احتيالي قياسية. يجب أيضًا أن تكون حذرًا إذا طُلب منك:

- تتبع رابط في البريد الإلكتروني يؤدي إلى موقع ويب خارجي يطلب بيانات اعتمادك أو معلومات الدفع الخاصة بك؛

- تنزيل وفتح ملف (خاصة الملف القابل للتنفيذ)؛

- القيام بالإجراءات المتعلقة بالتحويلات النقدية أو الوصول إلى الأنظمة أو الخدمات.

كيفية البحث عن رؤوس وعناوين البريد الإلكتروني

لسوء الحظ، من السهل محاكاة المرئي من المجال. ومع ذلك، يجب أن يُظهر العنوان المستلم النطاق الحقيقي للمرسل. يمكنك العثور على هذا العنوان في أي عميل بريد إلكتروني. هنا، نستخدم مايكروسوفت آوتلوك (Microsoft Outlook) كمثال بسبب استخدامه على نطاق واسع في الأعمال التجارية الحديثة. ومع ذلك، لا ينبغي أن تختلف العملية اختلافًا جذريًا في عميل آخر؛ إذا كنت تستخدم عميلاً، حيث يمكنك الرجوع إلى وثائق المساعدة أو محاولة العثور على الرؤوس والعناوين بنفسك.

في مايكروسوفت آوتلوك (Microsoft Outlook)

- افتح الرسالة التي تريد التحقق منها؛

- في علامة تبويب الملف، حدد الخصائص؛

- في نافذة الخصائص التي تفتح، ابحث عن الحقل المستلم في قسم رؤوس وعناوين رسائل الإنترنت.

قبل الوصول إلى المستلم، يمكن أن يمر البريد الإلكتروني عبر أكثر من عقدة وسيطة، لذلك قد ترى عدة حقول مُسْتَلَمَة. أنت تبحث عن أدنى واحد منها، والذي يحتوي على معلومات حول المرسل الأصلي. ينبغي أن تبدو مثل الآتي:

التسمية التوضيحية: العنوان المُسْتَلم

كيفية التحقق من المجال من العنوان المستلم

أسهل طريقة للاستفادة من الترويسة والعنوان المستلم هي استخدام بوابة استخبارات التهديدات . بعض ميزاته مجانية، مما يعني أنه يمكنك استخدامها دون تسجيل.

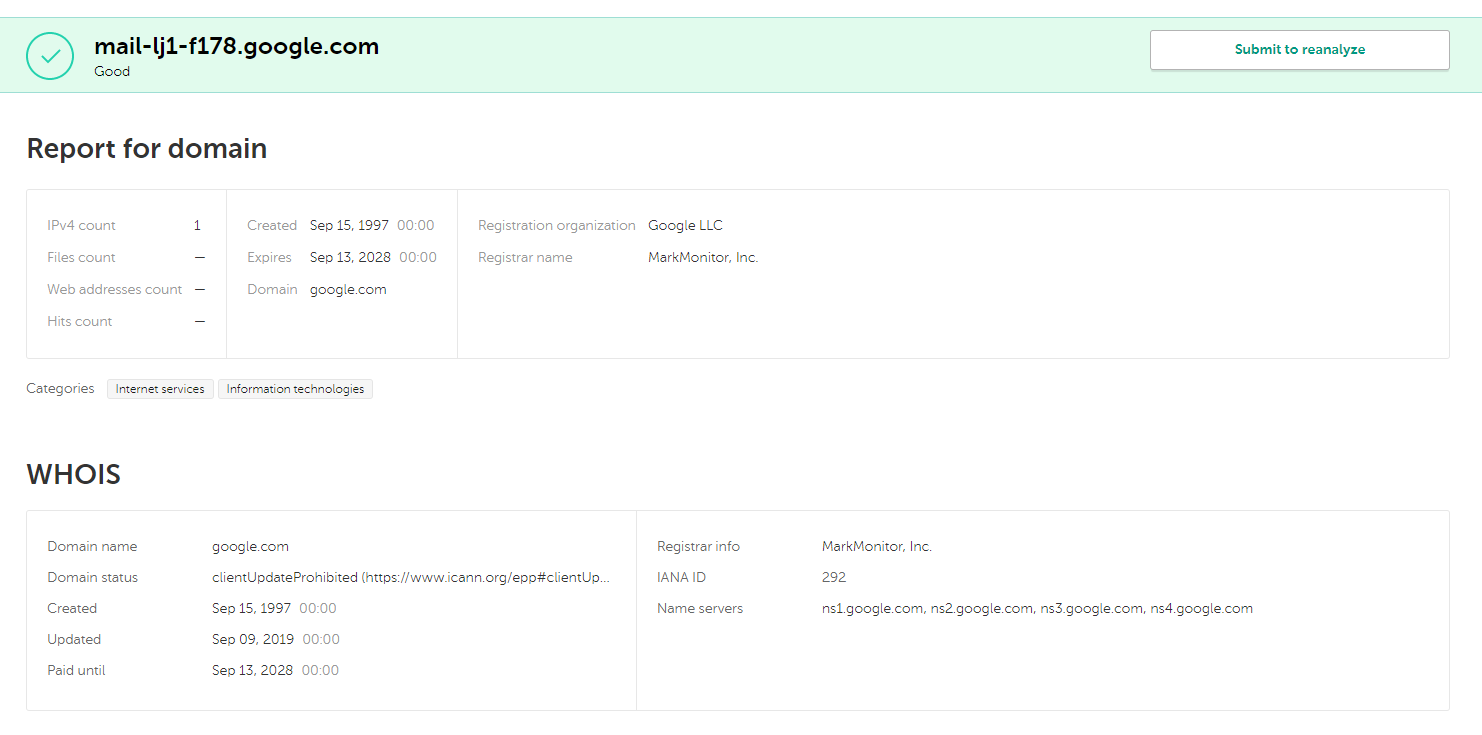

للتحقق من العنوان، انسخه، انتقل إلى بوابة استخبارات التهديدات في كاسبرسكي (Kaspersky) ، والصقه في مربع البحث في علامة التبويب الخاصة بالبحث، وانقر فوق بحث. ستعيد البوابة جميع المعلومات المتاحة حول النطاق وسمعته وتفاصيل هو إيز (whois). يجب أن يبدو الإخراج (المخرجات) مثل هذا:

: معلومات من بوابة تهديدات الاستخبارات من كاسبرسكي (Kaspersky).

من المحتمل أن يعرض السطر الأول علامة “جيد” أو علامة “غير مصنف”. هذا يعني فقط أن أنظمتنا لم تشهد من قبل استخدام هذا المجال لأغراض إجرامية. عند التحضير لهجوم مستهدف، يمكن للمهاجمين تسجيل نطاق جديد أو استخدام نطاق شرعي ذي سمعة طيبة تم اختراقه. تحقق بعناية من المؤسسة التي تم تسجيل النطاق بها لمعرفة ما إذا كانت تتطابق مع المؤسسة التي يفترض أن يمثلها المرسل. موظف في شركة شريكة في سويسرا، على سبيل المثال، من غير المرجح أن يرسل بريدًا إلكترونيًا من خلال نطاق غير معروف مسجل في ماليزيا.

بالمناسبة، من الجيد استخدام بوابتنا للتحقق من الروابط الموجودة في البريد الإلكتروني أيضًا، إذا كانت تبدو مشكوكًا فيها، واستخدام علامة التبويب تحليل الملف للتحقق من أي مرفقات رسالة.

تحتوي بوابة استخبارات التهديدات في كاسبرسكي (Kaspersky) على الكثير من الميزات المفيدة الأخرى، ولكن معظمها متاح فقط للمستخدمين المسجلين. لمزيد من المعلومات حول الخدمة، راجع حول علامة تبويب البوابة .

الحماية من التصيد الاحتيالي ورسائل البريد الإلكتروني الخبيثة

على الرغم من أن التحقق من رسائل البريد الإلكتروني المشبوهة فكرة جيدة، إلا أن منع رسائل التصيد الاحتيالي من الوصول إلى المستخدمين النهائيين هو الأفضل. لذلك، نوصي دائمًا بتثبيت حلول مكافحة التصيد على مستوى خادم بريد الشركة بالإضافة إلى ذلك، سيؤدي حل المزود بحماية ضد التصيد الاحتيالي الذي يعمل على محطات العمل إلى منع عمليات إعادة التوجيه من خلال روابط التصيد الاحتيالي، في حالة خداع منشئي البريد الإلكتروني للمستلم.

التصيد

التصيد

النصائح

النصائح