لتحقيق مآربهم الخبيثة، يتعين على مطوري البرامج الضارة لنظام Android مواجهة سلسلة من التحديات المتتابعة: خداع المستخدمين لاختراق هواتفهم، ومراوغة برامج الأمان، وإقناع الضحايا بمنح أذونات النظام المختلفة، والابتعاد عن أدوات تحسين البطارية المدمجة التي توقف التطبيقات المستهلكة للموارد، وفي النهاية، ضمان تحقيق أرباح فعليّة من برامجهم. وقد ابتكر صانعو BeatBanker – وهي حملة برامج ضارة تستهدف نظام Android‑ اكتشفها خبراؤنا مؤخرًا – حلولاً جديدة لكل خطوة من هذه الخطوات. ويستهدف الهجوم حاليًا المستخدمين في البرازيل، لكن طموحات المطورين ستدفعهم بالتأكيد نحو التوسع العالمي، لذا يجدر بنا توخي الحذر ودراسة حيل هؤلاء المخترقين. ويمكنك العثور على تحليل تقني كامل لهذه البرامج الضارة على Securelist.

كيف يتسلل فيروس BeatBanker إلى هاتف ذكي

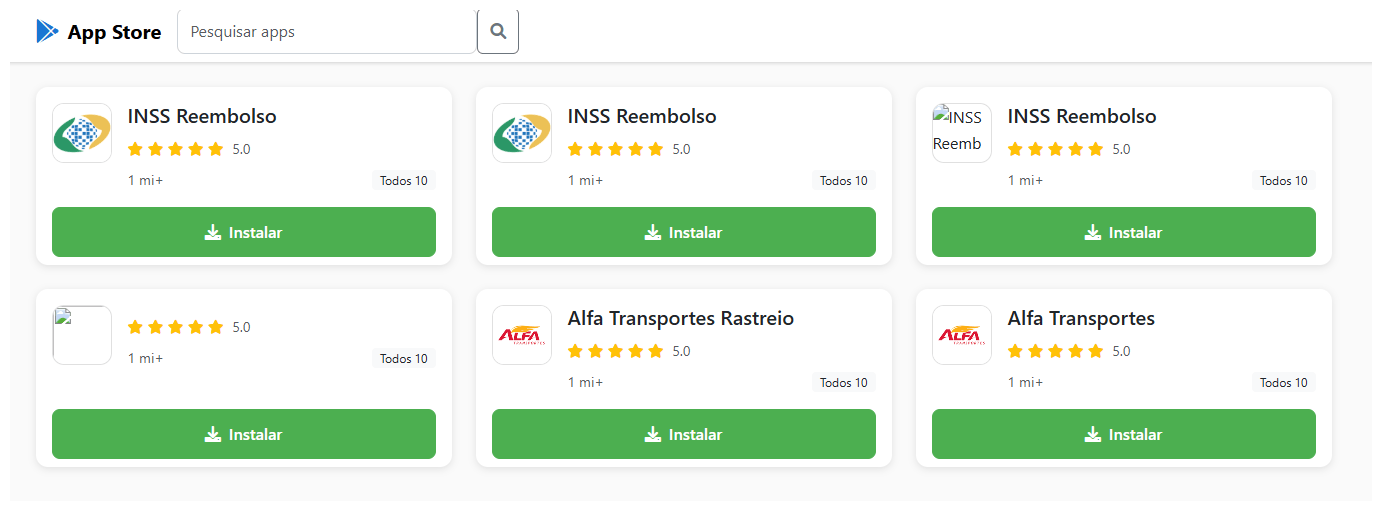

يتم توزيع البرامج الضارة عبر صفحات تصيد احتيالي مصممة خصيصًا لتقليد متجر Google Play. وتدعو صفحة يتم الخلط بينها وبين متجر التطبيقات الرسمي بسهولة المستخدمين إلى تنزيل تطبيق يبدو مفيدًا. وفي إحدى الحملات، تخفى فيروس حصان طروادة في هيئة تطبيق الخدمات الحكومية البرازيلي INSS Reembolso؛ بينما تخفى في هيئة تطبيق Starlink في حملة أخرى.

يقوم الموقع الخبيث (cupomgratisfood{.}shop) بعمل بارع في محاكاة متجر التطبيقات. لكن ليس من الواضح تمامًا لماذا يظهر تطبيق INSS Reembolso المزيف ثلاث مرات كاملة. ربما لزيادة التأكيد فقط؟!

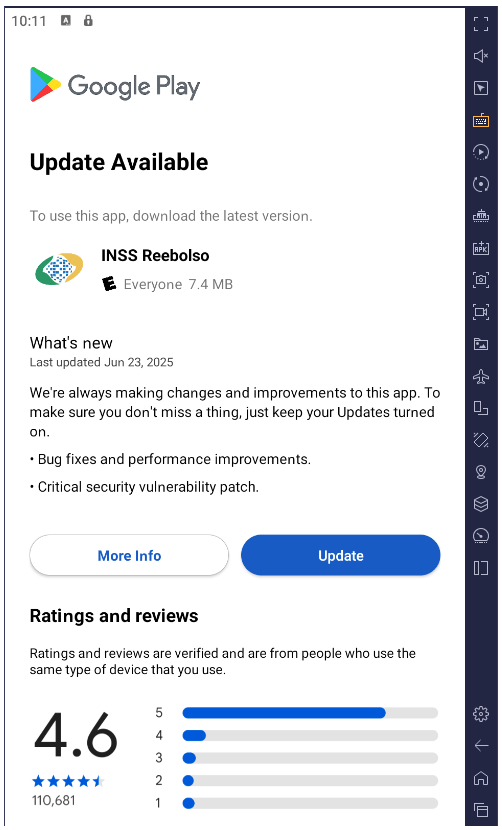

تتم عملية التثبيت على عدة مراحل لتجنب طلب الكثير من الأذونات دفعة واحدة، ولمزيد من التضليل لإضعاف يقظة الضحية. وبعد تنزيل التطبيق الأول وتشغيله، فإنه يعرض واجهة تتخفى أيضًا في هيئة متجر Google Play وتُحاكي عملية تحديث للتطبيق التمويهي؛ حيث تطلب من المستخدم إذن تثبيت التطبيقات، وهو طلب لا يبدو مريبًا في هذا السياق. وبمجرد منح هذا الإذن، تقوم البرامج الضارة بتنزيل وحدات ضارة إضافية إلى هاتفك الذكي.

بعد التثبيت، يحاكي فيروس حصان طروادة تحديثًا وهميًا للتطبيق عبر متجر Google Play من خلال طلب إذن لتثبيت التطبيقات بينما يقوم في الوقت نفسه بتنزيل وحدات ضارة إضافية في العملية.

يتم تشفير جميع مكونات فيروس حصان طروادة. وقبل فك التشفير والانتقال إلى المراحل التالية من الإصابة، يتأكد الفيروس من وجوده على هاتف ذكي حقيقي وفي الدولة المستهدفة. وفي حال وجد أي اختلاف أو اكتشف أنه يعمل في بيئة افتراضية أو تحليلية، يوقف BeatBanker عملياته فورًا. ويصعب هذا عملية التحليل الديناميكي للبرنامج الضار. ومن المثير للاهتمام أن أداة تنزيل التحديثات المزيفة تحقن الوحدات الضارة مباشرة في ذاكرة الوصول العشوائي (RAM) لتجنب إنشاء ملفات على الهاتف قد ترصدها برامج الأمان.

كل هذه الحيل ليست بالجديدة، فهي تُستخدم بكثرة في البرامج الضارة المعقدة المخصصة لأجهزة كمبيوتر سطح المكتب. ومع ذلك، لا يزال هذا المستوى من التعقيد نادرًا بالنسبة للهواتف الذكية، ولن تتمكن كافة أدوات الأمان من رصده. لكن مستخدمي منتجات Kaspersky في أمان من هذا التهديد.

تشغيل صوت كدرع للتخفي

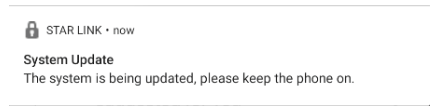

بمجرد ترسيخ وجوده في الهاتف الذكي، يقوم BeatBanker بتنزيل وحدة لتعدين العملة المشفرة Monero (مونيرو). ولأن صانعي الفيروس كانوا قلقين للغاية من أن تقوم أنظمة تحسين البطارية الصارمة بإغلاق عملية التعدين، فقد ابتكروا حيلة: تشغيل صوت غير مسموع تقريبًا طوال الوقت. وعادةً ما تستثني أنظمة التحكم في استهلاك الطاقة التطبيقات التي تشغل ملفات صوتية أو ملفات فيديو لتجنب قطع موسيقى الخلفية أو مشغلات البودكاست. وبهذه الطريقة، يمكن للبرامج الضارة أن تعمل باستمرار. بالإضافة إلى ذلك، تعرض البرامج الضارة تنبيهًا دائمًا في شريط الحالة، تطلب فيه من المستخدم إبقاء الهاتف قيد التشغيل من أجل تحديث النظام.

السيطرة عبر Google

لإدارة فيروس حصان طروادة، يستغل صانعوه خدمة Firebase Cloud Messaging (FCM) الرسمية والموثوقة من Google – وهي نظام مخصص لاستقبال التنبيهات وإرسال البيانات من الهواتف الذكية. وتتوفر هذه الميزة لجميع التطبيقات، وتعد الوسيلة الأكثر شيوعًا لتبادل البيانات. وبفضل خدمة FCM، يمكن للمهاجمين مراقبة حالة الجهاز وتغيير إعداداته حسب الحاجة.

لا يحدث أي شيء مريب لفترة من الوقت بعد تثبيت البرنامج الضار، حيث يفضل المهاجمون الانتظار. بعد ذلك، يقومون بتفعيل أداة التعدين، لكنهم يحرصون على تقليل وتيرة عملها إذا ارتفعت حرارة الهاتف، أو بدأ شحن البطارية في الانخفاض، أو إذا صدف أن المالك يستخدم الجهاز في تلك اللحظة. ويتم التحكم في كل ذلك عبر خدمة FCM.

السرقة والتجسس

بالإضافة إلى أداة تعدين العملات المشفرة، يقوم BeatBanker بتثبيت وحدات إضافية للتجسس على المستخدم وسرقته في اللحظة المناسبة. وتطلب وحدة التجسس إذن خدمات إمكانية الوصول، وفي حال مُنح هذا الإذن، تبدأ بمراقبة كل ما يحدث على الهاتف الذكي.

إذا فتح مالك الهاتف تطبيق Binance أو Trust Wallet لإرسال عملات USDT، فإن البرنامج الضار يضع شاشة مزيفة فوق واجهة المحفظة، مما يؤدي فعليًا إلى تبديل عنوان المستلم بعنوانه الخاص. وهكذا، تذهب جميع التحويلات إلى المهاجمين.

يتميز فيروس حصان طروادة بنظام تحكم عن بُعد متطور، وهو قادر على تنفيذ العديد من الأوامر الأخرى:

- اعتراض الرموز لمرة واحدة من Google Authenticator

- تسجيل الصوت من الميكروفون

- بث الشاشة في الوقت الحقيقي

- مراقبة الحافظة واعتراض ضغطات المفاتيح

- إرسال رسائل نصية قصيرة

- محاكاة النقرات على مناطق معينة من الشاشة وإدخال النصوص وفقًا لبرنامج نصي أرسله المهاجم، وغير ذلك الكثير.

كل هذا يجعل من الممكن سرقة الضحية عند استخدام أي خدمات بنكية أو خدمات دفع أخرى – وليس فقط مدفوعات العملات المشفرة.

يُصاب الضحايا أحيانًا بوحدة مختلفة للتجسس والتحكم في الهاتف الذكي عن بُعد – فيروس حصان طروادة للوصول عن بُعد المعروف باسم BTMOB. وتعد قدراته الضارة أوسع نطاقاً، وتشمل:

- الاستحواذ التلقائي على أذونات معينة في إصدارات نظام Android 13-15

- التتبع المستمر للموقع الجغرافي

- الوصول إلى الكاميرات الأمامية والخلفية

- الحصول على رموز PIN وكلمات المرور لفتح الشاشة

- التقاط كل ما يتم إدخاله عبر لوحة المفاتيح

كيفية حماية نفسك من فيروس BeatBanker

يعمل مجرمو الإنترنت باستمرار على تطوير هجماتهم وابتكار طرق جديدة للتربح من ضحاياهم. ومع ذلك، يمكنك حماية نفسك عبر اتباع بعض الاحتياطات البسيطة:

- قم بتنزيل التطبيقات من المصادر الرسمية فقط، مثل Google Play أو متجر التطبيقات المثبت مسبقًا بواسطة الشركة المصنعة. وإذا وجدت تطبيقًا أثناء البحث في الإنترنت، فلا تفتحه عبر رابط من المستعرض الخاص بك؛ وبدلاً من ذلك، توجه إلى تطبيق Google Play أو متجر رسمي آخر على هاتفك الذكي وابحث عنه هناك. وأثناء وجودك عليه، تحقق من عدد التنزيلات، وعمر التطبيق، واطلع على التقييمات والمراجعات. وتجنب التطبيقات الجديدة، وتلك ذات التقييمات المنخفضة، أو التي لديها عدد قليل من التنزيلات.

- تحقق من أي أذونات تمنحها. ولا تمنح أي إذن إذا لم تكن متأكدًا مما يفعله أو لماذا يحتاجه هذا التطبيق تحديدًا. وكن حذرًا للغاية مع الأذونات مثل تثبيت التطبيقات غير المعروفة وإمكانية الوصول والمستخدم المتميز والعرض فوق التطبيقات الأخرى. وقد كتبنا عن هذه الأذونات بالتفصيل في مقال منفصل.

- زود جهازك بحل أمان شامل لمكافحة البرامج الضارة. ونحن، بطبيعة الحال، نوصي بحل كاسبرسكي لنظام أندرويد. ويتمتع مستخدمو منتجات Kaspersky بالحماية من فيروس BeatBanker – الذي يتم رصده تحت التصنيفات البرمجية HEUR:Trojan-Dropper.AndroidOS.BeatBanker وHEUR:Trojan-Dropper.AndroidOS.Banker.*.

- احرص على تحديث كل من نظام التشغيل وبرامج الأمان بشكل منتظم. وبالنسبة لتطبيق كاسبرسكي لنظام أندرويد، غير المتوفر حاليًا على Google Play، يرجى مراجعة تعليماتنا المفصلة حول كيفية تثبيت التطبيق وتحديثه.

تصاعدت التهديدات التي تواجه مستخدمي Android بشكل هائل في الآونة الأخيرة. تفضل بالاطلاع على مقالاتنا الأخرى عن أكثر هجمات Android انتشارًا وأهمية، وتعرف على نصائحنا للحفاظ على سلامتك وسلامة أحبائك:

Android

Android

النصائح

النصائح