في عام 2022، تعمقنا في دراسة طريقة هجوم تُعرف باسم المستعرض داحل المستعرض (BitB)، والتي طورها في الأصل الباحث الأمني mr.d0x. وفي ذلك الوقت، لم تكن هناك أمثلة واقعية لاستخدام هذا النموذج في الهجمات الفعلية. والآن، بعد مرور أربع سنوات، انتقلت هجمات المستعرض داخل المستعرض من الإطار النظري إلى التطبيق الواقعي، حيث بدأ المهاجمون باستخدامها ميدانيًا. وفي هذا المقال، سنعيد شرح ماهية هذا الهجوم بدقة، ونوضح كيف يوظفه المخترقون، والأهم من ذلك، سنشرح كيف تحمي نفسك من أن تكون ضحيتهم القادمة.

ما هو هجوم المستعرض داخل المستعرض (BitB)؟

في البداية، دعونا ننعش ذاكرتنا حول ما ابتكره mr.d0x فعليًا. ينبع جوهر الهجوم من ملاحظته لمدى التطور الهائل الذي وصلت إليه أدوات تطوير الويب الحديثة – مثل HTML وCSS وJavaScript وما شابهها. وكان هذا الإدراك هو ما ألهم الباحث لابتكار نموذج تصيد احتيالي معقد ومتقن للغاية.

يُعد هجوم المستعرض داخل المستعرض شكلاً متطورًا من أشكال التصيد الاحتيالي، حيث يستغل تصميم الويب لإنشاء مواقع ويب احتيالية تحاكي نوافذ تسجيل الدخول لخدمات شهيرة مثل Microsoft أو Google أو Facebook أو Apple، وتبدو مطابقة تمامًا للواقع. وتعتمد فكرة الباحث على قيام المهاجم ببناء موقع يبدو موثوقًا لاستدراج الضحايا. وبمجرد وصولهم إليه، يجد المستخدمون أنهم لا يستطيعون ترك تعليقات أو إتمام عمليات شراء ما لم “يسجلوا الدخول” أولاً.

يبدو تسجيل الدخول سهلاً للغاية: ما عليك سوى النقر على زر تسجيل الدخول بواسطة {اسم الخدمة الشهيرة}. وهنا تصبح الأمور مثيرة للاهتمام؛ فبدلاً من ظهور صفحة مصادقة حقيقية مقدمة من الخدمة الشرعية، يواجه المستخدم نموذجًا مزيفًا تم رسمه داخل الموقع الضار، ليبدو تمامًا مثل… نافذة منبثقة للمستعرض. علاوة على ذلك، يعرض شريط العنوان في هذه النافذة، الذي رسمه المهاجمون أيضًا، رابطاً لعنوان موقع صحيحًا تمامًا . ويصل الأمر إلى درجة أن الفحص الدقيق لن يكشف الخدعة.

من هناك، يُدخل المستخدم الغافل بيانات اعتماده لخدمات Microsoft أو Google أو Facebook أو Apple في هذه النافذة المرسومة برمجيًا، لتذهب تلك التفاصيل مباشرة إلى مجرمي الإنترنت. ولفترة من الوقت، ظل هذا المخطط مجرد تجربة نظرية من قبل الباحث الأمني. أما الآن، فقد أضافه المهاجمون في العالم الحقيقي إلى ترسانة أسلحتهم.

سرقة بيانات اعتماد Facebook

أضاف المهاجمون لمستهم الخاصة على فكرة mr.d0x: بدأت هجمات المستعرض داخل المستعرض الأخيرة برسائل بريد إلكتروني مصممة لإثارة ذعر المستلمين. على سبيل المثال، انتحلت إحدى حملات التصيد الاحتيالي صفحة مكتب محاماة يبلغ المستخدم بأنه ارتكب انتهاكًا لحقوق الطبع والنشر بسبب منشور له على Facebook. وتضمنت الرسالة رابطًا يبدو موثوقًا يُزعم أنه يؤدي إلى المنشور المخالف.

رسل المهاجمون رسائل نيابة عن مكتب محاماة وهمي يزعمون فيها حدوث انتهاك لحقوق الطبع والنشر، مع إرفاق رابط يُفترض أنه يؤدي إلى منشور Facebook المخالف.

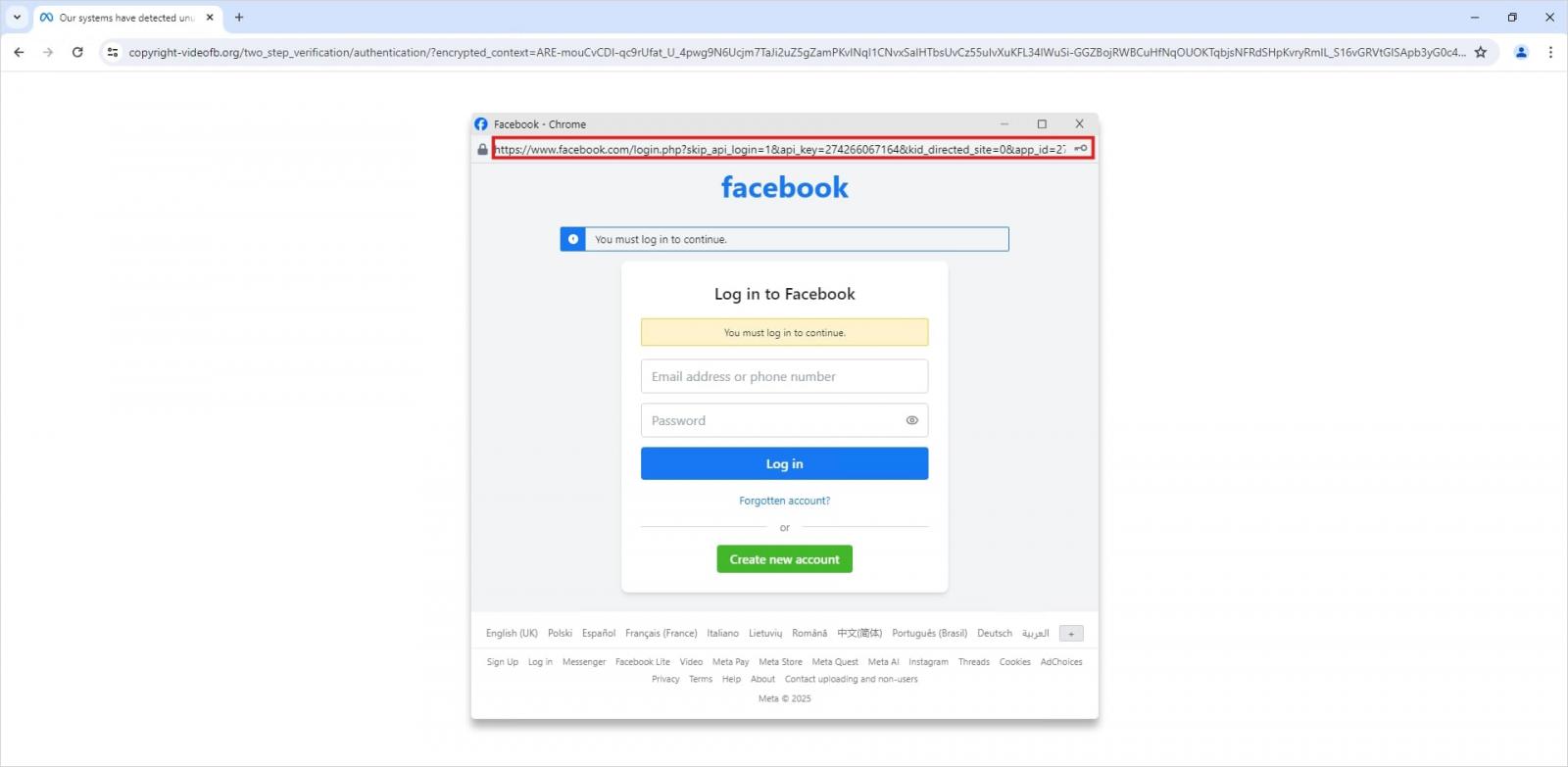

من المثير للاهتمام، أنه لتبديد شكوك الضحية، لم يفتح النقر على الرابط صفحة دخول Facebook مزيفة على الفور. وبدلاً من ذلك، واجه المستخدمون أولاً اختبار CAPTCHA (كلمة تحقق) وهميًا من شركة Meta. وبعد اجتيازه فقط، عُرضت على الضحية نافذة المصادقة المنبثقة المزيفة.

هذه ليست نافذة منبثقة حقيقية للمستعرض؛ بل هي عنصر برمجـي داخل الموقع يحاكي صفحة تسجيل دخول Facebook – وهي خدعة تتيح للمهاجمين عرض شريط عنوان مقنع تمامًا.

بطبيعة الحال، اتبعت صفحة تسجيل الدخول المزيفة على Facebook مخطط mr.d0x: تم بناؤها بالكامل باستخدام أدوات تصميم الويب لسرقة بيانات اعتماد الضحية. وفي الوقت نفسه، يشير رابط عنوان الموقع المعروض في شريط العناوين المزيف إلى موقع Facebook الحقيقي – www.facebook.com.

كيف تتجنب الوقوع ضحية لهذا الهجوم

إن حقيقة لجوء المحتالين الآن لاستخدام هجمات المستعرض داخل المستعرض تؤكد أن جعبتهم من الحيل في تطور مستمر. لكن لا تيأس، فهناك طريقة لمعرفة ما إذا كانت نافذة تسجيل الدخول حقيقية أم لا. وهنا يبرز دور مدير كلمات المرور كصديق لك، حيث يعمل، من بين أمور أخرى، كاختبار أمان موثوق لأي موقع ويب.

يعود ذلك إلى أن مدير كلمات المرور، عندما يتعلق الأمر بالتعبئة التلقائية لبيانات الاعتماد، ينظر إلى رابط عنوان الموقع للموقع، وليس إلى ما يظهره شريط العنوان أو شكل الصفحة نفسها. وخلافًا للمستخدم البشري، لا يمكن خداع مدير كلمات المرور بأساليب المستعرض داخل المستعرض أو أي حيل أخرى، مثل العناوين المتشابهة (التي تعتمد على أخطاء طباعية) أو نماذج التصيد المختبئة في الإعلانات والنوافذ المنبثقة. وهناك قاعدة بسيطة: إذا عرض عليك مدير كلمات المرور تعبئة اسم المستخدم وكلمة السر تلقائيًا، فأنت في موقع سبق لك حفظ بياناتك فيه. وإذا ظل صامتًا، فهناك أمر مريب.

علاوة على ذلك، سيساعدك اتباع نصائحنا المجرّبة عبر الزمن في الدفاع ضد أساليب التصيد الاحتيالي المختلفة، أو على الأقل تقليل الأضرار الناتجة في حال نجاح الهجوم.

- قم بتمكين المصادقة ثنائية العوامل (2FA) لكل حساب يدعمها. ومن الناحية المثالية، استخدم الرموز لمرة واحدة التي تُنشئها تطبيقات المصادقة المخصصة كعامل ثانٍ. ويساعدك هذا على تجنب مخططات التصيد الاحتيالي المصممة لاعتراض رموز التأكيد المرسلة عبر الرسائل النصية القصيرة أو تطبيقات المراسلة أو البريد الإلكتروني. ويمكنك قراءة المزيد عن المصادقة ثنائية العوامل باستخدام رمز لمرة واحدة في مقالنا المخصص.

- استخدم مفاتيح المرور. يمكن أن يعمل خيار تسجيل الدخول بهذه الطريقة أيضًا كإشارة تؤكد أنك في موقع شرعي. ويمكنك معرفة كل شيء عن مفاتيح المرور وكيفية بدء استخدامها من خلال شرحنا المتعمق لهذه التكنولوجيا.

- قم بتعيين كلمات مرور فريدة ومعقدة لجميع حساباتك. ومهما فعلت، لا تكرر أبدًا استخدام كلمة المرور نفسها في حسابات مختلفة. وقد تناولنا مؤخرًا في مدونتنا المعايير التي تجعل كلمة المرور قوية حقًا. ويعد خيارك الأفضل هو استخدام Kaspersky Password Manager لإنشاء تركيبات فريدة دون الحاجة لتذكرها. وكميزة إضافية، يمكنه أيضًا إنشاء رموز المصادقة الثنائية لمرة واحدة، وتخزين مفاتيح المرور الخاصة بك، ومزامنة كلمات مرورك وملفاتك عبر أجهزتك المختلفة.

أخيرًا، يعد هذا المقال بمثابة تذكير آخر بأن الهجمات النظرية التي وصفها باحثو الأمن الإلكتروني غالبًا ما تجد طريقها إلى أرض الواقع. لذا، تابع مدونتنا، واشترك في قناتنا على Telegram لمواكبة أحدث التهديدات لأمنك الرقمي ومعرفة كيفية التصدي لها.

اقرأ عن تقنيات التصيد الاحتيالي الابتكارية الأخرى التي يستخدمها المحتالون يومًا بعد يوم:

التصيد الاحتيالي

التصيد الاحتيالي

النصائح

النصائح