تَعِد مجموعة متنوعة من أدوات بناء التطبيقات المدعومة بالذكاء الاصطناعي بتحويل أفكارك إلى واقع بسرعة وسهولة. وللأسف، نعرف تمامًا من هم الأشخاص الذين يسعون دائمًا لاستغلال الأفكار الجديدة؛ والسبب ببساطة هو براعتنا في رصد وحظر أساليبهم القديمة. ونتحدث عن “المتصيدين الاحتياليين” بالطبع. وقد اكتشفنا مؤخرًا إضافة حيلة جديدة إلى ترسانتهم، وهي إنشاء مواقع ويب باستخدام منصة Bubble لبناء تطبيقات الويب بالذكاء الاصطناعي. ومن المرجح جدًا أن هذا التكتيك بات متاحًا الآن عبر منصة أو أكثر من منصات “التصيد الاحتيالي كخدمة”، مما يضمن فعليًا ظهور هذه الشراك الخداعية في نطاق واسع من الهجمات. لكن دعونا نتناول الأمر بالتفصيل خطوة بخطوة.

لماذا يستخدم المتصيدون الاحتياليون Bubble؟

يُعد تضمين رابط مباشر لموقع تصيد احتيالي في رسالة بريد إلكتروني بمثابة تذكرة مرور سريعة نحو الفشل. ويوجد احتمال كبير ألا تصل الرسالة إلى وجهتها أساسًا، حيث ستحظرها عوامل تصفية الأمان قبل أن يراها المستخدم على الإطلاق. وبالمثل، لطالما كإن استخدام إعادة التوجيه التلقائي بمثابة علامة تحذير لحول الأمان الحديثة. وماذا عن رموز الاستجابة السريعة (QR codes)؟ رغم أن دفع الضحية لمسح رمز بدلاً من النقر على رابط قد ينجح نظريًا، إلا أن المتصيدين الاحتياليين يفقدون قدرًا كبيرًا من الضحايا في هذه الخطوة، فليس الجميع مستعدًا لإدخال بيانات اعتماد الشركات عبر جهاز شخصي. وهنا تأتي خدمات إنشاء التعليمات البرمجية البرمجية التلقائية لتنقذ الموقف لمجرمي الإنترنت.

تقدم منصة Bubble نفسها كمنصة بدون تعليمات برمجية لتطوير تطبيقات الويب والهاتف المحمول. وبشكل أساسي، يصف المستخدم احتياجاته عبر واجهة مرئية، ثم تقوم المنصة بتوليد حل نهائي. وقد تبنى المتصيدون الاحتياليون هذه التكنولوچيا لإنشاء تطبيقات ويب يدرجون عناوينها لاحقًا في رسائل البريد الإلكتروني للتصيد الاحتيالي. ومع أن الوظيفة الفعلية لهذه التطبيقات تتلخص في إعادة التوجيه التلقائي التقليدية إلى موقع خبيث، إلا أن هناك بعض التفاصيل الدقيقة والمؤثرة في هذه الآلية.

أولاً، يتم استضافة تطبيق الويب الناتج مباشرة على خوادم المنصة. ويبدو عنوان URL الجاهز للاستخدام في رسالة بريد إلكتروني للتصيد الاحتيالي مثل https://%name%.bubble.io/. ومن منظور حلول الأمان، يظهر هذا كموقع شرعي وقائم منذ فترة طويلة.

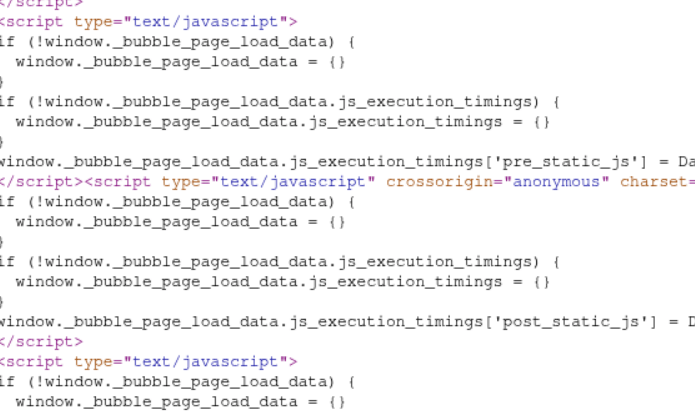

ثانيًا، لا تبدو التعليمات البرمجية لتطبيق الويب هذا كعملية إعادة توجيه تقليدية. ولنكون صادقين، يصعب تحديد ماهيته. وتعد التعليمات البرمجية التي تولدها هذه المنصة الخالية من التعليمات البرمجية عبارة عن خليط هائل من لغة JavaScript وهياكل Shadow DOM (نموذج كائن المستن) المنعزلة. وحتى بالنسبة للخبير، يصعب استيعاب ما يحدث من النظرة الأولى؛ إذ يتعين عليك التعمق فيه حقًا لفهم آلية عمله والغرض منه. أما خوارزميات تحليل التعليمات البرمجية للويب الآلية، فهي الأكثر عرضة للارتباك، وغالبًا ما تخلص إلى نتيجة مفادها أن هذا مجرد موقع وظيفي ومفيد.

ما هي منصات التصيد الاحتيالي هذه، وما الهدف النهائي؟

نادرًا ما يطور المتصيدون الاحتياليون اليوم وينفذون حيلاً جديدة من الصفر. وتعتمد معزم حزم التصيد الاحتيالي – وهي أساسًا أدوات بناء ذاتية لإطلاق المخططات الاحتيالية – أو حتى منصات التصيد الاحتيالي كخدمة متكاملة الأركان.

توفر هذه المنصات للمهاجمين مجموعة أدوات متطورة (ومثيرة للإحباط بشدة) تتطور باستمرار لتحسين وصول رسائل البريد الإلكتروني وتجاوز دفاعات مكافحة التصيد الاحتيالي. على سبيل المثال، تتيح هذه الأدوات للمهاجمين – من بين أمور أخرى كثيرة – فعل ما يلي: اعتراض ملفات تعريف ارتباط الجلسة؛ وإجراء عمليات تصيد احتيالي عبر Google Tasks؛ وتنفيذ هجمات “الخصم في المنتصف” (AiTM) للتحقق من المصادقة ثنائية العوامل (2FA) وتجاوزها في الوقت الفعلي؛ وإنشاء مواقع تصيد احتيالي مجهزة بمصائد مخترقين” وتقنيات السياج الجغرافي للاختباء من زواحف الفحص الأمني؛ واستخدام مساعدي ذكاء اصطناعي لإنشاء رسائل تصيد احتيالي فريدة. ومما يزيد الأمر سوءًا، تتم استضافة البنية التحتية لهذه المنصات عادةً على خدمات شرعية تمامًا مثل AWS، مما يجعل اكتشاف تكتيكاتهم أكثر صعوبة.

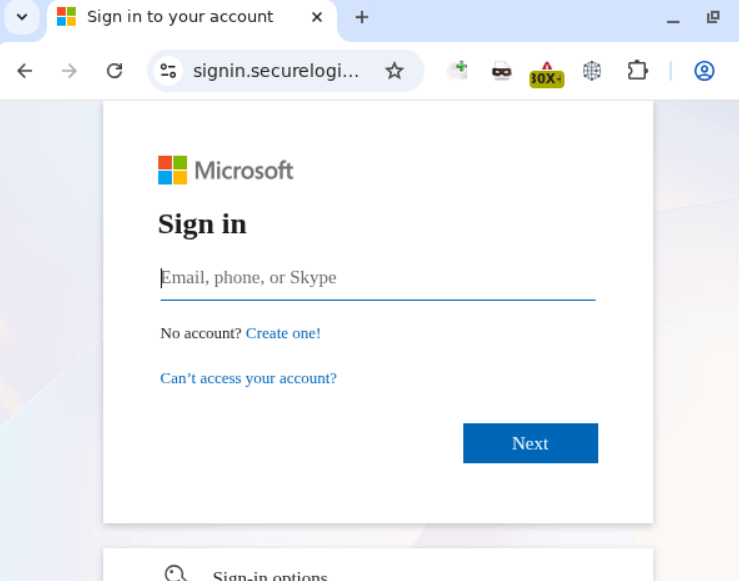

تُستخدم المنصات نفسها لإنشاء صفحة الوجهة النهائية التي تحصد بيانات الاعتماد. وفي هذه الحالة تحديدًا، يعيد تطبيق الويب المستضاف على Bubble توجيه الضحايا إلى موقع — مزود بفحص التحقق من Cloudflare — يحاكي نافذة تسجيل الدخول الخاصة إلى مواقع Microsoft.

يبدو أنه في الكون الموازي الخاص بالمهاجمين، لا يزال Skype أداة تواصل فعالة؛ لكن فيما عدا ذلك، يبدو الموقع مقنعًا بدرجة مذهلة.

كيف تحمي شركتك من هجمات التصيد الاحتيالي المتطورة

في المشهد الرقمي اليوم، يحتاج الموظفون إلى استيعاب حقيقة أن بيانات الاعتماد المؤسسية يجب ألا تُدخل إلا في الخدمات والمواقع التي تتبع الشركة بشكل قاطع. ويمكنك رفع مستوى وعي فريقك بالتهديدات الإلكترونية الحديثة باستخدام Kaspersky Automated Security Awareness Platform للتدريب عبر الإنترنت.

بالطبع، حتى الموظف الأكثر حذرًا قد يقع في الفخ أحيانًا. ونوصي بتجهيز جميع محطات العمل المتصلة بالإنترنت بحلول أمان قوية تعمل ببساطة على حظر أي محاولة لزيارة موقع خبيث. وأخيرًا، ولتقليل عدد رسائل البريد الإلكتروني الخطيرة التي تملأ صناديق البريد المؤسسية من الأساس، نقترح نشر منتج أمان مزود بتقنيات متقدمة لمكافحة التصيد الاحتيالي.

التصيد الاحتيالي

التصيد الاحتيالي

النصائح

النصائح