هل شبكات Wi-Fi آمنة في المكسيك؟

انطلق خبراؤنا في رحلة برية عبر أرجاء المكسيك، قبيل انطلاق بطولة كأس العالم، بهدف تقييم مدى أمان الاتصال بنقاط Wi-Fi العامة في المدن الكبرى.

مقالات

انطلق خبراؤنا في رحلة برية عبر أرجاء المكسيك، قبيل انطلاق بطولة كأس العالم، بهدف تقييم مدى أمان الاتصال بنقاط Wi-Fi العامة في المدن الكبرى.

اكتشفنا أكثر من عشرين تطبيقًا للتصيد الاحتيالي تقلد محافظ العملات المشفرة الشهيرة في متجر App Store الرسمي. وإليكم تحليل لموجات الهجمات الجديدة التي تستهدف مستخدمي iPhone وMac ومقتنياتهم من العملات المشفرة.

يكشف ظهور DarkSword وCoruna – وهما برمجيتان خبيثتان جديدتان تستهدفان نظام iOS – الكيفية التي يتم بها إعادة توظيف أدوات الاستخبارات الحكومية كأسلحة في أيدي مجرمي الإنترنت. ونحن هنا لنوضح بالتفصيل آلية عمل هذه الهجمات، وسر خطورتها البالغة، وما يمكنك فعله لتجنب الوقوع ضحية لها.

تشهد خدمات وتطبيقات الرعاية الصحية عن بُعد طفرة هائلة في الوقت الحالي، مما جعل الوصول إلى الخدمات الطبية أسهل من أي وقت مضى. لكن، إلى أي مدى تُعد خدمات التطبيب عن بُعد آمنة، وما المخاطر التي قد تنطوي عليها؟

كيف تحولت حلول أمان المصادر المفتوحة إلى نقطة انطلاق لهجوم واسع استهدف تطبيقات شهيرة أخرى، وما الإجراءات التي يجب على المؤسسات المستخدمة لها اتخاذها؟

نستعرض بالتفصيل كيف يمكن أن تصبح هلوسات مساعد الذكاء الاصطناعي قاتلة ، ونشرح المبادئ الأساسية التي يجب عليك اتباعها لتجنب الوقوع ضحية عرضية للتقدم.

نسلط الضوء على الأسباب التي جعلت تطبيقات الصحة النفسية مصدر قلق لمستخدميها، وكيفية تقليل مخاطر تسريب البيانات الطبية.

نحلل هجوم فيروس حصان طروادة BeatBanker، الذي يجمع بين التجسس وسرقة العملات الرقمية وتعدينها، مع استخدام أساليب مبتكرة لترسيخ وجوده داخل الهاتف الذكي.

نغوص في تفاصيل أكثر مخططات التصيد والرسائل المزعجة إثارة للاهتمام وتعقيدًا، التي نجح خبراؤنا في اعتراضها على مدار عام 2025.

تم اعتماد هجوم المستعرض داخل المستعرض، الموصوف نظريًا في عام 2022، في عمليات التصيد الاحتيالي الواقعية. ونحلل طريقة عمله، وكيفية اكتشاف نوافذ المصادقة المزيفة.

هجمات ترحيل NFC وفيروسات حصان طروادة المثبتة مسبقًا وغيرها من التهديدات التي تدمر تجربة Android في عام 2026.

كيف يستغل المجرمون ميزة “تمرير هاتفك للدفع” المألوفة لسرقة أموالك.

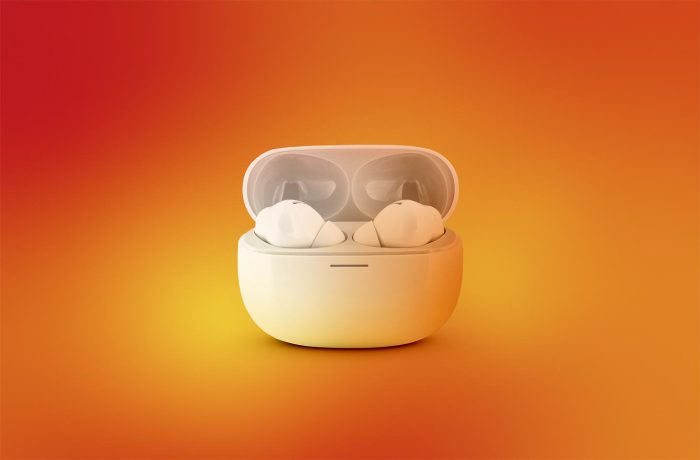

تحليل شامل لهجوم WhisperPair، الذي يسمح بتعقب الضحايا عبر سماعات الرأس العادية التي تعمل عن طريق البلوتوث.

من غرف الكاريوكي إلى عيادات أمراض النساء؛ ليست هذه سوى بعض من بين عشرات الآلاف من المواقع التي اكتُشفت فيها كاميرات تعمل ببروتوكول الإنترنت (IP) مخترقة في كوريا الجنوبية. وإليكم كيف تتجنبون التحول، دون علمكم، إلى أبطال في فيديوهات خادشة لم تأذنوا بتصويرها.

تنشر موجة جديدة من هجمات ClickFix، التي توزع برنامج سرقة معلومات يستهدف نظام macOS، أدلة مستخدم خبيثة على موقع ويب ChatGPT الرسمي، وذلك عن طريق استغلال ميزة مشاركة الدردشات الخاصة بروبوت الدردشة.

يسمح هجوم Whisper Leak لمنفذه بتخمين موضوع محادثتك مع مساعد يعمل بالذكاء الاصطناعي – دون الحاجة إلى فك تشفير حركة البيانات. ونستعرض كيف يمكن تحقيق ذلك، وما الذي يمكنك فعله لحماية محادثاتك مع الذكاء الاصطناعي.

نتتبع مسار هجوم تصيد احتيالي لنحلل بالتفصيل مصير البيانات المسروقة من المستخدمين.

كيف اخترق الباحثون أجهزة خلط الأوراق DeckMate 2، وكيف استغلت المافيا الثغرات الأمنية ذاتها للغش في لعبة البوكر.

اكتشف الباحثون كيف يمكن الاتصال بكاميرا لوحة القيادة الخاصة بشخص آخر في غضون ثوانٍ، وتحويلها إلى سلاح لاستخدامها في هجمات مستقبلية.

كيف يستخدم المهاجمون مواقع الويب المزيفة المُولّدة بالذكاء الاصطناعي لتوزيع نسخ مصابة بفيروس حصان طروادة من أداة الوصول عن بُعد المشروعة Syncro (RAT).

Pixnapping هي ثغرة أمنية اكتشفها الباحثون في نظام Android وتسمح للتطبيقات بسرقة كلمات المرور والرموز لمرة واحدة وغيرها من المعلومات السرية من الشاشة دون أي أذونات خاصة من نظام التشغيل. كيف تعمل هذه الثغرة الأمنية وما الذي يمكنك فعله لحماية نفسك؟