لا يعرف بعض المجرمين متى يتوقفون. أولاً، رأينا برامج خبيثة مختبئة داخل ملفات حول فيروس كورونا، والآن يرسلون رسائل تصيد احتيالي لاستخدام الوباء ذاته.

التصيد الاحتيالي باستخدام فيروس كورونا للحصول على بيانات اعتماد البريد الإلكتروني

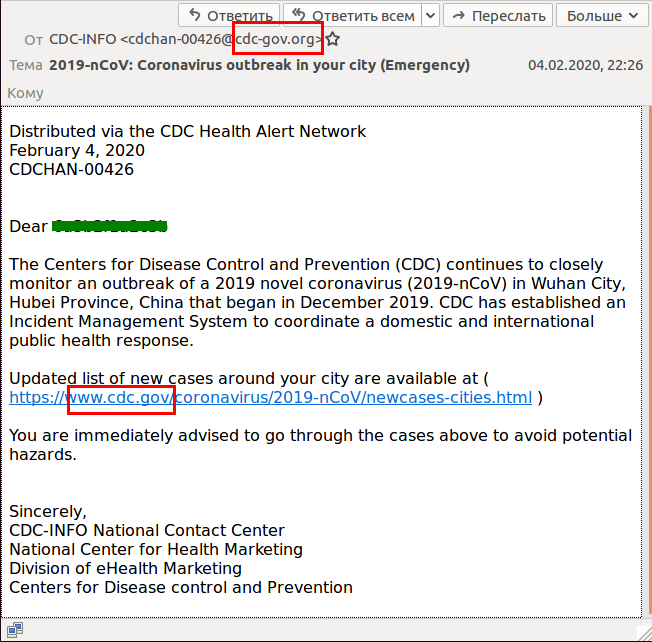

تبدو الرسائل وكأنها من مراكز مكافحة الأمراض والوقاية منها وهي منظمة حقيقية في الولايات المتحدة، وتوصي ببعض الإجراءات حول الفيروس. كما تأتي رسائل البريد الإلكتروني من مجال مقنعcdc-gov.org، بينما المجال الحقيقي لمركز مكافحة الأمراض والوقاية منها .cdc.gov لن يلاحظ المستخدم الذي لا يولي كامل انتباهه الفرق.

تدعي الرسائل أن مركز مكافحة الأمراض والوقاية منها “أنشأت نظامًا إداريًا لتنسيق استجابة صحية عامة دولية ومحلية” وتحث المستلمين على فتح صفحة من المفترض أنها تتضمن معلومات حول حالة إصابات جديدة في المدينة. ويظهر الرابط كأنه لموقع المركز الحقيقي: cdc.gov.

[التعليق التوضيحي: رسائل التصيد الاحتيالي باستخدام فيروس كورونا تبدو كأنها من مركز مكافحة الأمراض والوقاية منها (CDC)]

يبدو موقع الويب مشابهًا لواجهة Microsoft Outlook ويطلب منك تسجيل الدخول وكلمة مرور البريد الإلكتروني. بالطبع، الموقع لا يمت بصلة إلى Outlook، بل بمجرد صفحة صممها المحتالون لسرقة بيانات اعتماد البريد الإلكتروني. ولن يتم تسجيل الدخول إلى أي مكان، ولكن سيتم إرسال بيانات تسجيل الدخول وكلمة المرور إلى المجرمين الذين سيستخدمونها لاحقًا للوصول إلى حساب بريدك الإلكتروني والبحث عما يمكن سرقته.

ما خدعة التصيد الاحتيالي باستخدام فيروس كورونا؟

لتجنب الوقوع ضحية الخدعة، انتبه إلى التفاصيل. هناك ثلاثة أشياء في هذا المخطط بالتحديد ستثير انتباهك:

- عنوان البريد الإلكتروني للمرسل. إذا كان ينتهي بـ cdc-gov.org بدلاً من cdc.gov، تكون الرسالة خدعة.

- عنوان URL الفعلي للرابط. إذا أشرت بالماوس فوق الرابط دون النقر فوقه، فسترى أن العنوان الحقيقي الذي يؤدي إليه مختلف عن وصف الرابط. لن ينقلك حقًا إلى cdc.gov.

- تصميم صفحة التصيد الاحتيالي. يبدو موقع Microsoft Outlook الرسمي على الويب مختلفًا تمامًا. بالطبع، لن يطلب منك أي موقع على الويب غير Microsoft بيانات اعتماد Outlook الخاصة بك. إذا رأيت مثل هذا الطلب، فاعلم أنها محاولة تصيد احتيالي وتجاهلها.

[التعليق التوضيحي: صفحة الويب المزيفة المستخدمة في حملة التصيد الاحتيالي باستخدام فيروس كورونا تشبه نافذة تسجيل الدخول إلى Outlook]

[التعليق التوضيحي: صفحة الويب المزيفة المستخدمة في حملة التصيد الاحتيالي باستخدام فيروس كورونا تشبه نافذة تسجيل الدخول إلى Outlook]

إذا ركزت انتباهك، فستلاحظ بالتأكيد مشكلة واحدة على الأقل من المذكورة أعلاه، ولكن حتى مشكلة واحدة تكفي كي تعلم أن: هذه محاولة تصيد احتيالي لذا لا تنقر فوق أي روابط، أو تقم بتنزيل أي مرفقات أو تُدخل بيانات اعتماد.

تزداد أهمية موضوع فيروس كورونا بين المجرمين من جميع الأنواع، لذا توقع رؤية حملات خبيثة أخرى تستغل الفيروس المميت كطعم. لقد شهدنا مؤخرًا حملات بريد عشوائي لبيع الأقنعة التي يراها البعض كخط الدفاع الأول ضد الفيروس.

لقد واجهنا مثالاً آخر حديثًا على رسائل التصيد الاحتيالي التي تبدو وكأنها من مركز مكافحة الأمراض والوقاية منها، هذه المرة من عنوان مختلف ولكن مزيف أيضًا: .cdcgov.org

[التعليق التوضيحي: مثال آخر على التصيد الاحتيالي المتعلق بفيروس كورونا]

حثت هذه الرسالة المستلمين على التبرع بالبتكوين لتمويل بحث يستهدف إيجاد لقاح لفيروس كورونا. بالطبع لا يقبل مركز مكافحة الأمراض والوقاية منها الحقيقي البتكوين كما أنه لا يطلب التبرعات. ونحن على ثقة أننا سنرى المزيد من الخدع التي تستغل الخوف من فيروس كورونا.

كيفية حماية نفسك من التصيد الاحتيالي

- المعرفة والتركيز هما أفضل أدواتك. ابحث بدقة لاكتشاف العناوين الخاطئة والمجالات المكتوبة خطأ وعناوين URL بتسميات مضللة والعلامات الأخرى. لمعرفة المزيد حول طرق وأساليب التصيد الاحتيالي التقليدية، اقرأ عشر نصائح لتجنب التصيد الاحتيالي والمنشورات الأخرى حول التصيد الاحتيالي على Kaspersky Daily.

- استخدم حل أمان موثوقًا، مثل Kaspersky Security Cloud، الذي يكتشف تلقائيًا مواقع التصيد الاحتيالي ويحظر الوصول إليها.

التصيد الاحتيالي

التصيد الاحتيالي

النصائح

النصائح