كتبنا مرارًا وتكرارًا عن مخططات التصيد الاحتيالي التي يستغل فيها المهاجمون خوادم شرعية مختلفة لإيصال رسائل البريد الإلكتروني. وإذا تمكنوا من اختراق خادم SharePoint التابع لشخص ما، فسيستخدمونه؛ وإذا تعذر ذلك، فسيكتفون بإرسال الإشعارات عبر خدمات مجانية مثل GetShared. ومع ذلك، تحظى منظومة خدمات Google الواسعة بمكانة خاصة لدى المحتالين، وهذه المرة يتصدر تطبيق مهام Google المشهد. وكالعادة، فإن الهدف الرئيسي من هذه الحيلة هو تجاوز مرشحات البريد الإلكتروني عبر استغلال السمعة الموثوقة للوسيط الذي يتم استغلاله.

كيف يبدو شكل التصيد الاحتيالي عبر مهام Google

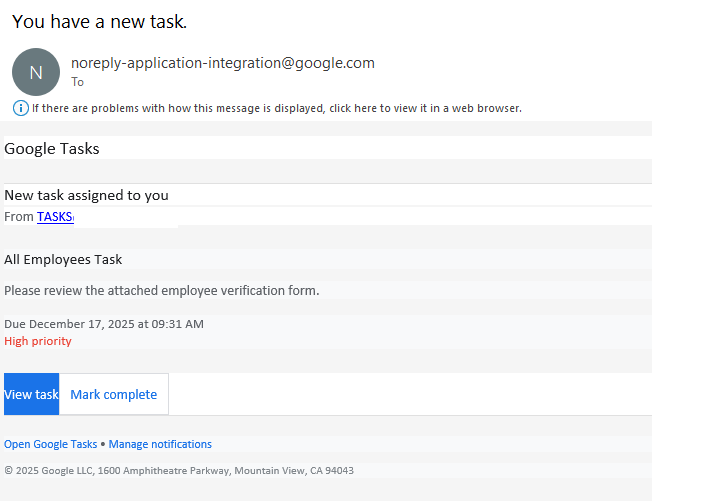

يتلقى المستلم إشعارًا رسميًا من عنوان @google.com يتضمن رسالة: “لديك مهمة جديدة”. وفي الواقع، يحاول المهاجمون إيهام الضحية بأن الشركة قد بدأت في استخدام نظام تتبع المهام من Google، وبناءً على ذلك، يتعين عليه الضغط فورًا على رابط لتعبئة نموذج تحقق خاص بالموظفين.

لحرمان المستلم من أي وقت للتفكير الفعلي في مدى ضرورة ذلك، تتضمن المهمة عادةً موعدًا نهائيًا ضيقًا ويتم تمييزها بأولوية عالية. وبمجرد الضغط على الرابط الموجود داخل المهمة، يظهر للضحية رابط URL يؤدي إلى نموذج يتعين عليه فيه إدخال بيانات اعتماد الشركة الخاصة به “لتأكيد وضعه الوظيفي”. وبطبيعة الحال، فإن بيانات الاعتماد هذه هي الهدف النهائي لهجوم التصيد الاحتيالي.

كيفية حماية بيانات اعتماد الموظفين من التصيد الاحتيالي

بالطبع، يجب تحذير الموظفين من وجود هذا المخطط الاحتيالي – على سبيل المثال، عبر مشاركة رابط لمجموعتنا من المقالات حول علامات التحذير من التصيد الاحتيالي. لكن في الواقع، لا تتعلق المشكلة بأي خدمة محددة بحد ذاتها، بل تتعلق بثقافة الأمن الإلكتروني العامة داخل الشركة. ولذا يجب تحديد إجراءات سير العمل بوضوح حتى يفهم كل موظف الأدوات التي تستخدمها الشركة فعليًا وتلك التي لا تستخدمها. وقد يكون من المنطقي الاحتفاظ بمستند مؤسسي متاح للجميع يدرج الخدمات المصرح بها والأشخاص أو الأقسام المسؤولة عنها. ويمنح هذا الموظفين وسيلة للتحقق مما إذا كانت تلك الدعوة أو المهمة أو الإشعار حقيقية أم لا. بالإضافة إلى ذلك، لا يضر أبدًا تذكير الجميع بضرورة إدخال بيانات اعتماد الشركة في موارد الشركة الداخلية فقط. ولأتمتة عملية التدريب وإبقاء فريقك على دراية دائمة بالتهديدات الإلكترونية الحديثة، يمكنك استخدام أداة مخصصة مثل Automated Security Awareness Platform.

علاوة على ذلك، وكما هو معتاد، نوصي بتقليل عدد رسائل البريد الإلكتروني التي قد تكون خطيرة وتصل إلى صناديق بريد الموظفين، وذلك عبر استخدام حلول أمان متخصصة لبوابات البريد. ومن الضروري كذلك تزويد جميع محطات العمل المتصلة بالإنترنت ببرامج أمان. وحتى لو نجح المهاجم في خداع أحد الموظفين، سيحظر منتج الأمان محاولة زيارة موقع التصيد الاحتيالي، مما يمنع تسرب بيانات اعتماد الشركة من الأساس.

علامات التصيد الاحتيالي

علامات التصيد الاحتيالي

النصائح

النصائح