حتى إذا كنت تحفظ بأصوك عملاتك المشفرة في محفظة باردة (غير متصلة بالإنترنت) وتستخدم أجهزة Apple — التي تتمتع بسمعة قوية في مجال الأمان — فقد يجد مجرمو الإنترنت وسيلة لسرقة أموالك. وتدمج هذه الجهات حيلاً معروفة في سلاسل هجمات جديدة — يشمل ذلك استدراج الضحايا من داخل متجر التطبيقات مباشرة.

نسخ احتيالية لمحفظة عملات مشفرة

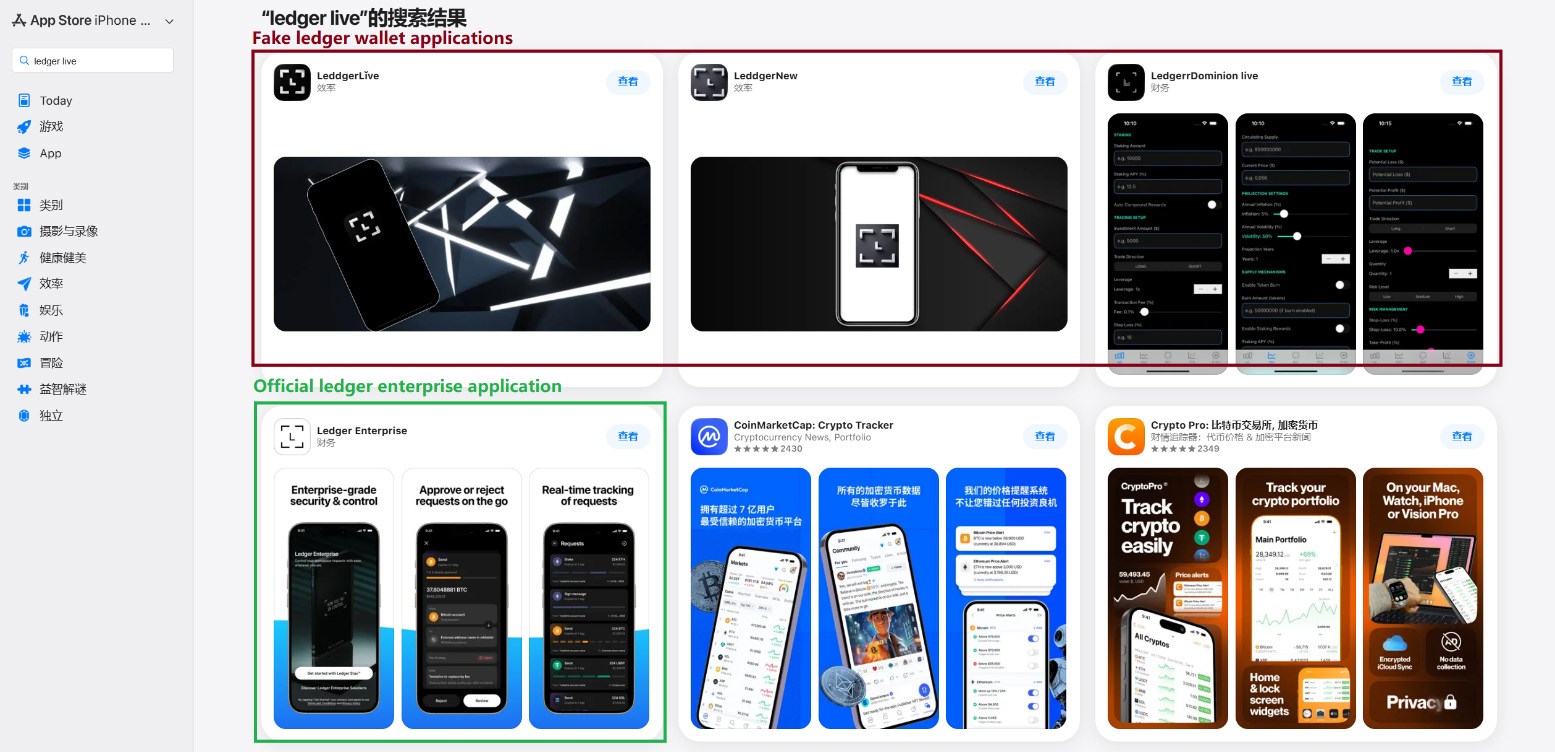

في شهر مارس الماضي، اكتشفنا تطبيقات تصيد احتيالي تصدرت قوائم App Store في الصين، بأسماء وأيقونات تقلد أدوات إدارة محافظ العملات المشفرة الشهيرة. ونظرًا لأن القيود الإقليمية تحجب العديد من تطبيقات المحافظ الرسمية عن Chinese App Store، فقد استغل المهاجمون ذلك لسد الفراغ. وصمموا تطبيقات زائفة بأيقونات مشابهة للأصلية، وأسماء تحتوي على أخطاء إملائية متعمدة، وذلك بهدف تخطي مراجعة App Store وخداع المستخدمين تمامًا.

تطبيقات تصيد احتيالي تظهر في App Store في نتائج البحث عن محفظة Ledger (المعروفة سابقًا باسم Ledger Live)

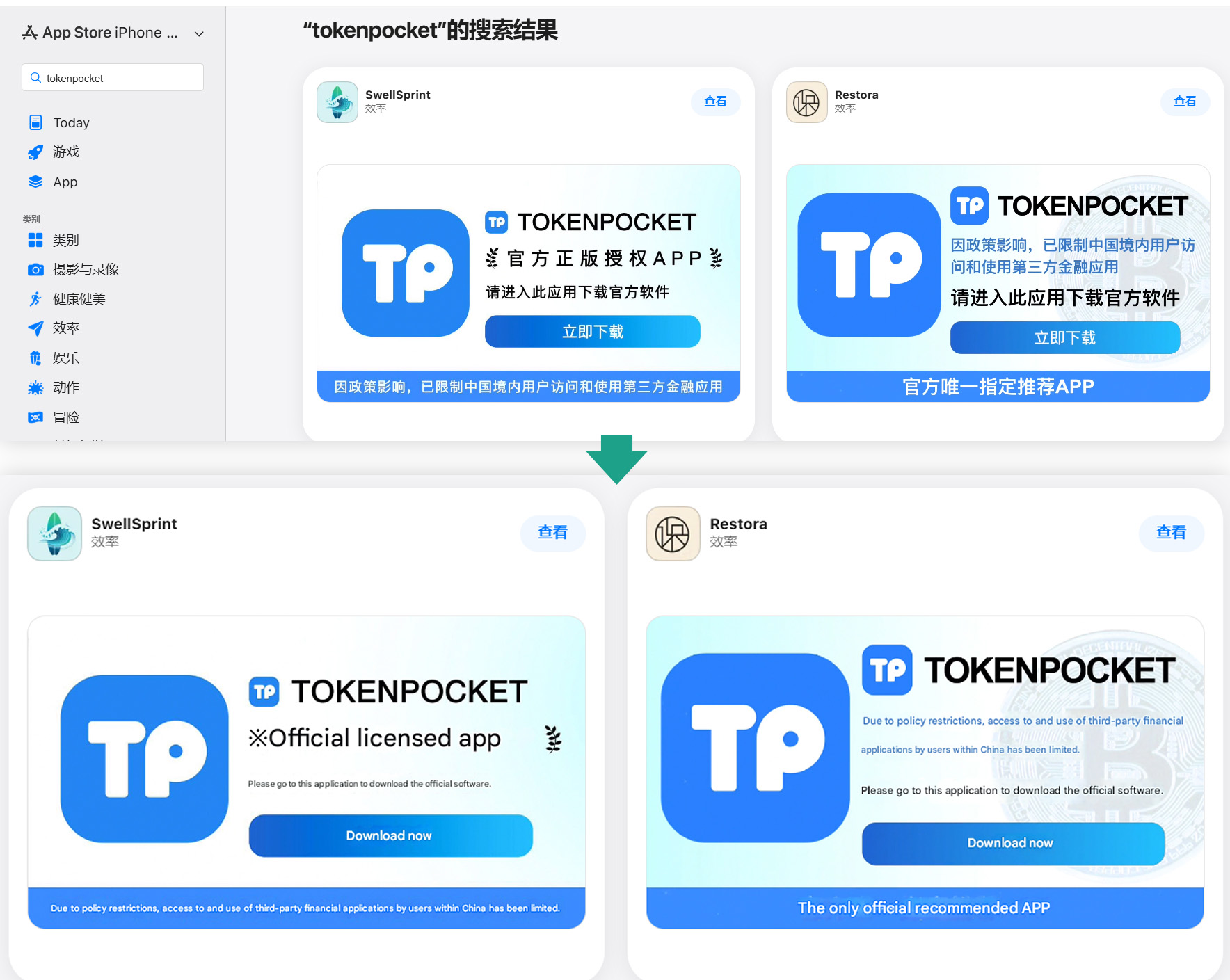

بالإضافة إلى ذلك، عثرنا على عدد من التطبيقات التي لا تمت أسماؤها وأيقوناتها بصلة للعملات المشفرة. ومع ذلك، ادعت لافتاتها الترويجية أنها توفر وسيلة لتحميل وتثبيت تطبيقات المحافظ الرسمية غير المتاحة في App Store الإقليمي حاليًا.

لافتات على صفحات التطبيق تزعم إمكانية استخدامها لتنزيل تطبيق TokenPocket الرسمي، غير المتوفر على App Store المحلي

بشكل إجمالي، حددنا 26 تطبيقًا للتصيد الاحتيالي تحاكي المحافظ الشهيرة التالية:

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

لم تتضمن بضعة تطبيقات أخرى مشابهة جدًا وظائف تصيد احتيالي بعد، لكن جميع المؤشرات تؤكد ارتباطها بالمهاجمين أنفسهم. ومن المرجح أنهم يخططون لإضافة ميزات ضارة في تحديثات مستقبلية تمامًا.

وللحصول على موافقة لنشر هذه التطبيقات في App Store، أضاف المطورون وظائف أساسية بسيطة، مثل لعبة أو آلة حاسبة أو مخطط مهام يدويًا.

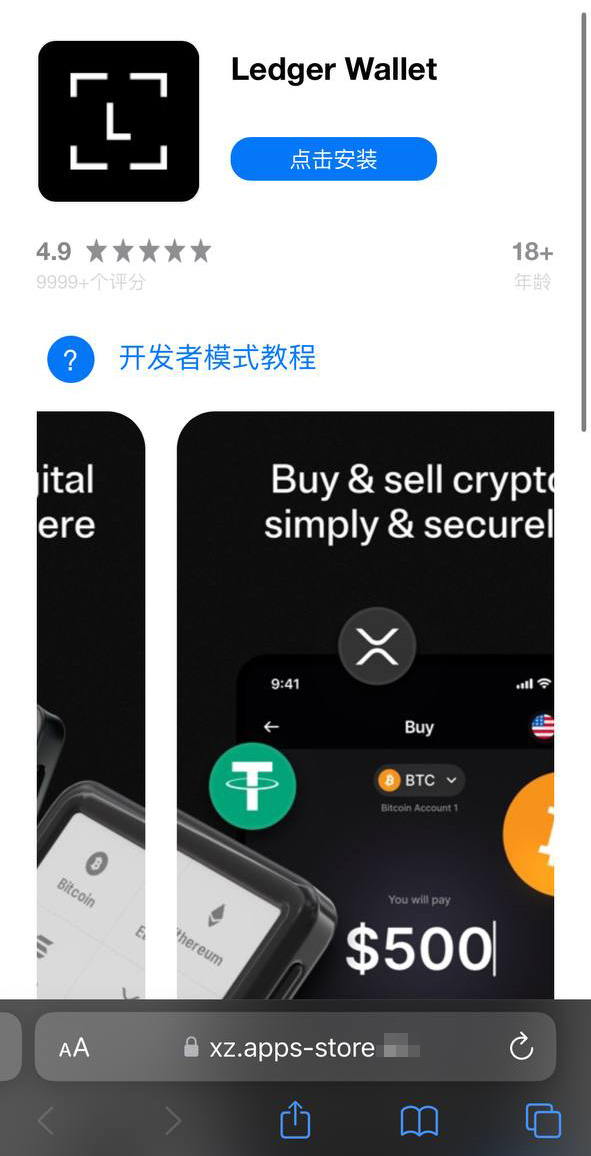

يعد تثبيت أي من هذه النسخ المقلدة الخطوة الأولى نحو خسارة أصولك من العملات المشفرة. ومع أن التطبيقات ذاتها لا تسرق العملات المشفرة أو عبارات الاسترداد أو كلمات المرور، إلا أنها تعمل بمثابة طعم يبني ثقة المستخدم لكونها مدرجة في App Store الرسمي. ومع ذلك، بمجرد تثبيت التطبيق وتشغيله، فإنه يفتح موقع تصيد احتيالي في مستعرض الضحية، مصممًا ليبدو مثل App Store، والذي يطالب المستخدم بعد ذلك بتثبيت نسخة مخترقة من محفظة العملات المشفرة المعنية. وقد صمم المهاجمون إصدارات متعددة من هذه الوحدات الضارة، بحيث تم تخصيص كل منها لمحفظة معينة تمامًا. ويمكنك العثور على تحليل فني مفصل لهذا الهجوم في مقالنا على Securelist.

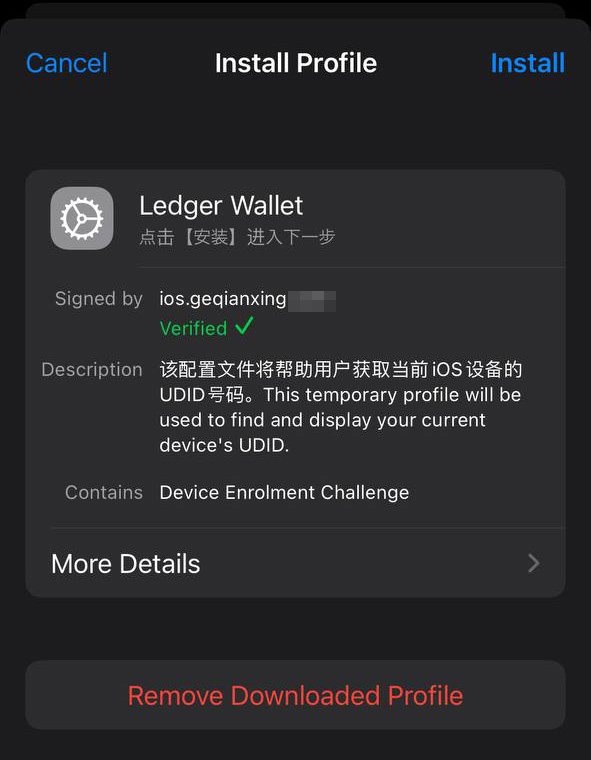

عندما يقع الضحية في فخ هذه الحيلة، يُطلب منه أولاً تثبيت ملف تعريف تكوين، وهو ما يسمح بتنزيل التطبيقات وتثبيتها على جهاز iPhone من خارج App Store. وبعد ذلك، يُستخدم ملف التعريف هذا لتثبيت التطبيق الضار نفسه تمامًا.

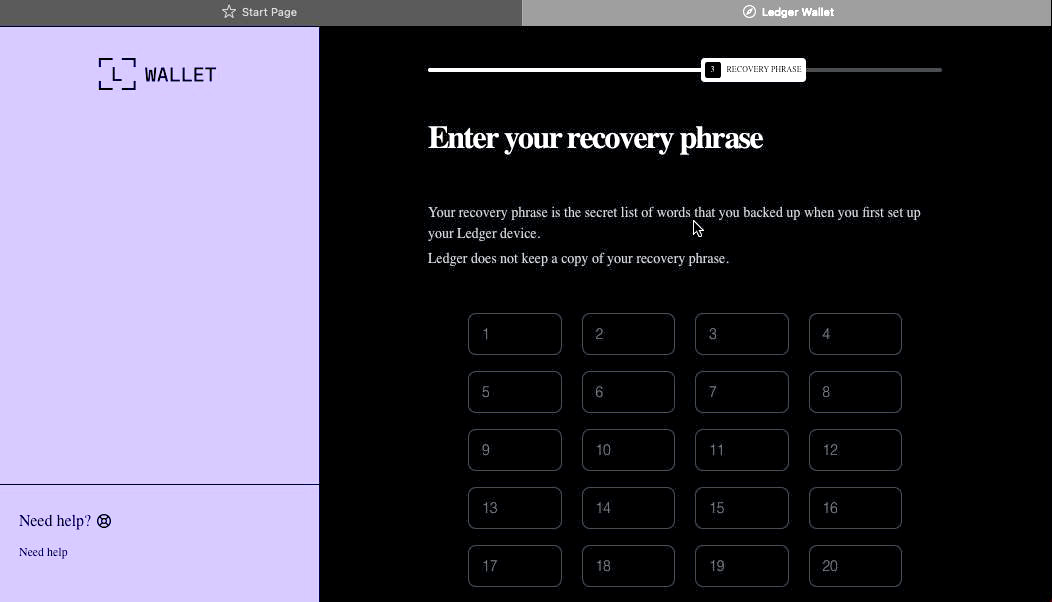

في المثال الموضح أعلاه، تم بناء البرنامج الضار استنادًا إلى تطبيق Ledger الأصلي مع دمج وظائف فيروس حصان طروادة بداخله. ويبدو التطبيق متطابقًا مع النسخة الأصلية، لكن عند توصيله بمحفظة مادية، تظهر نافذة تطلب إدخال عبارة الاسترداد، بذريعة استعادة الوصول. وهذا ليس إجراءً معياريًا: في المعتاد، تحتاج فقط إلى إدخال رمز التعريف الشخصي (PIN)، ولا يطلب منك أبدًا إدخال عبارة الاسترداد. وإذا انخدع الضحية بمظهر التطبيق الشرعي وأدخل عبارة الاسترداد، فسيتم إرسالها فورًا إلى خادم المهاجمين، مما يمنحهم وصولاً كاملاً إلى أصوله المشفرة.

التحميل الجانبي بعيدًا عن App Store

يتضمن أحد المكونات المهمة في هذا النظام تثبيت برامج ضارة على جهاز iPhone الخاص بالضحية عن طريق تجاوز App Store وعملية التحقق الخاصة به. ويتم تنفيذ ذلك بأسلوب مشابه جدًا لبرنامج Infostealer SparkKitty iOS الذي اكتشفناه سابقًا. وتمكن المهاجمون من الوصول إلى برنامج Apple Developer Enterprise. ومقابل 299 دولارًا أمريكيًا فقط في السنة – وبعد إجراء مقابلة والتحقق من الشركة – يسمح هذا البرنامج للكيانات بإصدار ملفات تعريف التكوين والتطبيقات الخاصة بها للتنزيل المباشر على أجهزة المستخدم دون نشرها على الإطلاق في App Store.

لتثبيت التطبيق، يجب على الضحية أولاً تثبيت ملف تعريف تكوين يتيح تنزيل البرامج الضارة مباشرةً، متجاوزًا App Store. لاحظ علامة التحقق الخضراء

بشكل عام، صممت ملفات تعريف المؤسسات لتسمح للمؤسسات بنشر تطبيقات داخلية على أجهزة الموظفين. ولا تتطلب هذه التطبيقات النشر في App Store، ويمكن تثبيتها على عدد غير محدود من الأجهزة. وللأسف، غالبًا ما يُساء استخدام هذه الميزة. وتُستخدم ملفات التعريف من هذا النوع بشكل متكرر لتشغيل برامج لا تستوفي سياسات Apple، مثل الكازينوهات عبر الإنترنت، والنسخ المقرصنة، وبالطبع البرامج الضارة.

هذا هو السبب تحديدًا وراء مطالبة الموقع الزائف الذي يحاكي Apple Store المستخدم بتثبيت ملف تعريف تكوين قبل تقديم التطبيق الموقع بواسطة ذلك الملف.

سرقة العملات المشفرة عبر تطبيقات وملحقات نظام macOS

يفضل الكثير من مالكي العملات المشفرة إدارة محافظهم عبر الكمبيوتر بدلاً من الهاتف الذكي — وغالبًا ما يقع اختيارهم على أجهزة Mac لهذه المهمة. وليس من المستغرب أن تستهدف معظم برامج سرقة البيانات الشهيرة على نظام macOS بيانات محافظ العملات المشفرة بطريقة أو بأخرى. ومع ذلك، ظهر مؤخرًا أسلوب خبيث جديد يكتسب رواجًا: بالإضافة إلى سرقة البيانات المحفوظة، يدمج المهاجمون نوافذ تصيد احتيالي مباشرة داخل تطبيقات المحافظ الرسمية المثبتة مسبقًا على أجهزة المستخدمين. وفي وقت سابق من هذا العام، اعتمد برنامج infostealer MacSync هذه الوظيفة. وهو يتسلل إلى الأنظمة عبر هجمات ClickFix: يتم استدراج المستخدمين الباحثين عن برامج معينة إلى مواقع زائفة تحتوي على تعليمات احتيالية لتثبيت التطبيق عبر تشغيل أوامر في Terminal. ويؤدي هذا إلى تنفيذ برنامج سرقة المعلومات، الذي يسحب كلمات المرور وملفات تعريف الارتباط المحفوظة في Chrome، والمحادثات من تطبيقات المراسلة الشهيرة، والبيانات من ملحقات محافظ العملات المشفرة المعتمدة على المستعرض.

لكن الجزء الأكثر إثارة للاهتمام هو ما يحدث بعد ذلك. وإذا كان لدى الضحية تطبيق Trezor أو Ledger رسمي مثبت بالفعل، يقوم برنامج سرقة المعلومات بتنزيل وحدات إضافية و… يستبدل أجزاء من التطبيق بتعليماتها البرمجية الخاصة المحقونة بفيروس حصان طروادة. بعد ذلك، تعيد البرامج الضارة توقيع الملف المعدل لضمان أنه بعد إجراء هذه “الإصلاحات”، يسمح نظام Gatekeeper (وهو آلية حماية مدمجة في macOS) بتشغيل التطبيق دون طلب إذن إضافي من المستخدم. ومع أن هذه الحيلة لا تنجح دائمًا، إلا أنها فعالة جدًا مع التطبيقات الأبسط المبنية على إطار عمل Electron الشهير.

عند فتح التطبيق المحقون بفيروس حصان طروادة، فإنه يختلق خطأ وهميًا ويبدأ “عملية استرداد”، طالباً من المستخدم عبارة الاسترداد الخاصة بمحفظته.

إلى جانب MacSync، تبنى المطورون الذين يقفون وراء برامج سرقة المعلومات الشهيرة الأخرى التي تستهدف نظام macOS نهج حقن فيروسات حصان طروادة نفسه. وسبق أن ذكرنا بالتفصيل آلية مماثلة اُستخدمت للتغلب على محافظ Exodus وBitcoin-Qt.

كيفية الحفاظ على أمان أصولك من العملات المشفرة

أثبت المهاجمون، مرة تلو أخرى، أنه لا يوجد جهاز منيع حقًّا. ومع تفضيل الكثير من المطورين ومستخدمي العملات المشفرة لنظامي macOS وiOS، صمم المهاجمون هجمات على نطاق صناعي ونشروها لكلا النظامين. ويتطلب الحفاظ على الأمان دفاعًا متعمقًا مدعومًا بالتشكيك واليقظة.

- تجنب تنزيل التطبيقات إلا من المصادر الموثوقة فقط: إما موقع الويب الرسمي للمطور أو صفحة App Store الخاصة به. ونظرًا لأن البرامج الضارة يمكنها التسلل حتى إلى المتاجر الرسمية، تأكد دائمًا من هوية ناشر التطبيق.

- تحقق من تصنيف التطبيق وتاريخ النشر وعداد التنزيلات.

- اقرأ المراجعات – خاصةً السلبية منها. وافرز المراجعات حسب التاريخ لتقييم أحدث إصدار. وغالبًا ما يبدأ المهاجمون بتطبيق بريء تمامًا يحصد تقييمات مرتفعة قبل إدخال وظائف ضارة في تحديث لاحق.

- لا تنسخ أبدًا الأوامر وتلصقها في Terminal إلا إذا كنت متأكدًا بنسبة 100% مما تفعله. وقد أصبحت هذه الهجمات شائعة جدًا مؤخرًا، وغالبًا ما تتخفى كخطوات تثبيت لتطبيقات الذكاء الاصطناعي مثل Claude Code أو OpenClaw.

- استخدم نظام أمان شاملاً على جميع أجهزة الكمبيوتر والهواتف الذكية الخاصة بك. وننصحك باستخدام Kaspersky Premium. ويقطع هذا شوطًا طويلاً في تقليل مخاطر زيارة مواقع التصيد الاحتيالي أو تثبيت التطبيقات الضارة.

- لا تدخل عبارة الاسترداد الخاصة بك في تطبيق محفظة مادية أو على موقع ويب أو في دردشة. وفي كل سيناريو، سواء عند الانتقال إلى محفظة جديدة، أو إعادة تثبيت التطبيقات، أو استرداد محفظة، يجب إدخال عبارة الاسترداد حصريًّا على الجهاز المادي نفسه — وليس أبدًا في تطبيق هاتف محمول أو تطبيق سطح مكتب.

- تحقق دائمًا من عنوان المستلم على شاشة المحفظة المادية لمنع الهجمات التي تنطوي على استبدال العناوين.

- خزّن عبارات الاسترداد الخاصة بك بأكثر الطرق أمانًا قدر الإمكان، مثل نقشها على لوح معدني أو وضعها في مظروف مختوم داخل خزنة آمنة. ومن الأفضل عدم تخزينها على جهاز كمبيوتر على الإطلاق، لكن إذا كان هذا هو خيارك الوحيد، فاستخدم خزنة مشفرة وآمنة مثل Kaspersky Password Manager.

هل ما زلت تعتقد أن أجهزة Apple منيعة ضد الاختراق؟ أعد التفكير في ذلك بينما تقرأ ما يلي:

- جهاز iPhone لم يعد منيعًا: نظرة على DarkSword وCoruna

- Predator مقابل iPhone: فن المراقبة غير المرئية

- هل تتجسس عليك سماعات البلوتوث الخاصة بك؟

- AirBorne: هجمات تستهدف أجهزة Apple عبر الثغرات الأمنية في AirPlay

- Banshee: برنامج ضار يستهدف مستخدمي macOS

iOS

iOS

النصائح

النصائح