في مقال سابق، استعرضنا مثالًا عمليًا لمدى أهمية تحديد مصدر التهديدات في التحقيق في الحوادث الإلكترونية. وقدمنا أيضًا Kaspersky Threat Attribution Engine (KTAE) – وهو أداة تهدف إلى تقديم تقدير مدروس حول مجموعة التهديدات المتقدمة المستمرة (APT) التي تنتمي إليها عينة برامج ضارة معينة. ولإثبات ذلك، استخدمنا Kaspersky Threat Intelligence Portal – وهي أداة سحابية توفر الوصول إلى محرك KTAE كجزء من خدماتنا الشاملة لتحليل التهديدات، إلى جانب بيئة تحليل معزولة وأداة للبحث عن التشابه دون تحديد المصدر. وتعتبر مزايا الخدمة السحابية واضحة؛ فالعملاء ليسوا بحاجة للاستثمار في الأجهزة، أو تثبيت أي برامج، أو إدارتها. ومع ذلك، كما تظهر التجارب الواقعية، فإن النسخة السحابية من أداة تحديد المصدر لا تناسب الجميع…

أولاً، تلتزم بعض المؤسسات بقيود تنظيمية تمنع بشكل صارم خروج أي بيانات خارج حدود نطاقها الداخلي. وبالنسبة لمحللي الأمان في هذه الشركات، فإن تحميل الملفات إلى خدمة خاصة بجهة خارجية أمر غير وارد على الإطلاق. ثانيًا، توظف بعض الشركات صائدي تهديدات محترفين يحتاجون إلى أدوات أكثر مرونة، تتيح لهم دمج أبحاثهم الخاصة والسرية مع معلومات التهديدات المقدمة من Kaspersky. ولهذا السبب، يتوفر محرك KTAE بنسختين: نسخة سحابية ونسخة مثبتة محليًا.

ما مزايا النسخة المحلية من KTAE مقارنة بالنسخة السحابية؟

أولاً، تضمن النسخة المحلية من محرك KTAE بقاء التحقيقات سرية بالكامل. ويتم إجراء جميع التحليلات داخل الشبكة الداخلية للمؤسسة. ويكون مصدر معلومات التهديدات قاعدة بيانات يتم نشرها داخل النطاق الأمني للشركة، وتكون مليئة بالمؤشرات الفريدة وبيانات تحديد المصدر لكل عينة ضارة معروفة لخبرائنا، كما تحتوي أيضًا على الخصائص المتعلقة بالملفات السليمة لاستبعاد الاكتشافات الخاطئة. ويتم تحديث قاعدة البيانات بانتظام، لكنها تعمل في اتجاه واحد فقط: لا تخرج أي معلومات أبدًا من شبكة العميل.

علاوة على ذلك، تمنح النسخة المحلية من محرك KTAE الخبراء القدرة على إضافة مجموعات تهديد جديدة إلى قاعدة البيانات وربطها بعينات البرامج الضارة التي اكتشفوها بأنفسهم. وهذا يعني أن عمليات تحديد المصدر اللاحقة للملفات الجديدة ستأخذ في الاعتبار البيانات التي أضافها الباحثون الداخليون. ويتيح ذلك للخبراء تصنيف مجموعاتهم الفريدة من البرامج الضارة، والعمل عليها، وتحديد أوجه التشابه بينها.

إليك أداة أخرى مفيدة للخبراء: طور فريقنا مكونًا إضافيًا مجانيًا لبرنامج IDA Pro، وهو برنامج شهير لتفكيك التعليمات البرمجية، مخصصة للاستخدام مع النسخة المحلية من محرك KTAE لتحديد مصدر التهديدات.

ما الغرض من إضافة مصدر التهديدات لبرامج تفكيك التعليمات البرمجية؟

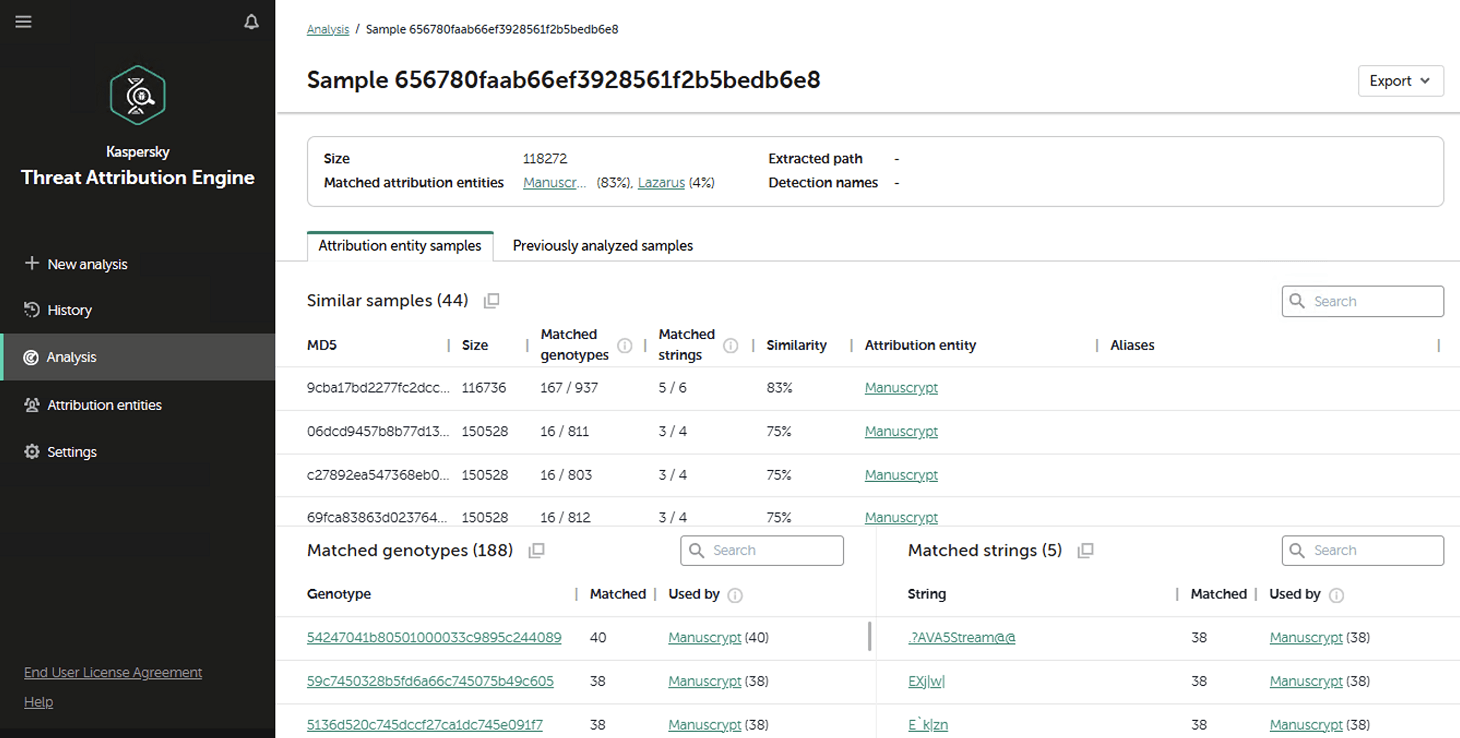

بالنسبة لمحلل مركز عمليات الأمان المسؤول عن فرز التنبيهات، فإن عملية تحديد مصدر ملف ضار عُثر عليه في البنية التحتية تعد أمرًا مباشرًا: يكفي تحميله إلى محرك KTAE، سواء النسخة السحابية أو المحلية، والحصول على نتيجة، مثل Manuscrypt بنسبة 83%. وهذا يعد كافيًا لاتخاذ التدابير المضادة المناسبة ضد مجموعة الأدوات المعروفة لتلك الجماعة وتقييم الموقف العام. مع ذلك، قد لا يرغب صائد التهديدات في قبول هذه النتيجة كحقيقة مطلقة. وبدلاً من ذلك، قد يتساءل: “ما أجزاء التعليمات البرمجية الفريدة والمشتركة بين جميع عينات البرامج الضارة التي تستخدمها هذه المجموعة؟”. وهنا تبرز أهمية إضافة مصدر التهديدات لبرامج تفكيك التعليمات البرمجية.

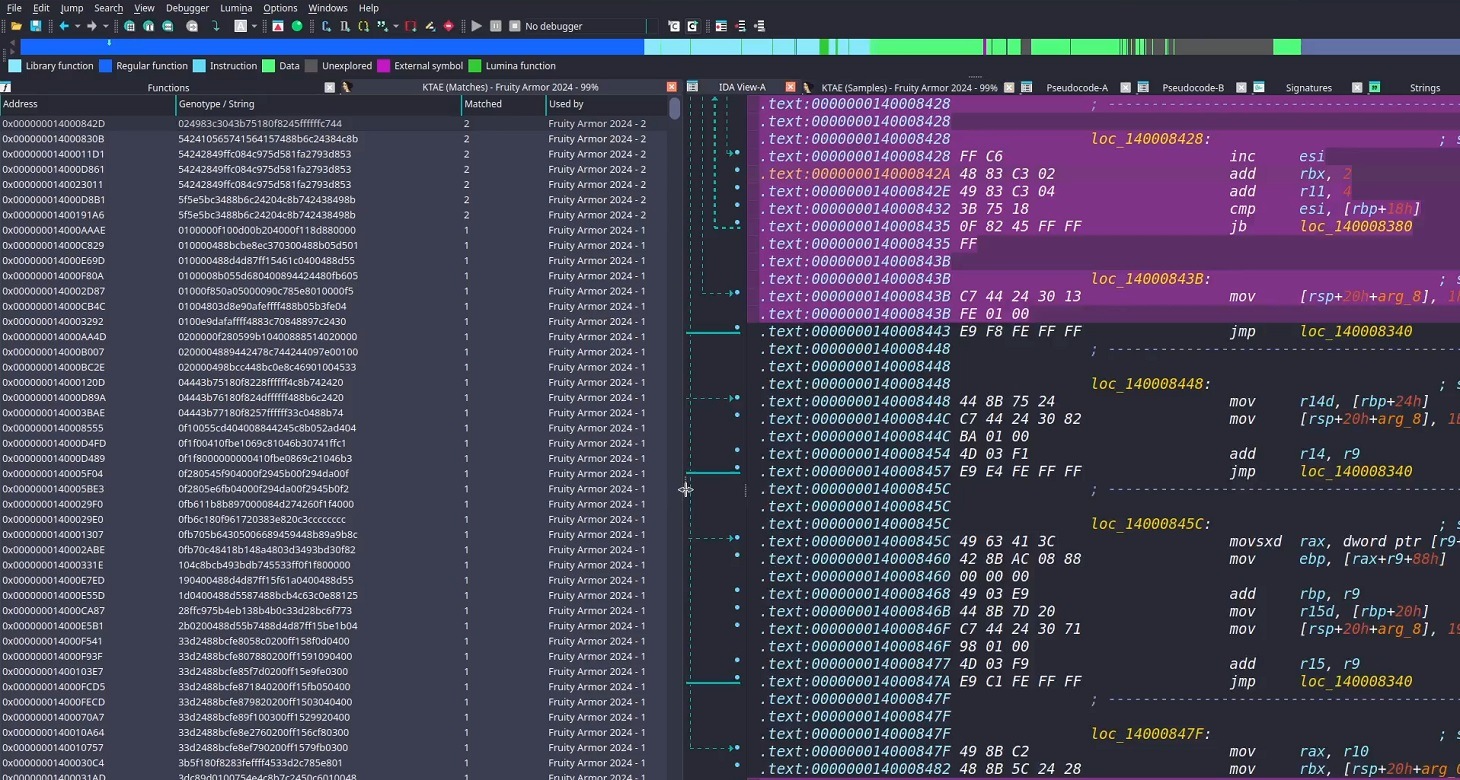

داخل واجهة برنامج IDA Pro، يميز المكون الإضافي أجزاء محددة من التعليمات البرمجية المفككة التي أدت إلى تفعيل خوارزمية تحديد المصدر. وهذا لا يسمح فقط للخبراء بالتعمق في عينات البرامج الضارة الجديدة بشكل احترافي فحسب؛ بل يتيح للباحثين أيضًا صقل وتعديل قواعد تحديد المصدر بشكل فوري. ونتيجة لذلك، تستمر الخوارزمية – ومحرك KTAE نفسه — في التطور، مما يجعل عملية تحديد المصدر أكثر دقة مع كل عملية فحص.

كيفية إعداد المكون الإضافي

هذا المكون الإضافي الإضافة عبارة عن نص برمجى مكتوب بلغة Python. ولتجهيزه وتشغيله، ستحتاج إلى برنامج IDA Pro. وللأسف، لن يعمل هذا المكون الإضافي على النسخة المجانية IDA Free، نظرًا لافتقارها لدعم إضافات Python. وإذا لم تكن قد قمت بتثبيت Python بعد، فستحتاج لتحميله، وإعداد المكتبات المطلوبة (راجع ملف المتطلبات في مستودعنا على GitHub)، والتأكد من أن متغيرات البيئة في IDA Pro تشير إلى مكتبات Python بشكل صحيح.

بعد ذلك، ستحتاج إلى إدراج رابط خادم KTAE المحلي الخاص بك في نص البرنامج النصي، وتقديم رمز واجهة برمجة التطبيقات – الذي يتوفر بناءً على ترخيص تجاري – تمامًا كما هو موضح في النموذج البرمجي الموجود في وثائق KTAE الرسمية.

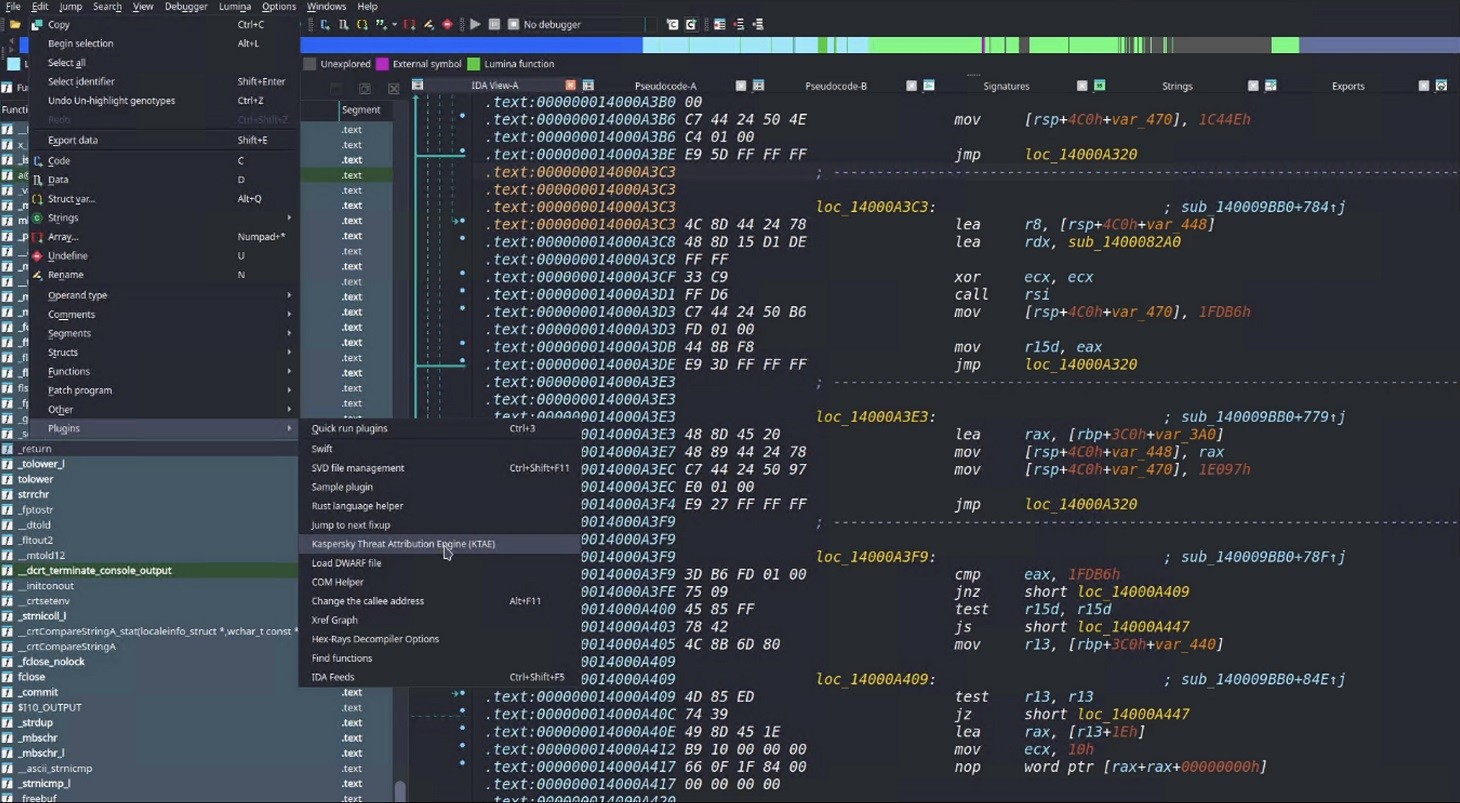

بعد ذلك، يمكنك ببساطة وضع البرنامج النصي في مجلد المكونات الإضافية لبرنامج IDA Pro وتشغيل برنامج تفكيك التعليمات البرمجية. وإذا نفذت الخطوات بشكل صحيح، فستظهر لك – بعد تحميل العينة وتفكيكها – إمكانية تشغيل المكون الإضافي لحل Kaspersky Threat Attribution Engine (KTAE) تحت Edit → Plugins:

كيفية استخدام المكون الإضافي

عند تثبيت المكون الإضافي، إليك ما يحدث خلف الكواليس: يتم إرسال الملف الذي تم تحميله حاليًا في برنامج IDA Pro عبر واجهة برمجة التطبيقات إلى خدمة KTAE المثبتة محليًا، وذلك عبر عنوان الرابط الذي تم تكوينه في البرنامج النصي. وتحلل الخدمة الملف، ثم يتم تمرير نتائج التحليل مباشرةً لتعود إلى برنامج IDA Pro.

على الشبكة المحلية، عادةً ما ينهي البرنامج النصي مهمته في غضون ثوانٍ قليلة (تعتمد المدة على سرعة الاتصال بخادم KTAE وحجم الملف الخاضع للتحليل). وبمجرد أن ينتهي المكون الإضافي من عمله، يمكن للباحث البدء في فحص أجزاء التعليمات البرمجية المميزة. وتؤدي نقرة مزدوجة مباشرة إلى القسم ذي الصلة في التجميع أو التعليمات البرمجية الثنائية للبدء بالتحليل. وتضفي هذه البيانات الإضافية سهولة رصد كتل التعليمات البرمجية المشتركة وتتبع التغييرات في مجموعة أدوات البرامج الضارة.

لمعرفة المزيد عن Kaspersky Threat Attribution Engine وكيفية نشره، تفضل بالرجوع إلى الوثائق الرسمية للمنتج. ولترتيب إجراء عرض توضيحي أو مشروع تجريبي، يرجى ملء النموذج المتاح على موقع ويب Kaspersky.

معلومات التهديدات

معلومات التهديدات

النصائح

النصائح