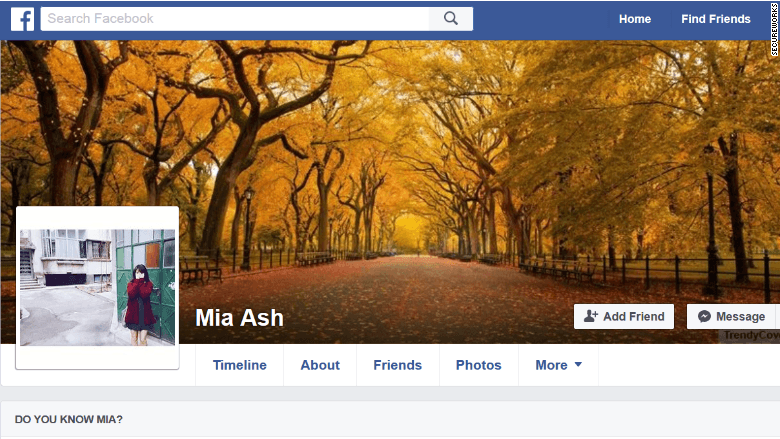

شخصية تزعم انها مصوره فوتوغرافية، تعيش في لندن المملكة المتحدة. إذا قمت بزيارة اي صفحاتها ستجد العديد من صورها وأعمالها والأصدقاء. كأي من صفحاتنا الشخصية. لا شيء يدعو للشك.

ولكن! في حقيقة الأمر ما هي إلا حساب مزيف يتم استخدامه لاستهداف موظفين بعينهم في شركات كبرى ومؤسسات كبيرة في الشرق الأوسط.

هذه ليست أول مرة نرى مثل هذه الخدع والحيل، ولكن الفريد في هذه الحالة هو الهندسة الاجتماعية المستخدمة بإتقان. ف “Mia Ash” لديها العديد من الصفحات على شبكات التواصل الاجتماعي. يبدو كحسابات طبيعية ناشطة وبهم العديد من المحتوى والأصدقاء وهو ما لا يدع مجال للشك.

طريقة الاحتيال:

حسناً، إذاً كيف كانت طريقة الاحتيال!؟ دعونا نعرض قصة أحد الضحايا:

يوم ١٣ يناير ٢٠١٧ استخدمت “Mia Ash” حسابها على شبكة LinkedIn لتتواصل مع احد موظفي الشركات المستهدفة.

خلال الأيام المقبلة تبادلوا الرسائل حول حياتهم العملية، التصوير والسفر. وقبل ٢١ يناير طلبت “Mia Ash” من الموظف اضافتها على Facebook كصديقة حيث استكملوا حديثهم.

بعد ذلك استخدموا WhatsApp والبريد الالكتروني للتحدث ولكن ظل معظم الحديث من خلال Facebook الي تاريخ ١٢ فبراير، حين ارسلت Mia للموظف ملف Microsoft Excel تحت اسم “Copy of Photography Survey.xlsm,” الي بريده الالكتروني الخاص بشركته.

وطلبت Mia منه تحميل الملف عندما كان في عمله. ما لم يكن يعلمه الموظف ان هذا الملف عند تحميله على اي جهاز سوف يقوم بنقل عدوى PupyRAT الي الجهاز.

في بداية ٢٠١٧ اكتشف باحثو

SecureWorks® Counter Threat Unit™ (CTU)

العديد من الهجمات التي تستهدف شركات في الشرق الأوسط وشمال أفريقيا.

استخدمت هذة الهجمات الرسائل الإلكترونية ولكن لم تكن ناجحة، ومن ثم استخدمت طرق الهندسة الاجتماعية عن طريق حسابات “Mia Ash”.

يمكنكم قراءة المزيد من التفاصيل التقنية عن الهجوم عبر موقعنا ثريتبوست

من هي صاحبة صور “Mia Ash” الحقيقية!؟

استخدمت “Mia Ash” صور طالبة ومصوه فوتوغرافية من رومانيا، وقد قامت بنشر المئات من صورها عبر صفحات التواصل الاجتماعي مثل DeviantArt, Instagram, Facebook

الدروس المستفادة:

هذه الهجمات المنظمة استخدمت هندسة اجتماعية متطورة لخداع العديد من موظفي الشركات، صفحات Mia على الشبكات الاجتماعية بعضهم تم انشائها وتزويدها بمعلومات وصور على مدار سنة! لكي تبدو حقيقية وواقعية.

وعند التواصل مع الضحايا كان الاسلوب المستخدم لا يوحي باي شيء مريب او غير اعتيادي.

لذا يجب علينا دائماً التفكير أكثر من مرة عند اضافة احدهم الي صفحاتنا على الشبكات الاجتماعية والابتعاد عن تنزيل اي ملف غير موثوق في مصدره خاصة على اجهزة الشركات.

عادة ما يعتقد اصحاب الشركات الصغيرة ومتوسطة الحجم انهم غير مستهدفين وهو ما يجعلهم اكثر عرضة للهجوم مثلما حدث في هجمات “عملية غول“

لذلك ننصح دائماً بتحصين وحماية اجهزتكم مهما كان حجم الشركة!

المصدر (secureworks.com)

الأعمال

الأعمال

النصائح

النصائح