ليس كل ممارس للأمن الإلكتروني يرى أن الأمر يستحق العناء لتحديد هوية من يحرك الخيوط فعليًا وراء البرامج الضارة التي تضرب شركتهم. وتسير خوارزمية التحقيق التقليدية في الحوادث على النحو التالي: يكتشف المحلل ملفًا مشبوهًا ← إذا لم يرصده برنامج مكافحة الفيروسات، يضعه في بيئة معزولة لاختباره ← يتأكد من وجود نشاط ضار ← يضيف بصمة الملف إلى قائمة الحظر ← يذهب في استراحة قصيرة. وهذه هي الخطوات المعتادة التي يلجأ إليها الكثير من محترفي الأمن الإلكتروني، خاصة عندما يغرقون في سيل من التنبيهات، أو عندما يفتقرون لمهارات التحقيق الجنائي الرقمي اللازمة لتفكيك خيوط هجوم معقد خيطًا تلو الآخر. ومع ذلك، عند التعامل مع هجوم مستهدف، فإن هذا النهج ليس سوى تذكرة باتجاه واحد نحو الكارثة – وإليك السبب.

إذا كان المهاجم يسعى لتحقيق أهداف بعيدة المدى، فإنه نادرًا ما يكتفي بناقل هجوم واحد. ومن المرجح أن يكون الملف الضار قد أدى دوره بالفعل ضمن هجوم متعدد المراحل وأصبح الآن عديم الفائدة للمهاجم. وفي هذه الأثناء، يكون الخصم قد توغل بعمق في البنية التحتية للمؤسسة، وهو منشغل حاليًا بالعمل باستخدام مجموعة مختلفة تمامًا من الأدوات. وللقضاء على التهديد بشكل نهائي، يتعين على فريق الأمن اكتشاف سلسلة الهجوم بأكملها وتحييدها.

لكن، كيف يمكن إنجاز ذلك بسرعة وفعالية قبل أن يتمكن المهاجمون من إلحاق ضرر حقيقي؟ يكمن أحد الحلول في التعمق في سياق التهديد. ومن خلال تحليل ملف واحد فقط، يستطيع الخبير تحديد الجهة التي تهاجم شركته بدقة، ومعرفة الأدوات والتكتيكات الأخرى التي تستخدمها تلك المجموعة تحديدًا، ومن ثم فحص البنية التحتية بحثًا عن أي تهديدات ذات صلة. وتتوفر العديد من أدوات معلومات التهديدات لهذا الغرض، وسأوضح لكم كيفية عملها باستخدام Kaspersky Threat Intelligence Portal.

مثال عملي يوضح أهمية إسناد التهديدات

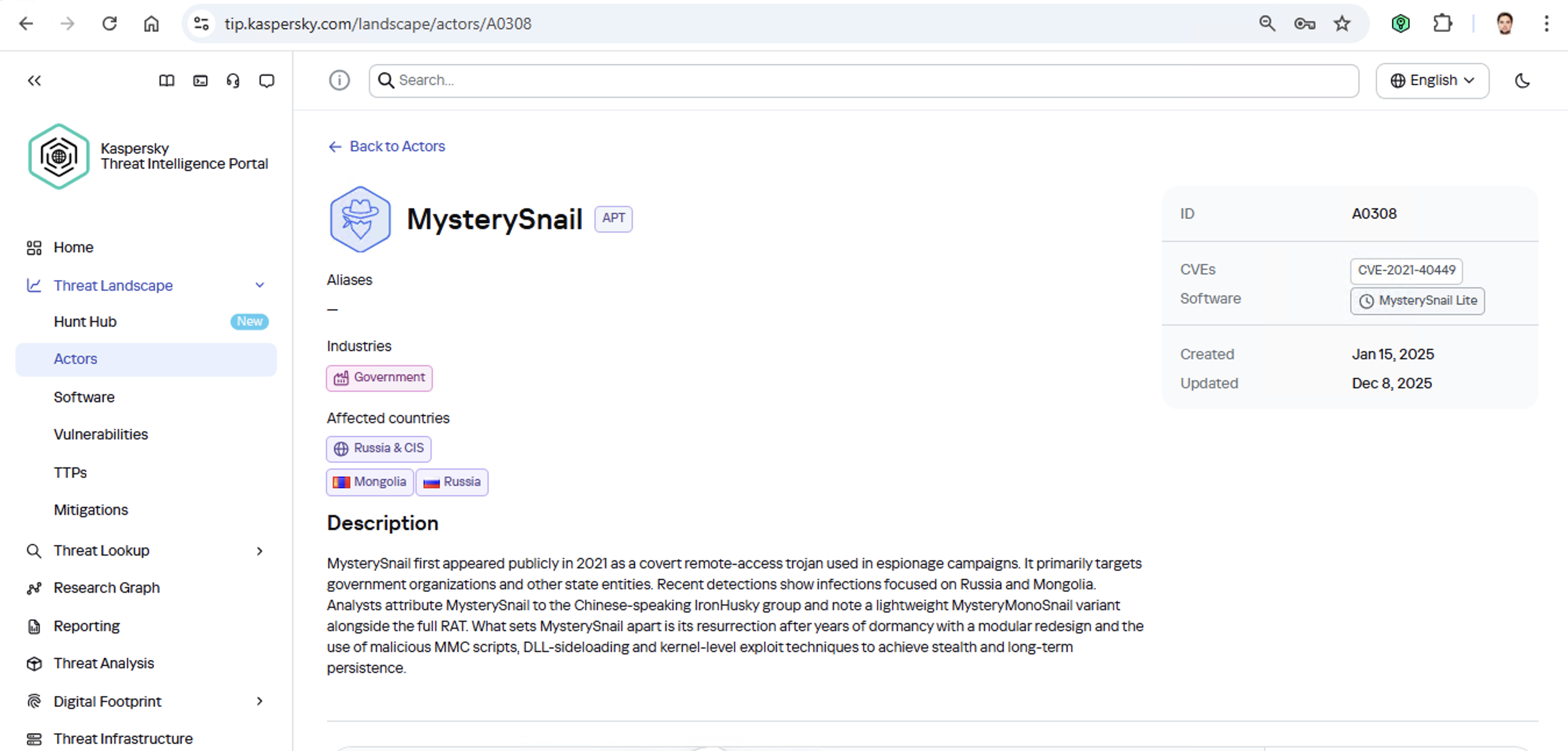

لنفترض أننا قمنا بتحميل عينة من برنامج ضار اكتشفناها إلى بوابة معلومات التهديدات، وعلمنا أنها تُستخدم عادةً من قِبل مجموعة تُدعى MysterySnail على سبيل المثال. ما الذي يخبرنا به ذلك فعليًا؟ دعونا نلقي نظرة على المعلومات المتاحة:

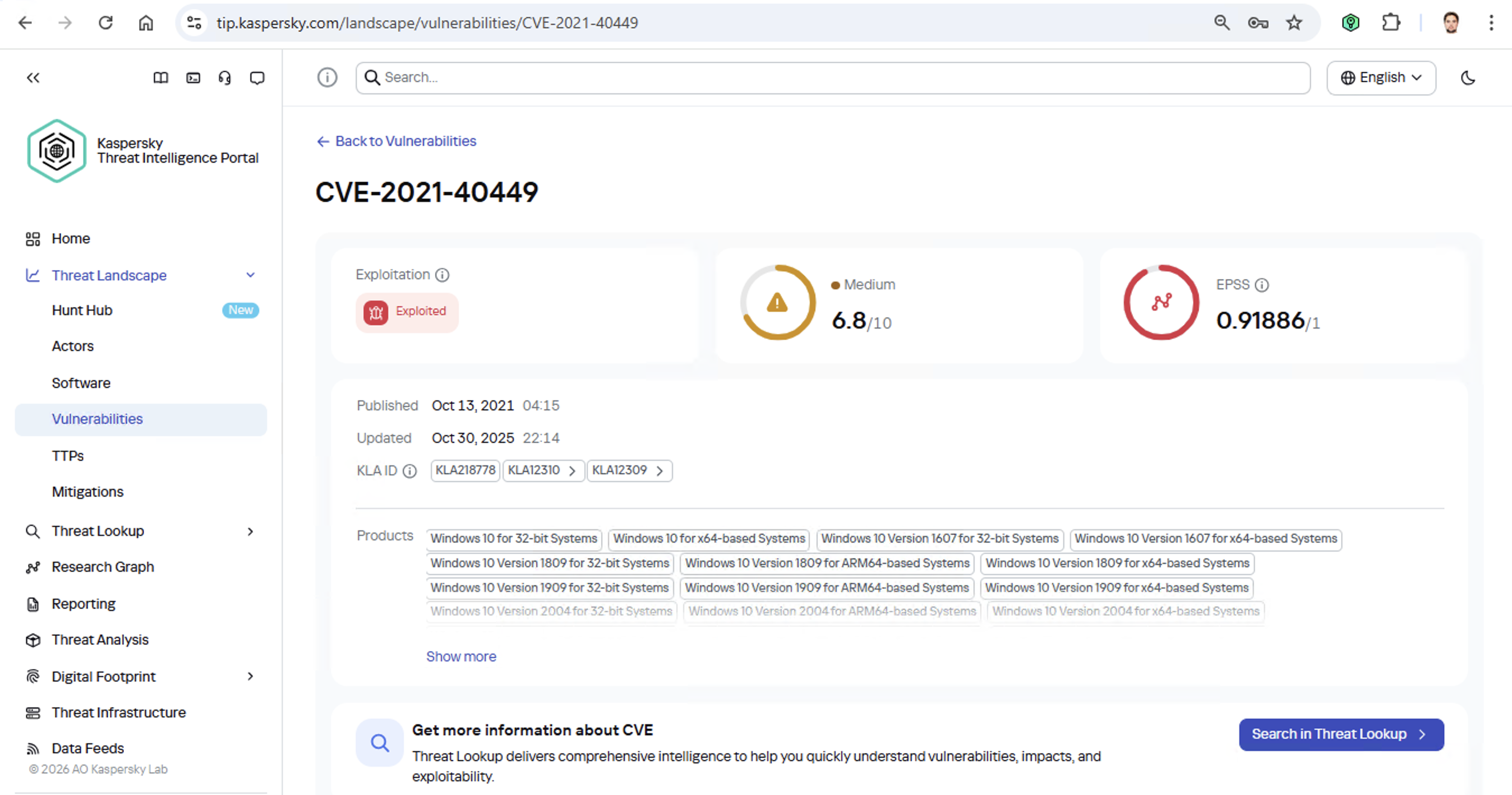

أولاً، تستهدف هذه المجموعة المؤسسات الحكومية في كل من روسيا ومنغوليا. وهي مجموعة ناطقة باللغة الصينية تركز عادةً على التجسس. وبحسب ملفها التعريفي، فإنهم يعملون على تثبيت أقدامهم في البنية التحتية ثم يظلون في وضع الخفاء حتى يجدوا شيئًا يستحق السرقة. ونعلم أيضًا أنهم يستغلون عادةً الثغرة الأمنية CVE-2021-40449. فما نوع هذه الثغرة الأمنية؟

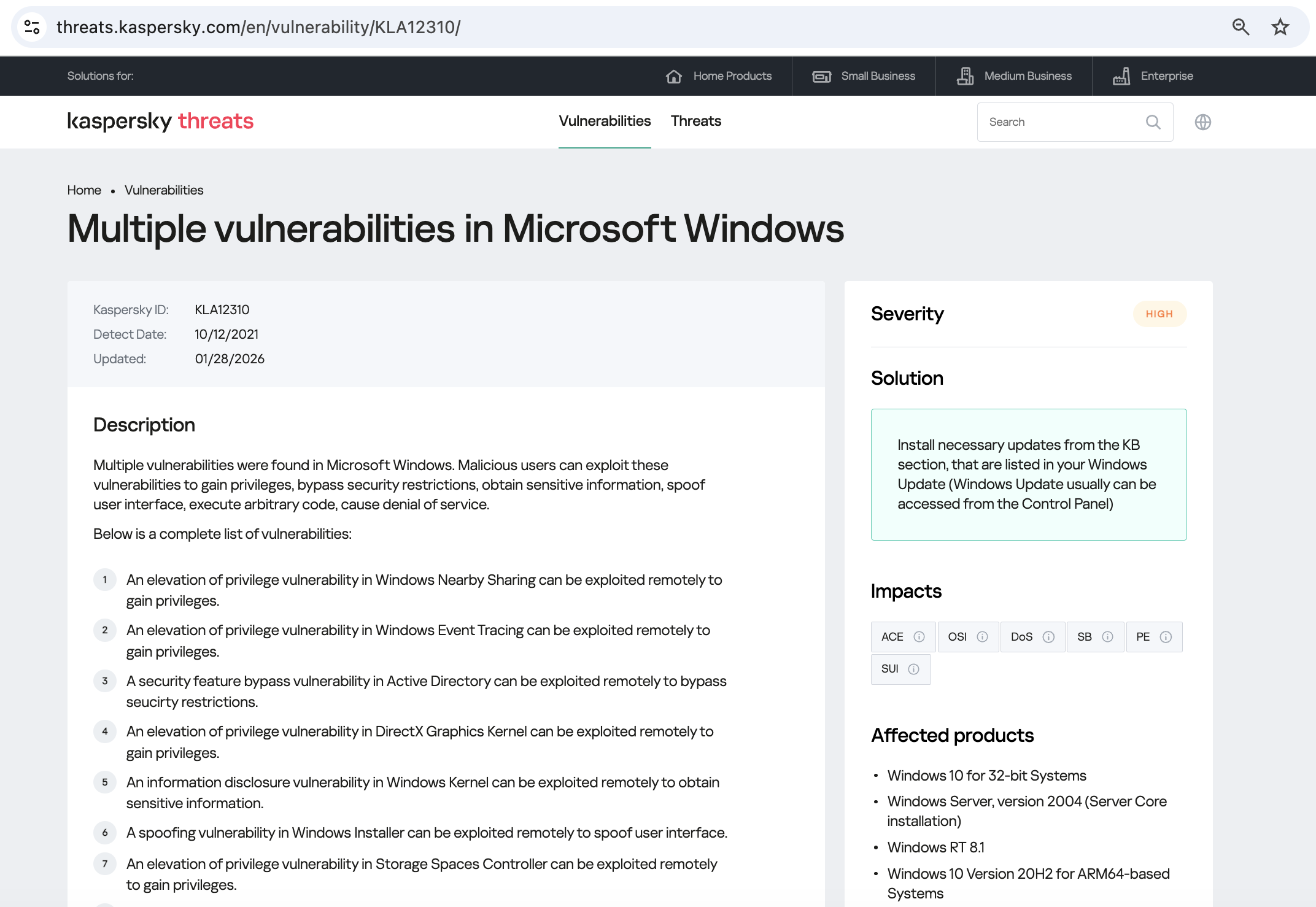

كما نرى، هي ثغرة من نوع تصعيد الامتيازات؛ وهذا يعني أنها تُستخدم بعد تمكن المخترقين بالفعل من التسلل إلى البنية التحتية. وتملك هذه الثغرة تصنيف خطورة مرتفع، ويتم استغلالها بكثافة في الواقع العملي. إذاً، ما البرامج المصابة بهذه الثغرة فعليًا؟

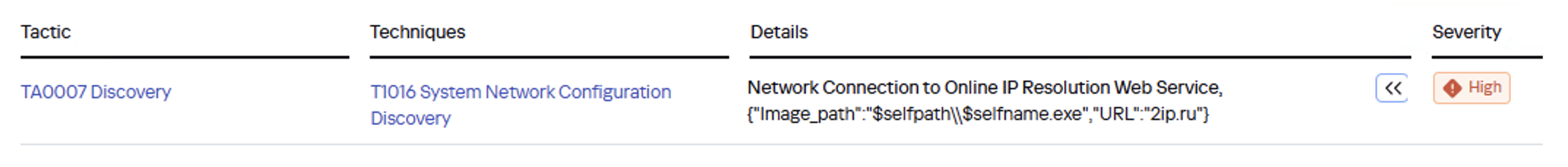

حسنًا: Microsoft Windows. حان الوقت للتحقق مجددًا مما إذا كان الإصلاح الذي يعالج هذه الثغرة قد تم تثبيته بالفعل. حسناً، بالإضافة إلى الثغرة الأمنية، ماذا نعرف أيضًا عن هؤلاء المخترقين؟ تبين أن لديهم طريقة غريبة للتحقق من إعدادات الشبكة؛ فهم يتصلون بالموقع العام 2ip.ru:

لذلك من المنطقي إضافة قاعدة ربط إلى نظام إدارة معلومات الأمان والأحداث (SIEM) للتنبيه عند رصد هذا النوع من السلوك.

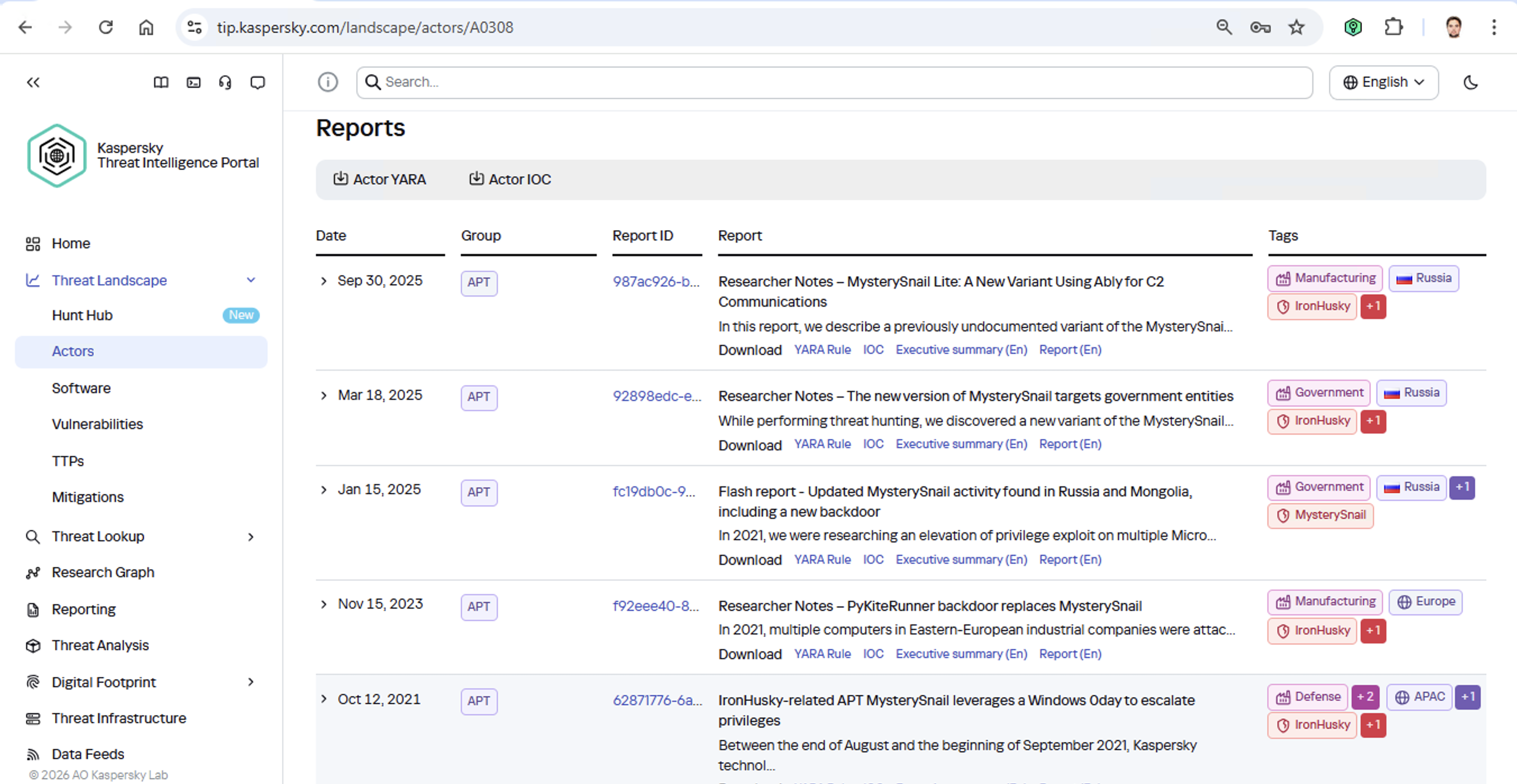

حان الوقت الآن للقراءة عن هذه المجموعة بمزيد من التفصيل، وجمع مؤشرات اختراق (IoCs) إضافية لمراقبتها عبر نظام SIEM، بالإضافة إلى الحصول على قواعد YARA جاهزة للاستخدام (وهي أوصاف نصية مهيكلة تُستخدم لتحديد البرامج الضارة). وسيساعدنا هذا في تتبع كافة أذرع هذا الأخطبوط التي ربما تغلغلت بالفعل في البنية التحتية للمؤسسة، وضمان قدرتنا على اعتراضها بسرعة إذا حاولت الاقتحام مرة أخرى.

توفر بوابة Kaspersky Threat Intelligence Portal كمًا هائلاً من التقارير الإضافية عن هجمات MysterySnail، يتضمن كل منها قائمة بمؤشرات الاختراق (IoCs) وقواعد YARA. ويمكن استخدام قواعد YARA هذه لفحص كافة النقاط الطرفية، كما يمكن إضافة مؤشرات الاختراق تلك إلى نظام SIEM للمراقبة المستمرة. وبينما نفعل ذلك، دعونا نتحقق من التقارير لنرى كيف يدير هؤلاء المهاجمون عملية تسريب البيانات، وما هي نوعية البيانات التي يبحثون عنها عادةً. الآن، أصبح بإمكاننا فعليًا اتخاذ خطوات استباقية لقطع الطريق على الهجوم.

وبهذه البساطة، يا MysterySnail، أصبحت البنية التحتية الآن مهيأة لرصدكم والاستجابة فورًا. لا مزيد من التجسس بعد اليوم.

طرق إسناد البرامج الضارة

قبل الغوص في طرق محددة، يجب أن نوضح أمرًا واحدًا: لكي تنجح عملية الإسناد فعليًا، تحتاج معلومات التهديدات المقدمة إلى قاعدة معرفية هائلة تضم التكتيكات والأساليب والإجراءات (TTPs) التي تستخدمها جهات التهديد. ومن الممكن أن يتباين نطاق وجودة هذه القواعد البيانية بشكل كبير بين الموردين. وفي حالتنا، وقبل بناء أداتنا، قضينا سنوات في تتبع المجموعات المعروفة عبر حملات مختلفة وتسجيل تكتيكاتها وأساليبها وإجراءاتها، وما زلنا نُحدث قاعدة البيانات تلك بنشاط حتى اليوم.

مع وجود قاعدة بيانات التكتيكات والأساليب والإجراءات (TTP)، يمكن تنفيذ طرق الإسناد التالية:

- الإسناد الديناميكي: تحديد التكتيكات والأساليب والإجراءات (TTPs) من خلال التحليل الديناميكي لملفات معينة، ثم إجراء مقارنة مرجعية لتلك المجموعة من التكتيكات والأساليب والإجراءات مع الأساليب المعروفة لمجموعات الاختراق.

- الإسناد الفني: العثور على تداخلات للتعليمات البرمجية بين ملفات معينة وأجزاء من التعليمات البرمجية المعروف استخدامها من قِبل مجموعات اختراق محددة في برامجها الضارة.

الإسناد الديناميكي

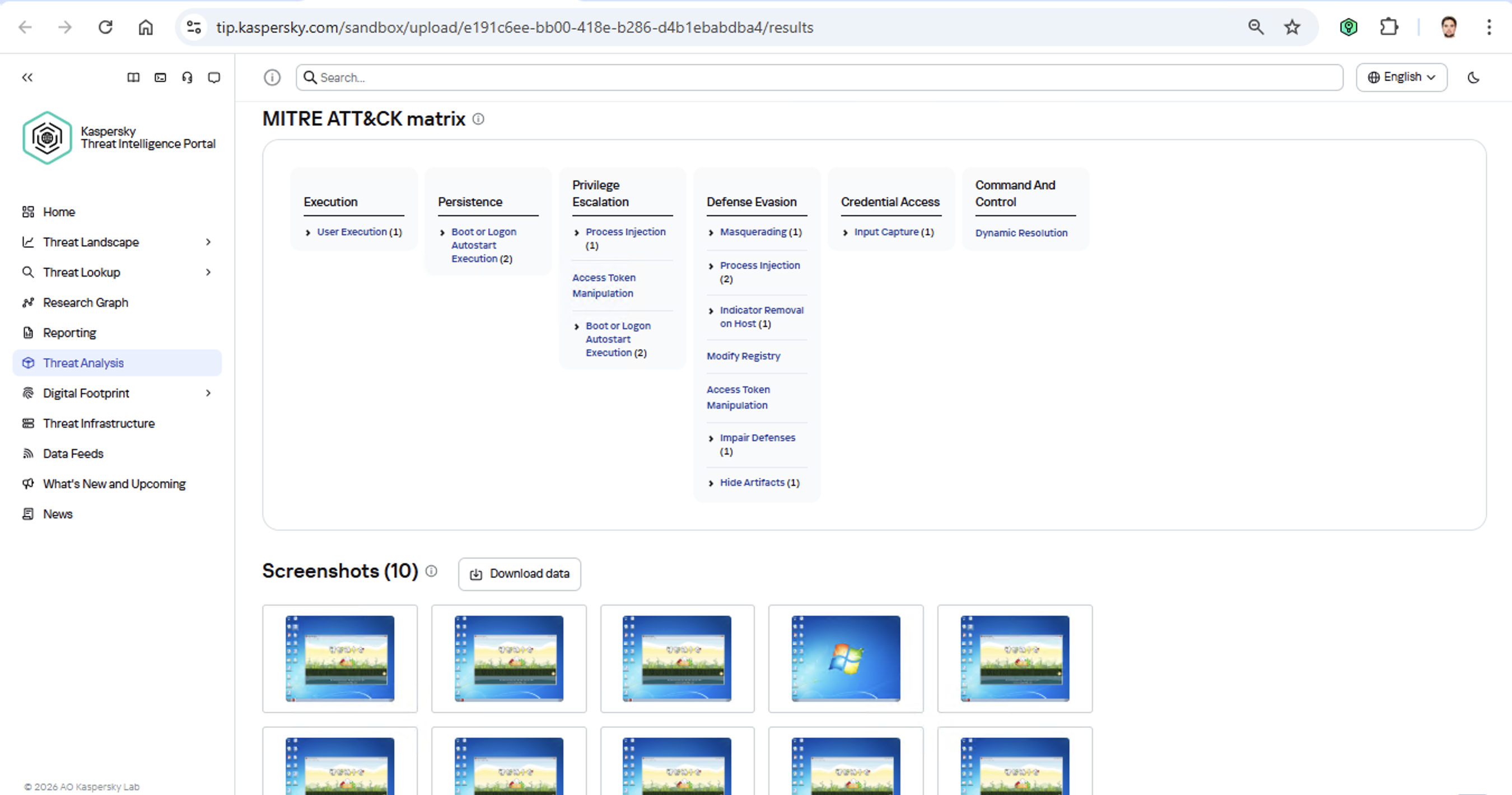

يعد تحديد التكتيكات والأساليب والإجراءات (TTPs) أثناء التحليل الديناميكي أمرًا مباشرًا نسبيًا من حيث التنفيذ؛ بل في الواقع، ظلت هذه الوظيفة ركيزة أساسية في كل بيئة معزولة حديثة لفترة طويلة. وبطبيعة الحال، تحدد جميع البيئات المعزولة لدينا أيضًا التكتيكات والأساليب والإجراءات أثناء التحليل الديناميكي لعينات البرامج الضارة:

يكمن جوهر هذه الطريقة في تصنيف نشاط البرامج الضارة باستخدام إطار عمل MITRE ATT&CK. ويحتوي تقرير البيئة المعزولة عادة على قائمة بالتكتيكات والأساليب والإجراءات (TTPs) المكتشفة. ورغم أن هذه البيانات مفيدة للغاية، إلا أنها لا تكفي لإجراء إسناد كامل لمجموعة محددة. وتشبه محاولة تحديد مرتكبي الهجوم باستخدام هذه الطريقة وحدها إلى حد بعيد المثل الهندي القديم عن العميان والفيل؛ حيث يلمس أشخاص معصوبو الأعين أجزاءً مختلفة من الفيل ويحاولون استنتاج ماهية الشيء الموجود أمامهم بناءً على ذلك فقط. فالشخص الذي يلمس الخرطوم يظن أنه ثعبان، ومن يلمس الجانب يتأكد أنه جدار، وهكذا.

الإسناد الفني

تتم طريقة الإسناد الثانية عبر تحليل التعليمات البرمجية الساكنة (مع الأخذ في الاعتبار أن هذا النوع من الإسناد يظل دائمًا مثار جدل). وتكمن الفكرة الجوهرية هنا في تجميع ملفات البرامج الضارة، حتى تلك التي تتداخل بنسبة ضئيلة، بناءً على خصائص فريدة ومحددة. وقبل بدء التحليل، يجب تفكيك عينة البرامج الضارة. وتكمن المشكلة في أن التعليمات البرمجية المستردة تحتوي على الكثير من الضجيج بجانب الأجزاء المفيدة والمعلوماتية. وإذا أخذت خوارزمية الإسناد هذا الهراء غير المعلوماتي في الحسبان، فسينتهي الأمر بأي عينة ضارة لتبدو مشابهة لعدد هائل من الملفات السليمة، مما يجعل الإسناد عالي الجودة مستحيلاً. وعلى الجانب الآخر، فإن محاولة إسناد البرامج الضارة بناءً على المقاطع المفيدة فقط باستخدام طريقة رياضية بدائية لن تؤدي إلا إلى ارتفاع هائل في معدل النتائج الإيجابية الزائفة. علاوة على ذلك، يجب إجراء فحص متقاطع لأي نتيجة إسناد للتأكد من عدم تشابهها مع الملفات السليمة، وتعتمد جودة هذا الفحص عادةً بشكل كبير على القدرات التقنية للمورد.

نهج Kaspersky للإسناد

تعتمد منتجاتنا على قاعدة بيانات فريدة للبرامج الضارة المرتبطة بمجموعات اختراق محددة، تم بناؤها على مدار أكثر من 25 عامًا. علاوة على ذلك، نستخدم خوارزمية إسناد حاصلة على براءة اختراع تعتمد على التحليل الساكن للتعليمات البرمجية المُفككة. ويتيح لنا ذلك تحديد مدى تشابه الملف الذي يتم تحليله مع عينات معروفة لمجموعة معينة بدقة عالية، بل وبنسبة احتمالية محددة. وبهذه الطريقة، يمكننا صياغة حكم مستند إلى أسس قوية ينسب البرامج الضارة إلى جهة تهديد محددة. ومن ثم، يتم إجراء فحص متقاطع للنتائج مقابل قاعدة بيانات تضم مليارات الملفات السليمة لتصفية النتائج الإيجابية الزائفة؛ وفي حال العثور على أي تطابق معها، يتم تعديل حكم الإسناد بناءً على ذلك. ويمثل هذا النهج الركيزة الأساسية لمحرك Kaspersky Threat Attribution Engine، الذي يدعم خدمة إسناد التهديدات على Kaspersky Threat Intelligence Portal.

معلومات التهديدات

معلومات التهديدات

النصائح

النصائح