في كل عام، يبتكر المحتالون أساليب جديدة لخداع الناس، ولم يكن عام 2025 استثناءً. وعلى مدار العام الماضي، نجح نظامنا لمكافحة التصيد الاحتيالي في إحباط أكثر من 554 مليون محاولة لفتح روابط تصيد احتيالي، بينما حظر برنامج مكافحة فيروسات البريد ما يقرب من 145 مليون مرفق ضار. علاوة على ذلك، تبين أن ما يقرب من 45% من رسائل البريد الإلكتروني عالميًا هي رسائل مزعجة. ونستعرض أدناه أكثر مخططات التصيد الاحتيالي والبريد المزعج إثارة للإعجاب من العام الماضي. وللحصول على تحليل معمق، يمكنك قراءة تقرير البريد المزعج والتصيد الاحتيالي في عام 2025 بالكامل على Securelist.

التصيد الاحتيالي من أجل التسلية

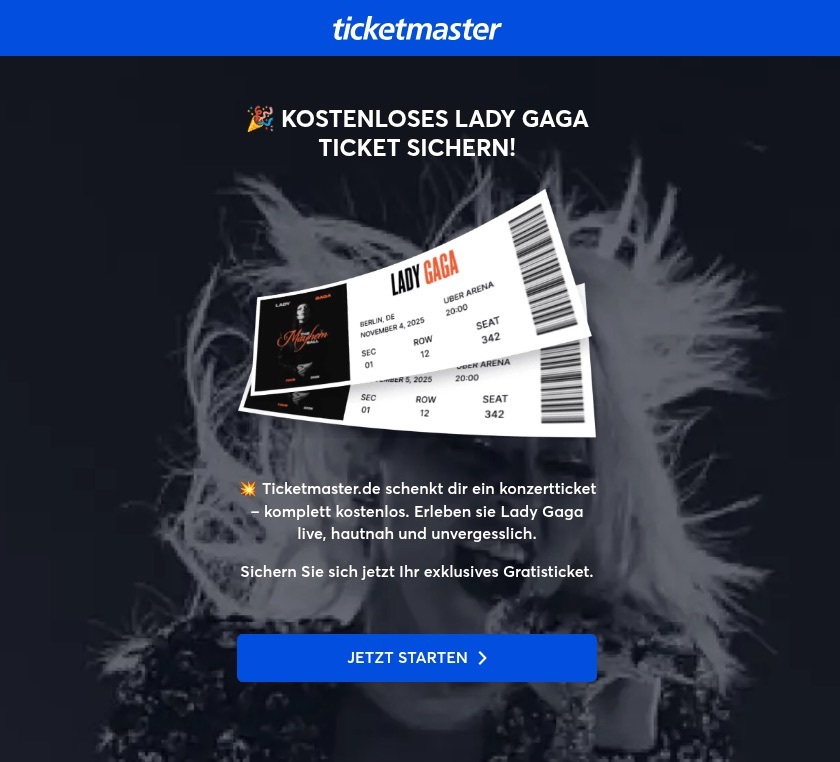

كان عشاق الموسيقى وهواة السينما أهدافًا رئيسية للمحتالين في عام 2025. وقد بذل المهاجمون قصارى جهدهم في إنشاء منصات وهمية لبيع التذاكر ونسخ مزيفة من خدمات البث الشهيرة.

على هذه المواقع الوهمية، عُرِض على المستخدمين تذاكر “مجانية” لحفلات غنائية كبرى. لكن ما الخدعة؟ كان عليك فقط دفع “رسوم معالجة” أو “تكاليف شحن” بسيطة. وبطبيعة الحال، لم يكن هناك شيء يُشحن سوى أموالك التي كسبتها بشق الأنفس، لتذهب مباشرة إلى جيوب المحتالين.

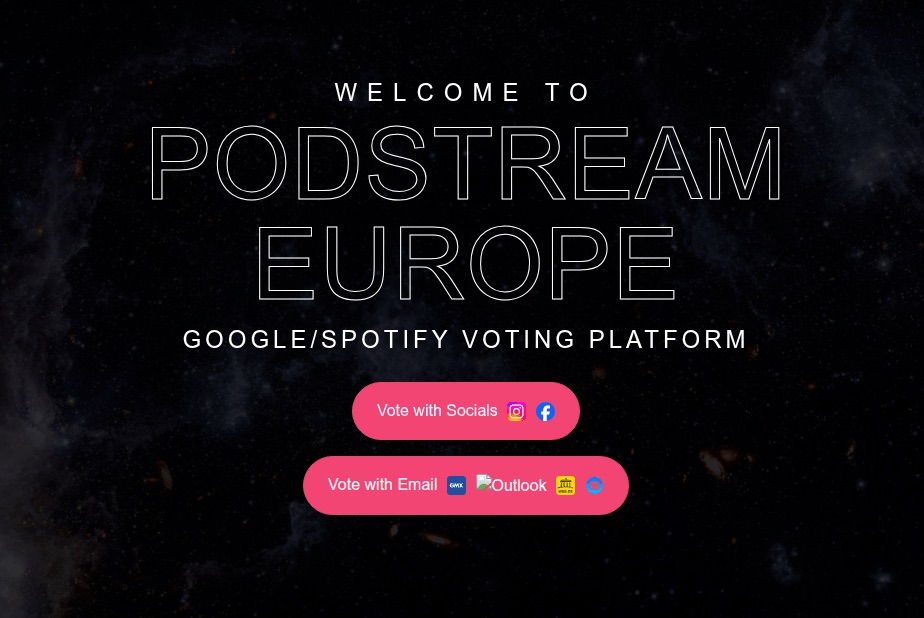

مع خدمات البث، سار مخطط الاحتيال كالتالي: يتلقى المستخدمون عرضًا مغريًا، مثل نقل قوائم تشغيل Spotify الخاصة بهم إلى YouTube عبر إدخال بيانات اعتمادهم. وبدلاً من ذلك، تتم دعوتهم للتصويت لفنانهم المفضل في أحد التصنيفات – وهي فرصة يجد معظم المعجبين صعوبة في تفويتها. ولإضفاء مسحة من المصداقية، استغل المحتالون أسماء شركات كبرى مثل Google وSpotify. واستهدف نموذج التصيد الاحتيالي منصات متعددة في وقت واحد – Facebook أو Instagram أو البريد الإلكتروني – حيث طُلب من المستخدمين إدخال بيانات الاعتماد الخاصة بهم للتصويت، ليقوموا في الحقيقة بتسليم حساباتهم للمحتالين.

تبدو صفحة التصيد الاحتيالي هذه، التي تحاكي إعدادات تسجيل الدخول المتعدد، فظيعة حقًا، فليس هناك مصمم يحترم نفسه قد يكدس هذا القدر من الأيقونات المتنافرة داخل زر واحد.

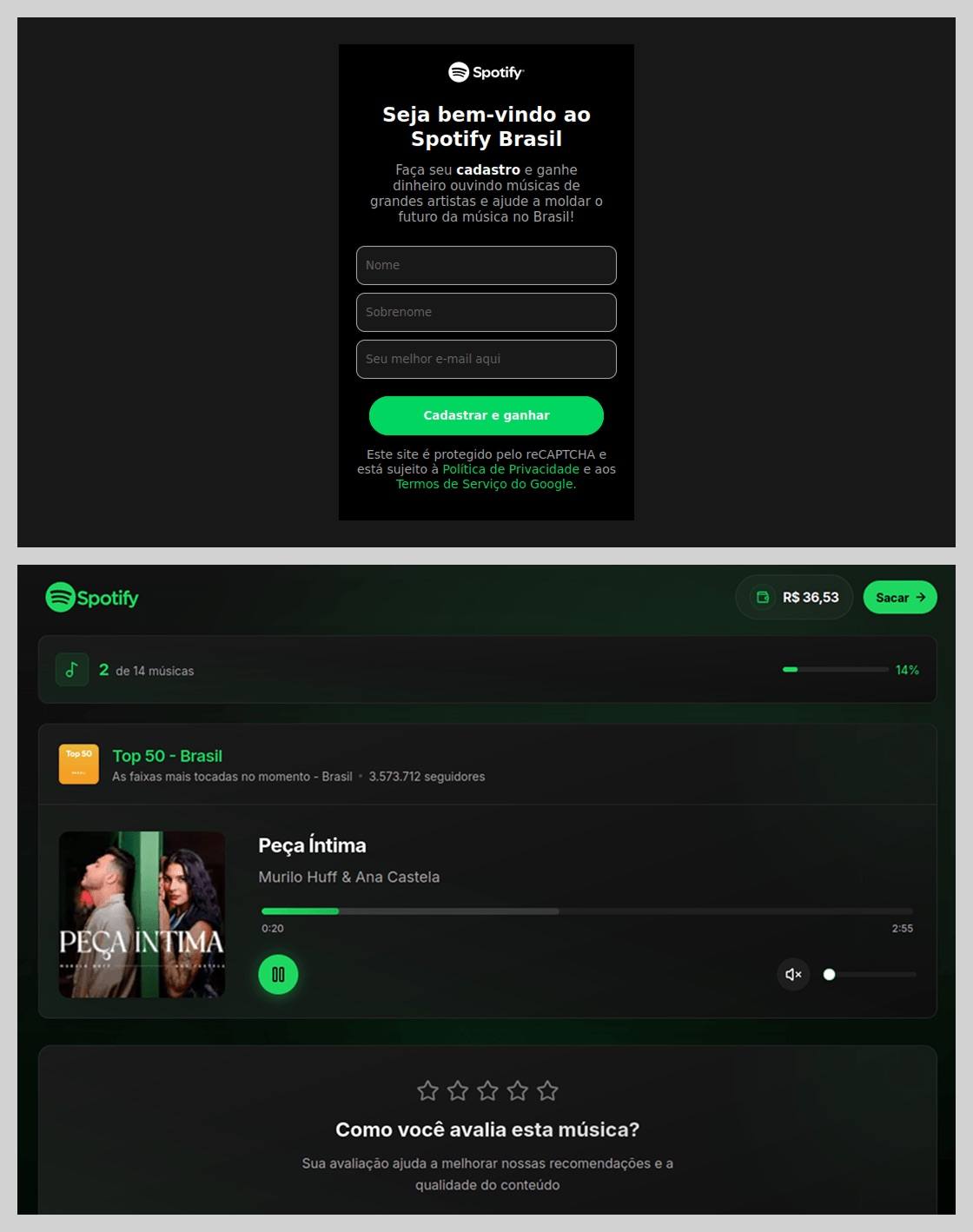

في البرازيل، ذهب المحتالون إلى أبعد من ذلك، حيث عرضوا على المستخدمين فرصة لربح المال مقابل الاستماع إلى الأغاني وتقييمها عبر خدمة زعموا أنها شريكة لشركة Spotify. وخلال عملية التسجيل، طُلب من المستخدمين تقديم معرفاتهم الخاصة بنظام Pix (نظام الدفع الفوري البرازيلي)، ثم دفع رسوم تحقق لمرة واحدة بقيمة 19.9 ريالاً برازيليًا (حوالي 4 دولارات) بغرض “تأكيد هويتهم”. وبالطبع، لم تكن هذه الرسوم سوى جزء بسيط من الأرباح المحتملة الموعودة. وبدا نموذج الدفع موثوقًا للغاية، كما طلب بيانات شخصية إضافية – يُرجح أنها جُمِعت لاستغلالها في هجمات مستقبلية.

تظاهر هذا الاحتيال بأنه خدمة لزيادة تقييمات ومشاهدات Spotify، لكن لتبدأ في جني الأرباح، كان عليك الدفع أولاً

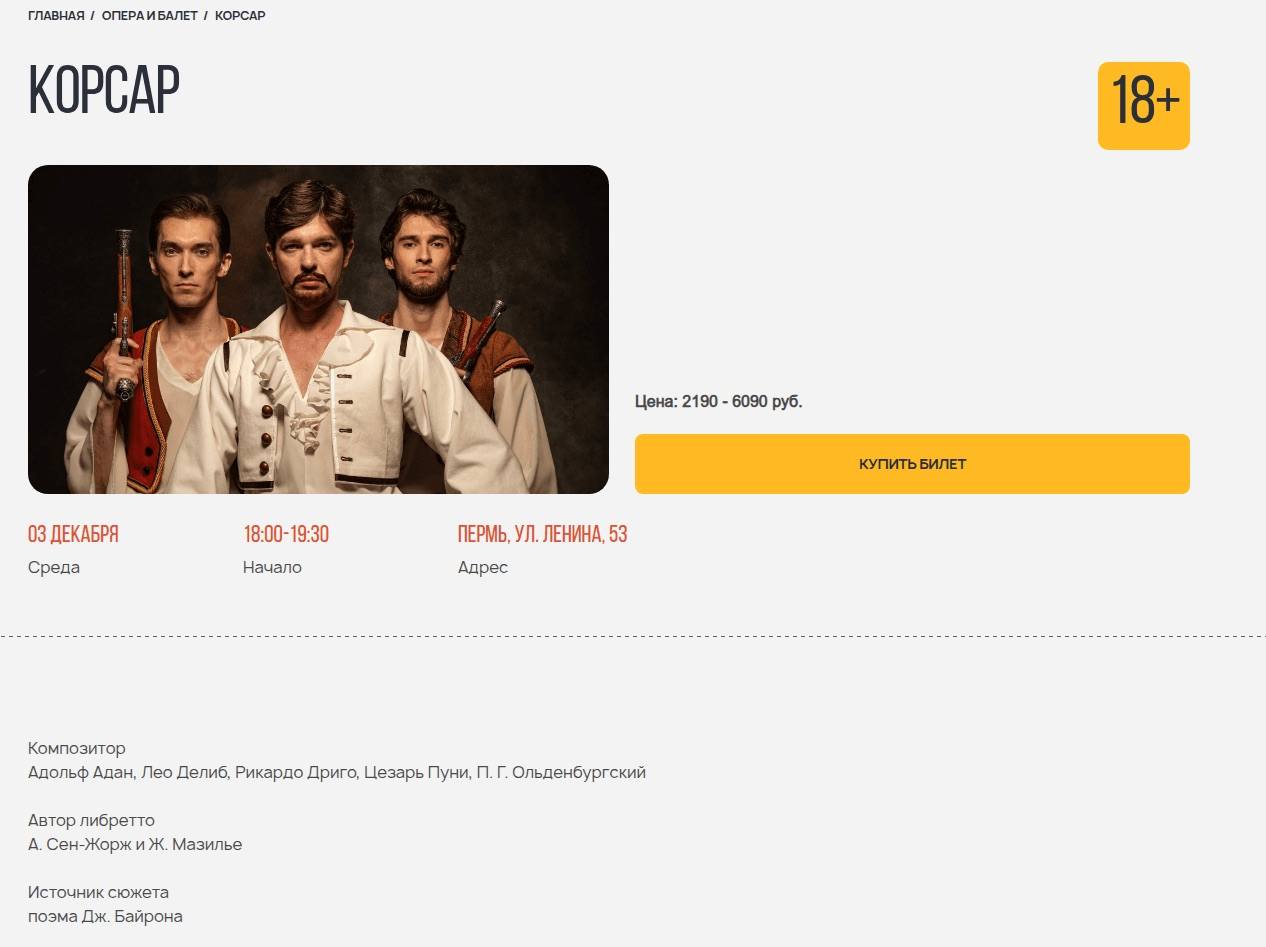

تبين أن مخطط “الموعد الثقافي” كان مبتكرًا بشكل لافت. وبعد حدوث إعجاب متبادل ودردشة قصيرة على تطبيقات المواعدة، يقوم “الطرف الآخر” بدعوة الضحية لحضور مسرحية أو فيلم ويرسل له رابطًا لشراء التذاكر. وبمجرد إتمام عملية “الدفع”، يختفي الموعد وموقع التذاكر تمامًا. وقد استُخدم أسلوب مشابه لبيع تذاكر غرف الهروب التي زادت شعبيتها مؤخرًا، حيث كانت تصاميم الصفحات تحاكي المواقع الحقيقية لتبديد حذر المستخدم.

التصيد الاحتيالي عبر تطبيقات المراسلة

أصبحت سرقة حسابات Telegram وWhatsApp واحدة من أكثر التهديدات انتشارًا لهذا العام. وقد أتقن المحتالون فن تمويه التصيد الاحتيالي في هيئة أنشطة عادية داخل تطبيقات الدردشة، كما وسعوا نطاقهم الجغرافي بشكل كبير.

على Telegram، ظلت اشتراكات Premium المجانية هي الطُعم الأقوى. وبينما كانت صفحات التصيد الاحتيالي هذه تظهر سابقًا باللغتين الروسية والإنجليزية فقط، شهد عام 2025 توسعًا هائلاً ليشمل لغات أخرى. ويتلقى الضحايا رسالة – غالباً من حساب صديق تعرض للاختراق – تعرض عليهم “هدية”. ولتفعيلها، يتعين على المستخدم تسجيل الدخول إلى حسابه على Telegram عبر موقع المهاجم، مما يؤدي فورًا إلى سقوط حساب آخر في فخ الاختراق.

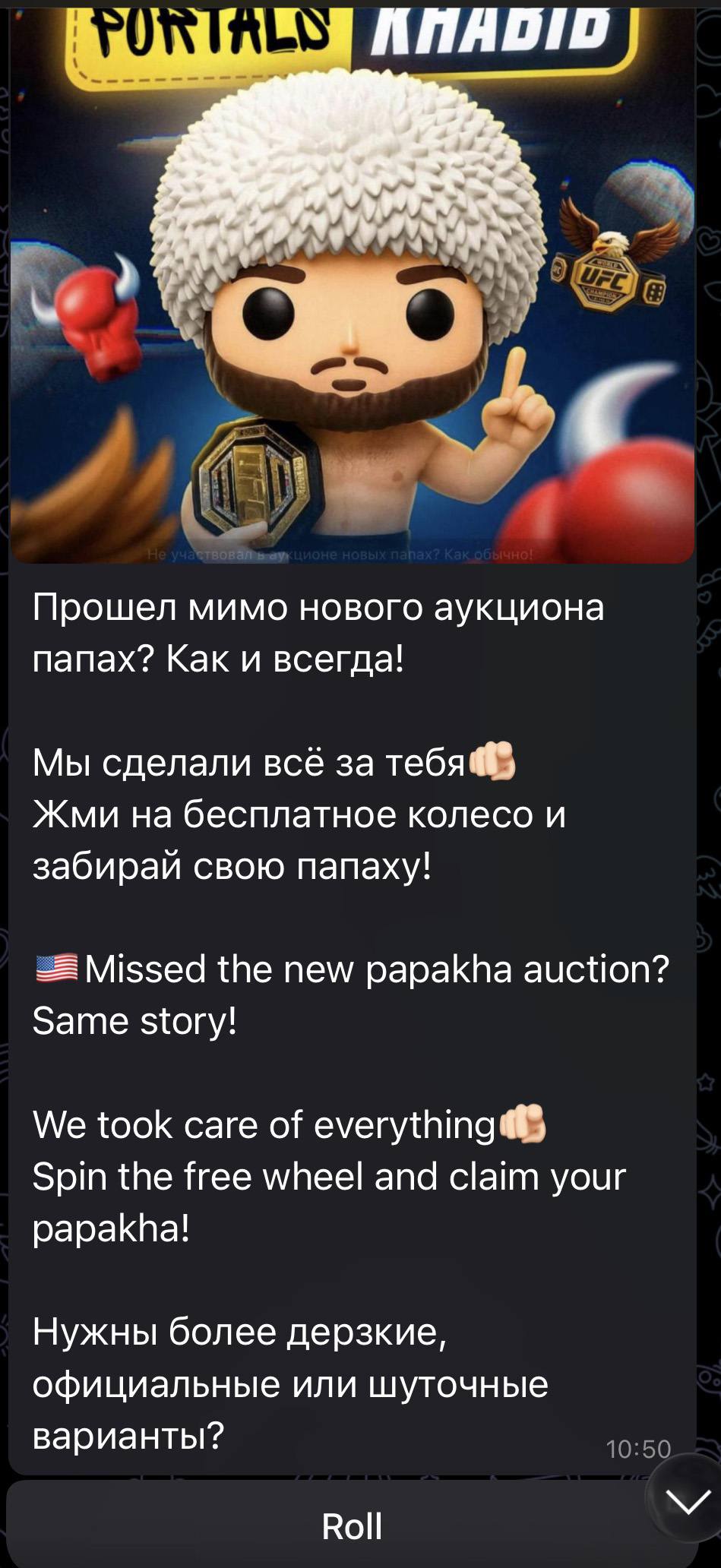

تضمن مخطط شائع آخر مسابقات وهمية لتقديم جوائز باسم المشاهير. وقد برز هجوم محدد، تَنكر في هيئة مسابقة لتوزيع رموز NFT مجانية، لكونه يعمل من خلال تطبيق Telegram مصغر. وبالنسبة للمستخدم العادي، فإن اكتشاف تطبيق مصغر ضار يعد أصعب بكثير من تحديد رابط خارجي مريب.

نشر المحتالون طُعم تصيد احتيالي لمسابقة وهمية لتوزيع رموز NFT باسم خبيب نورماغوميدوف باللغتين الروسية والإنجليزية في آنٍ واحد. ومع ذلك، نسوا في النص الروسي إزالة سؤال من الذكاء الاصطناعي الذي أنتج النص: “هل تحتاج إلى خيارات أكثر جرأة، أم رسمية، أم فكاهية؟” – وهو ما يشير إلى أن العمل تم على عجل مع غياب تام للمراجعة والتدقيق.

أخيرًا ، تطورت خدعة صوّت لصديقي التقليدية عبر تطبيقات المراسلة في عام 2025، لتشمل دعوات للتصويت لصالح “أفضل طبيب أسنان في المدينة” أو “أبرز قائد تشغيلي” – وللأسف، لم تكن هذه سوى طعوم للاستيلاء على الحسابات.

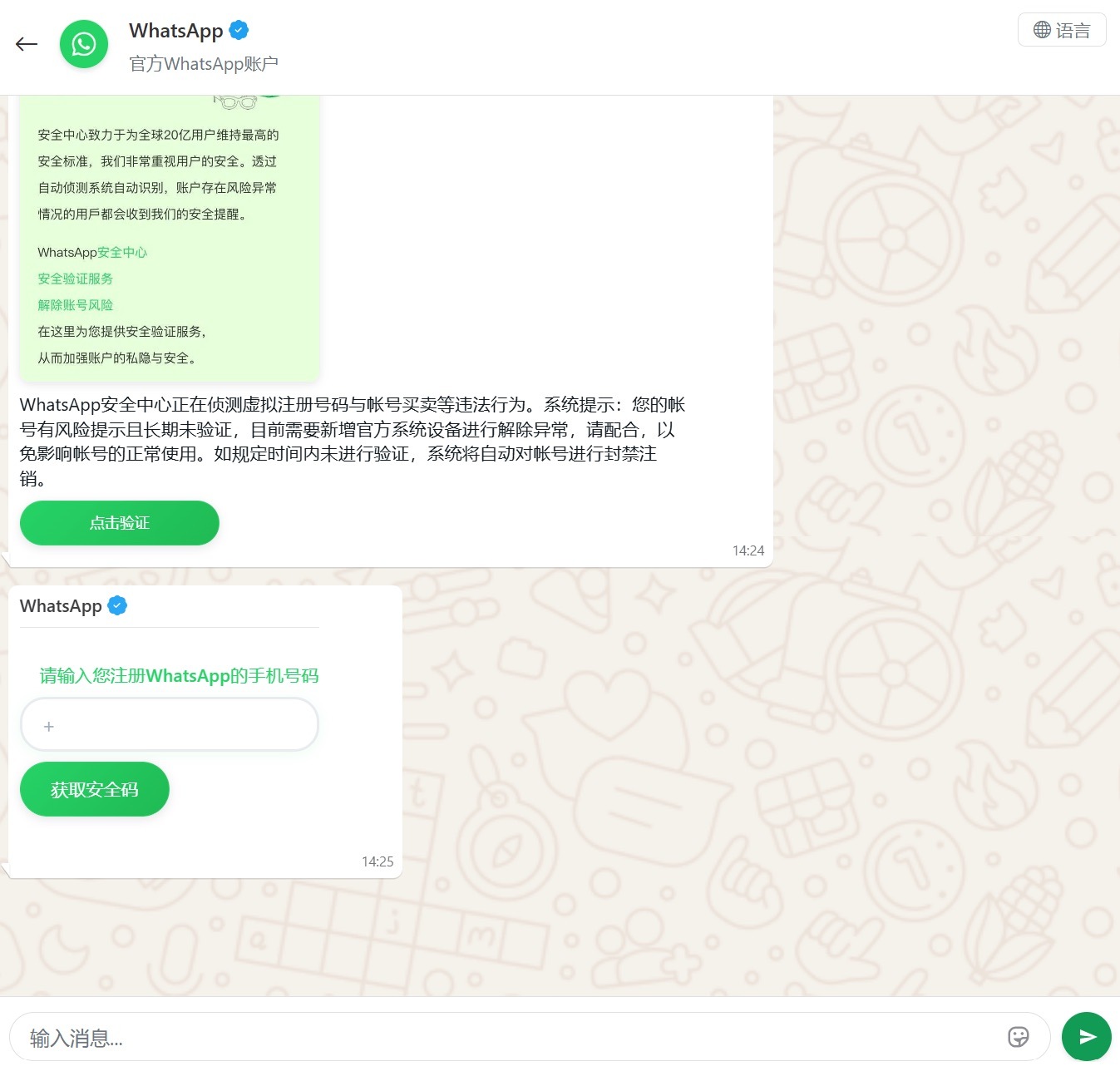

تم اكتشاف أسلوب ذكي آخر للاستيلاء على حسابات WhatsApp في الصين، حيث حاكت صفحات التصيد واجهة WhatsApp الحقيقية بشكل مثالي. وكان يتم إخبار الضحايا بأنه نظرًا لوجود “نشاط غير قانوني” مزعوم، يتعين عليهم خضوع لعملية “تحقق إضافية”، والتي -كما خمنت- انتهت بسرقة حساباتهم.

انتحال صفة الخدمات الحكومية

يُعد التصيد الاحتيالي الذي يحاكي الرسائل والبوابات الإلكترونية الحكومية أسلوباً “كلاسيكيًا” في هذا المجال، إلا أن المحتالين أضافوا في عام 2025 سيناريوهات جديدة إلى جعبة حيلهم.

في روسيا، تصاعدت حدة هجمات التصيد الاحتيالي الصوتي التي تستهدف مستخدمي الخدمات الحكومية. حيث تلقى الضحايا رسائل بريد إلكتروني تزعم حدوث تسجيل دخول غير مصرح به إلى حساباتهم، مع حثهم على الاتصال برقم محدد لإجراء “فحص أمني”. ولإضفاء طابع الشرعية، حُشدت في هذه الرسائل تفاصيل تقنية زائفة، شملت عناوين البروتوكول، وطرازات الأجهزة، والطوابع الزمنية لعملية الدخول المزعومة. وأرسل المحتالون كذلك إخطارات وهمية بالموافقة على قروض؛ فإذا لم يكن المستلم قد تقدم بطلب للحصول على قرض (وهو ما يحدث فعلاً)، يتم توجيهه للاتصال بفريق دعم زائف. وبمجرد وصول الضحية المذعورة إلى “المشغل”، تحتل الهندسة الاجتماعية المشهد.

في البرازيل، تعقَّب المهاجمون أرقام الهوية الضريبية (أرقام CPF) عبر إنشاء بوابات إلكترونية حكومية مزيفة. وبما أن هذا الرقم يُعد “المفتاح الرئيسي” للوصول إلى الخدمات الحكومية والقواعد البيانات الوطنية والوثائق الشخصية، فإن الاستيلاء على رقم CPF يمثل طريقًا مختصرًا ومباشرًا لسرقة الهوية.

في النرويج، استهدف المحتالون الأفراد الراغبين في تجديد رخص قيادتهم. وجمع موقع يحاكي إدارة الطرق العامة النرويجية كمًا هائلاً من البيانات الشخصية: بدءاً من أرقام لوحات السيارات، والأسماء الكاملة، والعناوين، وأرقام الهواتف، وصولاً إلى أرقام التعريف الشخصية الفريدة المخصصة لكل مقيم. ولإتمام الخديعة، طُلب من السائقين دفع رسوم استبدال الرخصة وقدرها 1200 كرونة نرويجية (أكثر من 125 دولارًا أمريكيًا). وهكذا، خرج المحتالون ببيانات شخصية، وتفاصيل بطاقات الائتمان، وأموال نقدية. ضربة ثلاثية متقنة.

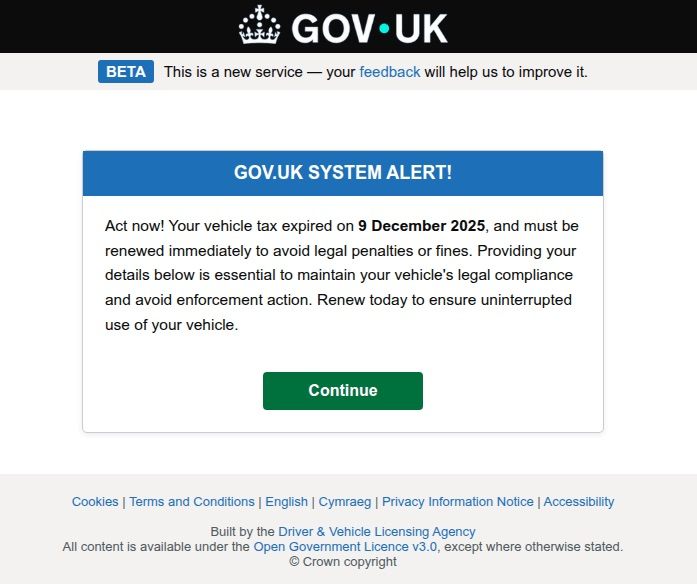

بشكل عام، يمثل مالكو السيارات هدفًا مغريًا؛ فهم يمتلكون المال والسيارة، ويخشون فقدانها. وقد استغل المحتالون في المملكة المتحدة هذا الأمر عبر إرسال مطالبات تدعو لسداد ضريبة مركبات متأخرة بشكل عاجل، لتجنب إجراءات قانونية غير محددة. ويُعد هذا الأسلوب القائم على مبدأ “تصرف الآن!” من كلاسيكيات التصيد الاحتيالي، ويهدف إلى تشتيت انتباه الضحية عن الرابط المريب أو التنسيق الركيك للرسالة.

مارس المحتالون ضغوطًا على البريطانيين لدفع ضرائب مركبات يُزعم أنها متأخرة “على الفور”، وذلك للحيلولة دون وقوع مكروه أو تبعات قانونية.

أعِرنا هويتك، من فضلك

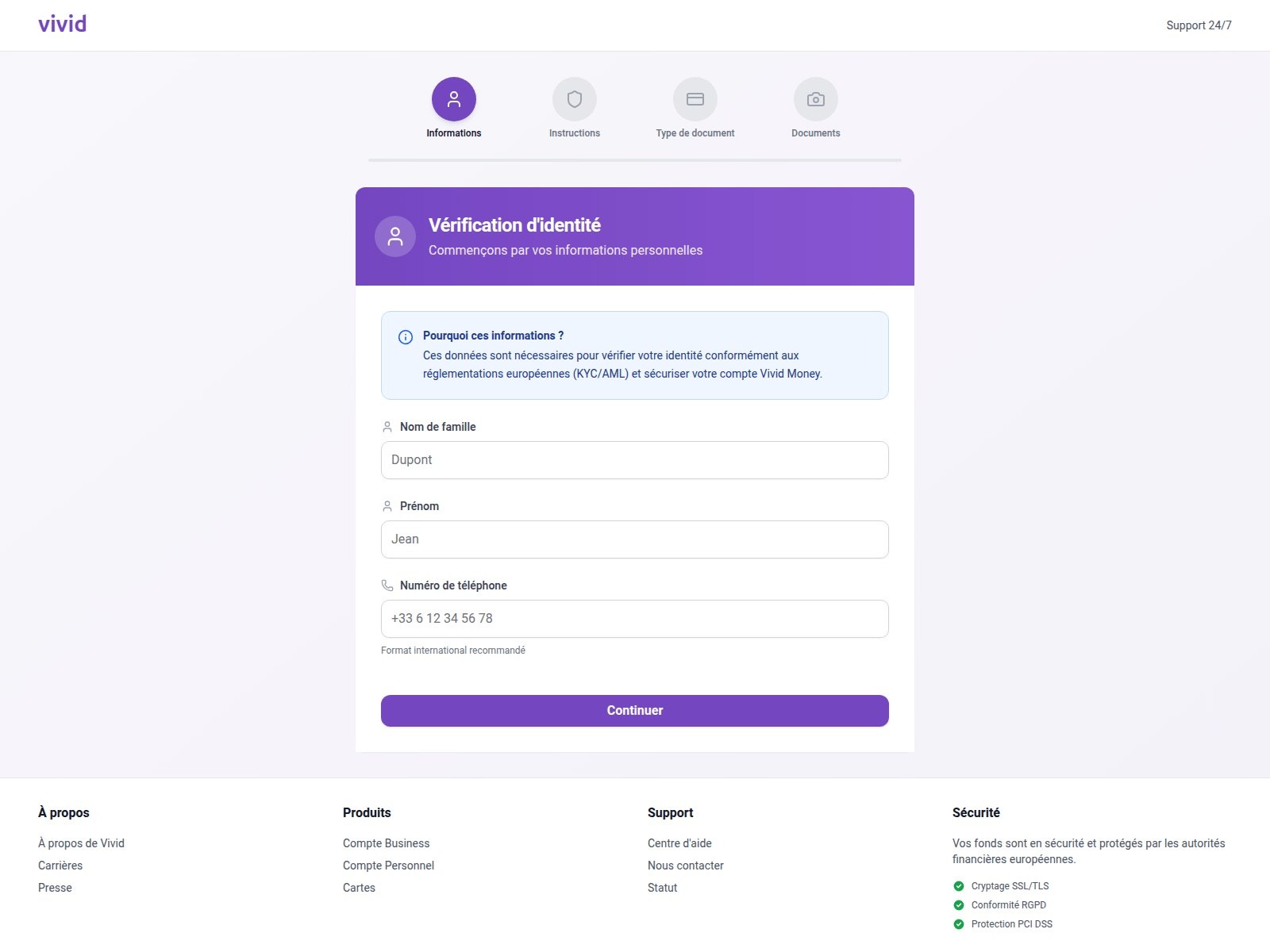

شهد عام 2025 طفرة في هجمات التصيد الاحتيالي التي تتمحور حول إجراءات “اعرف عميلك” (KYC). ومن أجل تعزيز الأمان، باتت العديد من الخدمات تتحقق من هوية المستخدمين عبر بيانات المقاييس الحيوية والوثائق الرسمية. وقد تعلّم المحتالون كيفية حصد هذه البيانات من خلال تزييف صفحات الخدمات الشهيرة التي تطبق هذه المعايير.

ما يميز هذه الهجمات هو أن المحتالين لا يكتفون بالمعلومات الشخصية المعتادة، بل يطالبون بصور لبطاقات الهوية أو لوجه الضحية – وأحيانًا من زوايا متعددة. ويمكن بيع هذا النوع من الملفات الشخصية المتكاملة لاحقًا في أسواق الإنترنت المظلم أو استخدامه في سرقة الهوية. وقد تعمقنا في تحليل هذه العملية في مقالتنا بعنوان: ماذا يحدث للبيانات المسروقة عن طريق التصيد الاحتيالي؟

المحتالون الذين يستعينون بالذكاء الاصطناعي

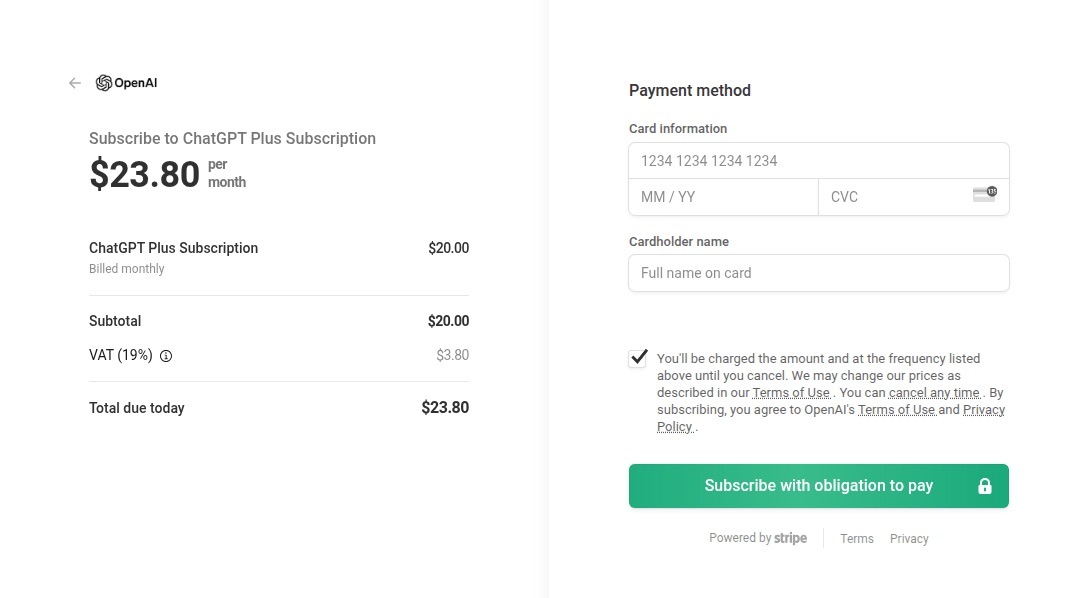

بطبيعة الحال، لم يكن المحتالون ليفوتوا فرصة الطفرة التي أحدثها الذكاء الاصطناعي. وأصبح ChatGPT طُعمًا رئيسيًا لديهم: بنى المحتالون صفحات وهمية لسداد اشتراكات ChatGPT Plus، وعرضوا “مطالبات فريدة” زعموا أنها تضمن انتشار محتواك بشكل واسع على وسائل التواصل الاجتماعي.

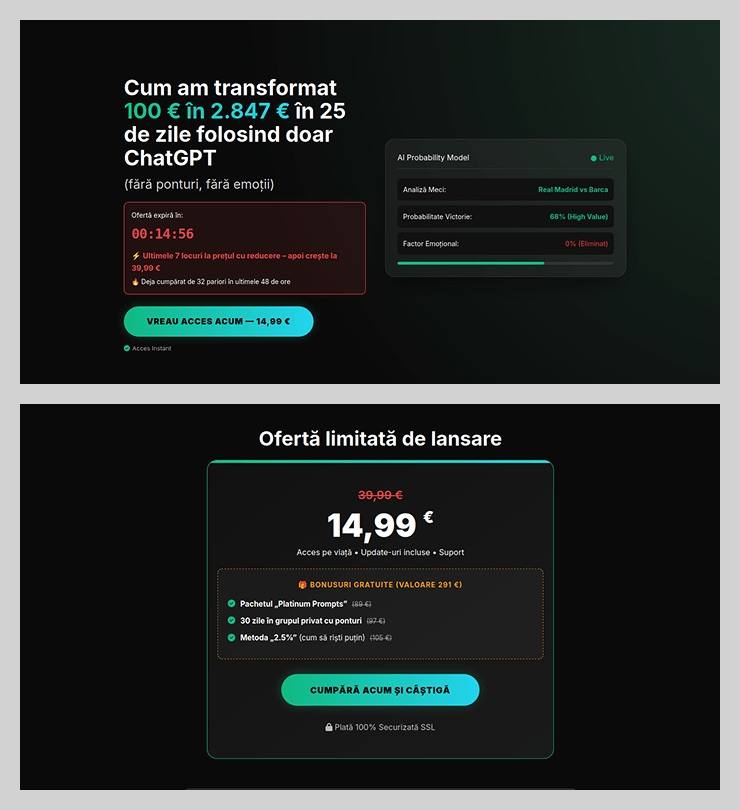

كان مخطط “اربح المال باستخدام الذكاء الاصطناعي” مثيرًا للسخرية بشكل خاص. وعرض المحتالون دخلاً سلبيًا من مراهنات يزعمون أن ChatGPT هو من يقوم بها: يتولى الروبوت كل المهام الشاقة بينما يكتفي المستخدم بمشاهدة الأموال وهي تتدفق. يبدو الأمر كأنه حلم، أليس كذلك؟ لكن “لاغتنام” هذه الفرصة، كان عليك التحرك بسرعة. كان العرض الخاص على هذه الطريقة السهلة لخسارة أموالك متاحاً لمدة 15 دقيقة فقط من لحظة دخولك الصفحة، مما لم يترك للضحايا وقتًا للتفكير مليًا.

على الصعيد العام، يتبنى المحتالون تقنيات الذكاء الاصطناعي بوتيرة هجومية. ويستغلون التزييف العميق، وأتمتة تصميم مواقع الويب عالية الجودة، وتوليد نصوص متقنة لحملات البريد الإلكتروني المكثفة. وحتى المكالمات المباشرة مع الضحايا باتت جزءًا من مخططات أكثر تعقيدًا، وهو ما تناولناه بالتفصيل في مقالتنا بعنوان: كيف يستغل مخترقو التصيُّد الاحتيالي والمحتالون الذكاء الاصطناعي.

فرص عمل مفخخة

يُعد الباحثون عن عمل هدفًا مثاليًا للمخربين. ومن خلال إغراء الضحايا بوظائف عن بُعد ذات رواتب مجزية في شركات كبرى، تمكن المتصيدون من حصد بيانات المتقدمين الشخصية، بل وابتزازهم أحيانًا لدفع مبالغ بسيطة تحت مسمى “رسوم معالجة المستندات” أو “عمولات”.

في المخططات الأكثر تعقيدًا، كانت مواقع التصيد الاحتيالي التي تنتحل صفة “وكالات توظيف” تطلب رقم الهاتف المرتبط بحساب Telegram الخاص بالمستخدم أثناء التسجيل. ولإتمام “إنشاء الحساب”، كان على الضحية إدخال “رمز تأكيد”، والذي لم يكن في الحقيقة سوى رمز تفويض للدخول إلى حساب Telegram. وبعد إدخاله، استمر الموقع في إلحاحه على المتقدم لتقديم مزيد من تفاصيل الملف الشخصي؛ وهو تشتيت واضح لمنعهم من ملاحظة إشعار تسجيل الدخول الجديد على هواتفهم. وبذريعة “التحقق من المستخدم”، طُلِب من الضحية الانتظار لمدة 24 ساعة؛ ما منح المحتالين – الذين دخلوا إلى الحساب بالفعل – وقتًا كافيًا للاستيلاء على حساب Telegram بشكل دائم.

الهوس الدعائي ليس إلا كذبة (لكنها كذبة مقنعة للغاية)

كالعادة، سارع المحتالون في عام 2025 لاستغلال كل خبر يتصدر المشهد، مطلقين حملات بريد إلكتروني بسرعة خاطفة.

على سبيل المثال، عقب إطلاق عملات الميم $TRUMP من قبل الرئيس الأمريكي، ظهرت حملات احتيالية مكثفة تعِد برموز NFT مجانية من Trump Meme Coin وTrump Digital Trading Cards. وقد سبق لنا أن شرحنا بالتفصيل آلية عمل العملات الميمية، وكيفية تجنب خسارة كل ما تملك بسببها.

في اللحظة التي طُرح فيها هاتف iPhone 17 Pro في الأسواق، تحوّل فورًا إلى الجائزة الكبرى في عدد لا يحصى من الاستطلاعات الوهمية. وبمجرد “الفوز”، لم يكن على المستخدمين سوى تقديم معلومات الاتصال الخاصة بهم ودفع رسوم الشحن. وبمجرد إدخال تلك البيانات البنكية، لم يعد “الفائز” يخاطر بفقدان رسوم الشحن فحسب، بل بكل سنت في حسابه.

استغلالاً لانتشار صيت عقار أوزمبيك (Ozempic)، أغرق المحتالون صناديق البريد الإلكتروني بعروض لنسخ مقلدة من الدواء، أو “بدائل” مشبوهة لم يسمع بها الصيادلة الحقيقيون قط.

وخلال الجولة العالمية لفرقة BLACKPINK، تحول مرسلو الرسائل المزعجة للترويج “لحقائب سكوتر مماثلة لتلك التي تستخدمها الفرقة”.

حتى حفل زفاف جيف بيزوس في صيف عام 2025 تحول إلى مادة دسمة لعمليات الاحتيال عبر البريد الإلكتروني المعروفة باسم »الخدعة النيجيرية”. وقد تلقى المستخدمون رسائل يُزعم أنها من بيزوس نفسه أو من زوجته السابقة ماكنزي سكوت. ووعدت رسائل البريد الإلكتروني بمبالغ ضخمة باسم الأعمال الخيرية أو “كتعويض” من Amazon.

كيفية الحفاظ على أمانك

كما رأيت، لا يعرف المحتالون حدودًا عندما يتعلق الأمر بابتكار طرق جديدة لسلب أموالك وبياناتك الشخصية – أو حتى سرقة هويتك بالكامل. وهذه مجرد أمثلة قليلة من أغرب الحالات التي شهدها عام 2025؛ ويمكنك التعمق في التحليل الكامل للمشهد العام لتهديدات التصيد الاحتيالي والرسائل المزعجة عبر مدونة Securelist. وفي غضون ذلك، إليك بعض النصائح لحمايتك من الوقوع ضحية لهذه الفخاخ. واحرص على مشاركتها مع أصدقائك وعائلتك – خاصة الأطفال والمراهقين والأقارب المسنين. وهذه الفئات غالبًا ما تكون الهدف الرئيسي في مرامي المحتالين.

- تحقق من رابط الموقع (URL) قبل إدخال أي بيانات. وحتى لو بدت الصفحة مطابقة للأصل بدقة متناهية، فإن شريط العنوان كفيل بكشف الخدعة.

- لا تتبع الروابط الموجودة في الرسائل المشبوهة، حتى لو كانت من شخص تعرفه. وقد يكون حسابه قد تعرض للاستيلاء عليه بسهولة.

- لا تشارك رموز التحقق مع أي شخص. وتعد هذه الرموز بمثابة المفاتيح الرئيسية لحياتك الرقمية.

- قم بتمكين المصادقة ثنائية العوامل في أي مكان تستطيعه. وهي تضيف عقبة إضافية حاسمة للقراصنة.

- كن متشككًا تجاه العروض التي “تبدو أروع من أن تكون حقيقية”. وغالبًا ما تكون الهواتف المجانية، والأموال السهلة، والهدايا من الغرباء فخاخًا. ولتجديد المعلومات، تحقق من مقالتنا، أساسيات التصيد الاحتيالي: ماذا تفعل إذا تلقيت رسالة بريد إلكتروني للتصيد الاحتيالي؟.

- قم بتثبيت حماية قوية على جميع أجهزتك. ويحظر Kaspersky Premium تلقائيًا مواقع التصيد، والمرفقات الخبيثة، وحملات الرسائل المزعجة حتى قبل أن تتاح لك فرصة النقر عليها. بالإضافة إلى ذلك، يتميز تطبيقنا كاسبرسكي لنظام أندرويد بنظام مكافحة للتصيد الاحتيالي ثلاثي الطبقات، يمكنه رصد الروابط الضارة وتحييدها في أي رسالة من أي تطبيق. اقرأ المزيد عن هذا الموضوع في مقالتنا: طبقة أمان جديدة لمكافحة التصيد الاحتيالي في Kaspersky for Android.

التصيد الاحتيالي

التصيد الاحتيالي

النصائح

النصائح