بنية إدارة الثغرات الأمنية مفتوحة المصدر

كيفية إدارة الثغرات الأمنية عند تطوير أو استخدام البرمجيات مفتوحة المصدر.

مقالات

كيفية إدارة الثغرات الأمنية عند تطوير أو استخدام البرمجيات مفتوحة المصدر.

كيف يؤدي ازدهار الذكاء الاصطناعي والاعتماد المتزايد على المكونات مفتوحة المصدر إلى تراكم الديون الأمنية للشركات – وما الذي يمكنك فعله حقُا لمواجهة ذلك.

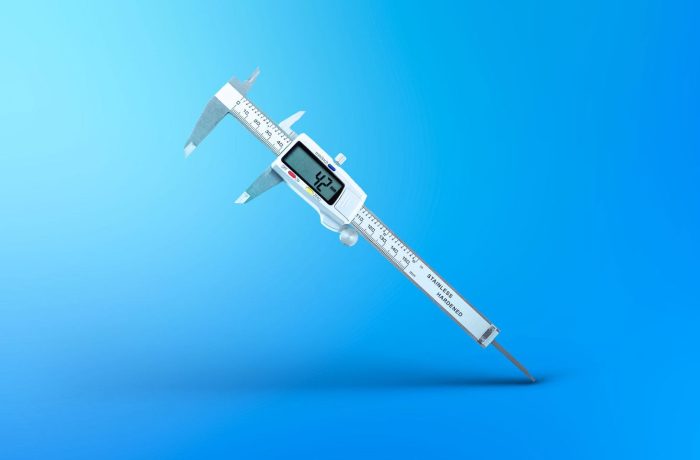

أسباب التناقضات في تقييمات نظام تسجيل الثغرات الأمنية الشائعة (CVSS)، والأخطاء الشائعة عند استخدام CVSS لتحديد أولويات الثغرات الأمنية، وكيفية فعل ذلك بشكل صحيح.

نحلل نظام تسجيل الثغرات الأمنية الشائع (CVSS): ما الغرض منه، وكيف يتم استخدامه عمليًا، ولماذا تعتبر الدرجة الأساسية مجرد البداية – وليست النهاية – لتقييم الثغرات الأمنية.