يعتقد العديد من مستخدمي macOS أن نظام التشغيل الخاص بهم محصن ضد البرامج الضارة، وبالتالي لا يحتاجون إلى اتخاذ احتياطات أمان إضافية. لكن في الواقع، هذا بعيد كل البعد عن الحقيقة، وهناك تهديدات جديدة تظهر باستمرار.

هل هناك فيروسات تستهدف أجهزة Mac؟

نعم، وهناك الكثير منها. وفيما يلي بعض الأمثلة على برامج Mac الضارة التي تناولناها سابقًا على Kaspersky Daily وSecurelist:

- فيروس حصان طروادة لسرقة محفظة العملات المشفرة متخفي في صورة إصدارات مقرصنة من تطبيقات macOS الشهيرة.

يتم تخزين الحمولة الخبيثة لفيروس حصان طروادة هذا في “المنشط”. لن يعمل التطبيق المخترق حتى يتم تشغيله.المصدر

- فيروس حصان طروادة آخر لسرقة العملات المشفرة، يتنكر في صورة مستند PDF بعنوان “Crypto-assets and their risks for financial stability” (الأصول المشفرة ومخاطرها على الاستقرار المالي).

- فيروس حصان طروادة يستخدم أجهزة Mac المصابة لإنشاء شبكة من الخوادم الوكيلة غير القانونية لتوجيه حركة المرور الضارة.

- برنامج السرقة Atomic، الذي يتم توزيعه كتحديث مزيف لبرنامج Safari.

يمكننا الاستمرار في هذه القائمة من التهديدات السابقة، لكن دعونا الآن نركز على إحدى أحدث الهجمات التي تستهدف مستخدمي macOS ، ألا وهي – برنامج السرقة Banshee…

ماذا يفعل برنامج السرقة Banshee

Banshee هو برنامج سرقة معلومات كامل. وهذا نوع من البرامج الخبيثة التي تبحث في الجهاز المصاب (في حالتنا، جهاز Mac) عن بيانات قيمة وترسلها إلى المجرمين الذين يقفون وراءه. ويركز Banshee في المقام الأول على سرقة البيانات المتعلقة بالعملات المشفرة وقاعدة البيانات التسلسلية.

إليك ما يفعله هذا البرنامج الضار بمجرد دخوله إلى النظام:

- يسرق بيانات تسجيل الدخول وكلمات المرور المحفوظة في المستعرضات المختلفة: Google Chrome وBrave وMicrosoft Edge وVivaldi وYandex Browser وOpera.

- يسرق المعلومات المخزنة بواسطة ملحقات المستعرضات. ويستهدف برنامج السرقة أكثر من 50 ملحقًا – معظمها مرتبط بمحافظ العملات المشفرة، بما في ذلك Coinbase Wallet وMetaMask وTrust Wallet وGuarda وExodus وNami.

- يسرق الرموز المميزة للمصادقة ثنائية العوامل المخزنة في ملحق المستعرض Authenticator.cc.

- يبحث عن البيانات ويستخرجها من تطبيقات محفظة العملات المشفرة، بما في ذلك Exodus وElectrum وCoinomi وGuarda وWasabi وAtomic وLedger.

- يحصد معلومات النظام ويسرق كلمة مرور macOS من خلال عرض نافذة إدخال كلمة مرور مزيفة.

يجمع Banshee كل هذه البيانات بدقة في أرشيف ZIP، ويشفرها باستخدام شفرة XOR بسيطة، ثم يرسلها إلى خادم الأوامر والتحكم الخاص بالمهاجمين.

في أحدث إصداراته، أضاف مطورو Banshee القدرة على تجاوز برنامج مكافحة الفيروسات المدمج في نظام macOS المسمى XProtect. ومن المثير للاهتمام أن البرامج الضارة تستخدم الخوارزمية نفسها التي يستخدمها XProtect لحماية نفسها لتجنب الكشف، من خلال تشفير أجزاء رئيسية من تعليماته البرمجية الخاصة وفك تشفيرها أثناء التنفيذ.

كيف ينتشر برنامج السرقة Banshee

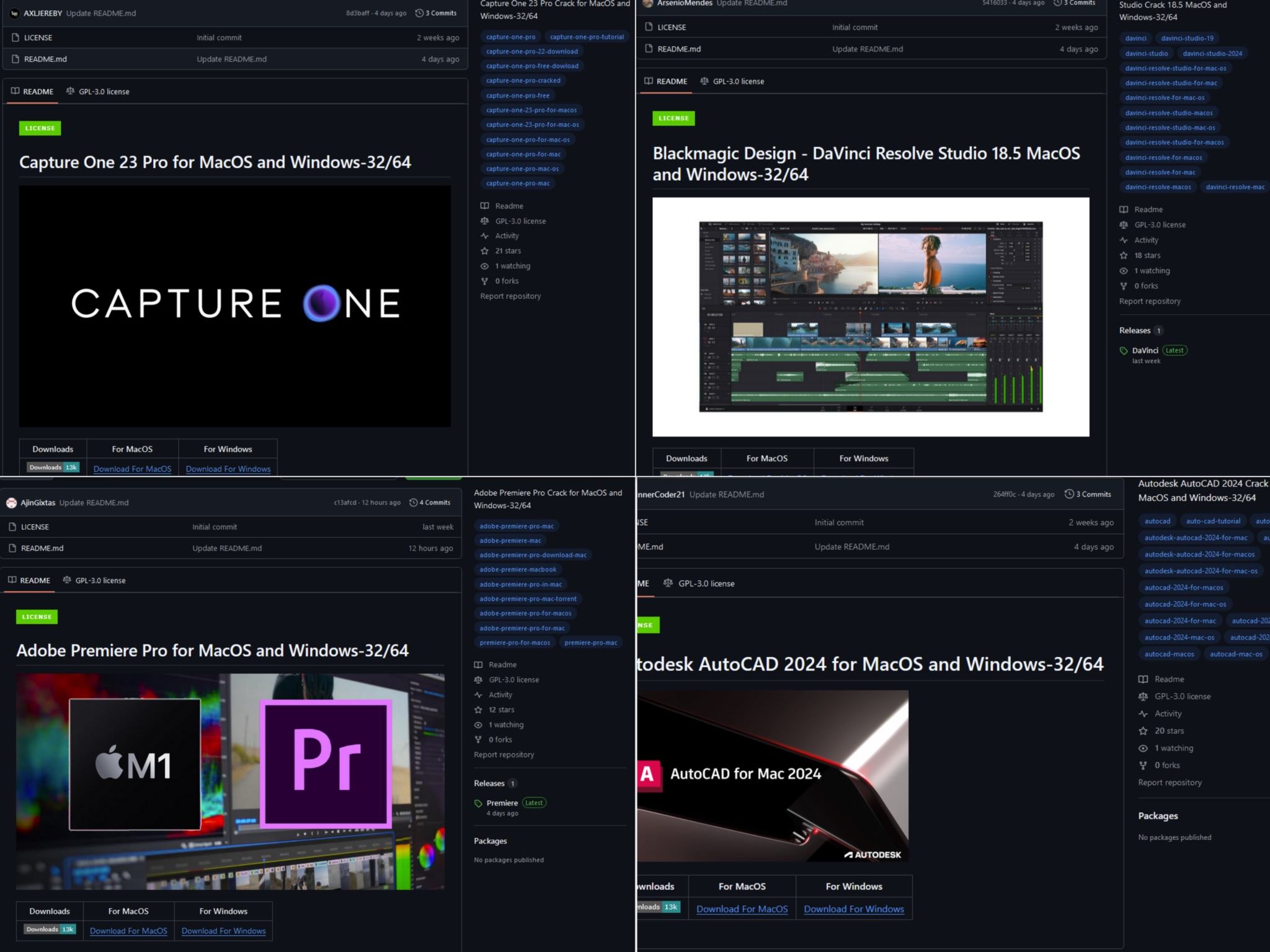

استخدم مشغلو Banshee في المقام الأول موقع GitHub لإصابة ضحاياهم. وكطُعم، قاموا بتحميل إصدارات مقرصنة من برامج باهظة الثمن مثل Autodesk AutoCAD وAdobe Acrobat Pro وAdobe Premiere Pro وCapture One Pro وBlackmagic Design DaVinci Resolve.

استخدم مبتكرو Banshee موقع GitHub لنشر البرامج الضارة تحت غطاء برنامج مقرصن. المصدر

استهدف المهاجمون في كثير من الأحيان مستخدمي macOS وWindows في الوقت نفسه: غالبًا ما كان يتم إقران Banshee مع برنامج سرقة لنظام Windows يسمى Lumma.

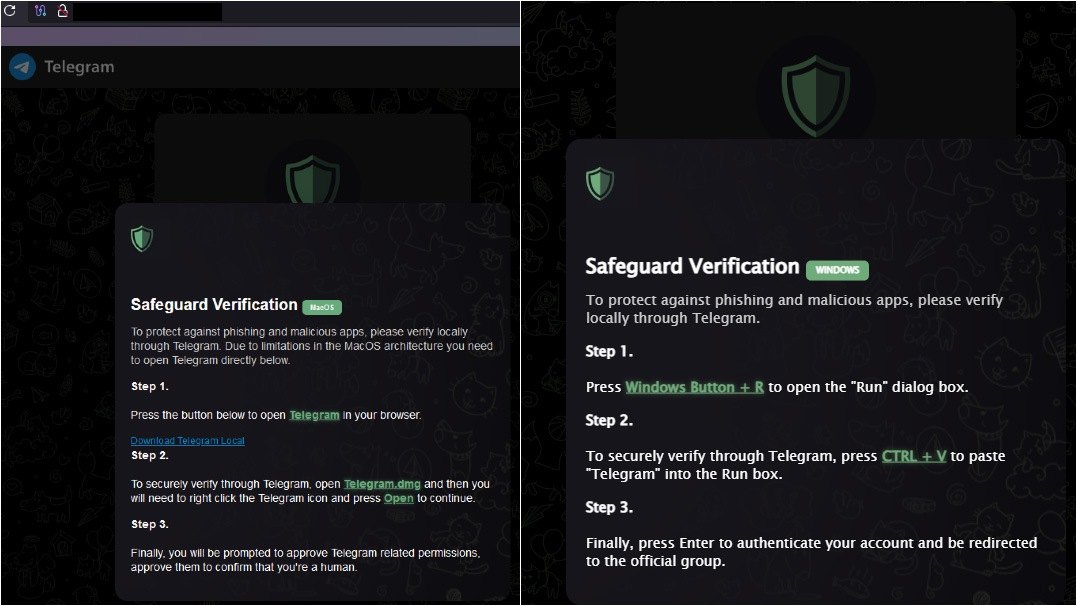

تم اكتشاف حملة Banshee أخرى بعد تسريب التعليمات البرمجية المصدرية لبرنامج السرقة (يوجد مزيد من المعلومات عن ذلك أدناه)، والتي تضمنت موقع تصيد احتيالي يقدم لمستخدمي macOS تنزيل “Telegram Local” – المصمم من المفترض للحماية من التصيد الاحتيالي والبرامج الضارة. بالطبع، كان الملف الذي تم تنزيله مصابًا. ومن المثير للاهتمام أن مستخدمي أنظمة التشغيل الأخرى لن يروا حتى الرابط الخبيث.

يقدم موقع تصيد احتيالي تنزيل Banshee متخفيًا تحت اسم “Telegram Local”، لكن لمستخدمي macOS فقط (على اليسار). المصدر

ماضي ومستقبل برنامج Banshee

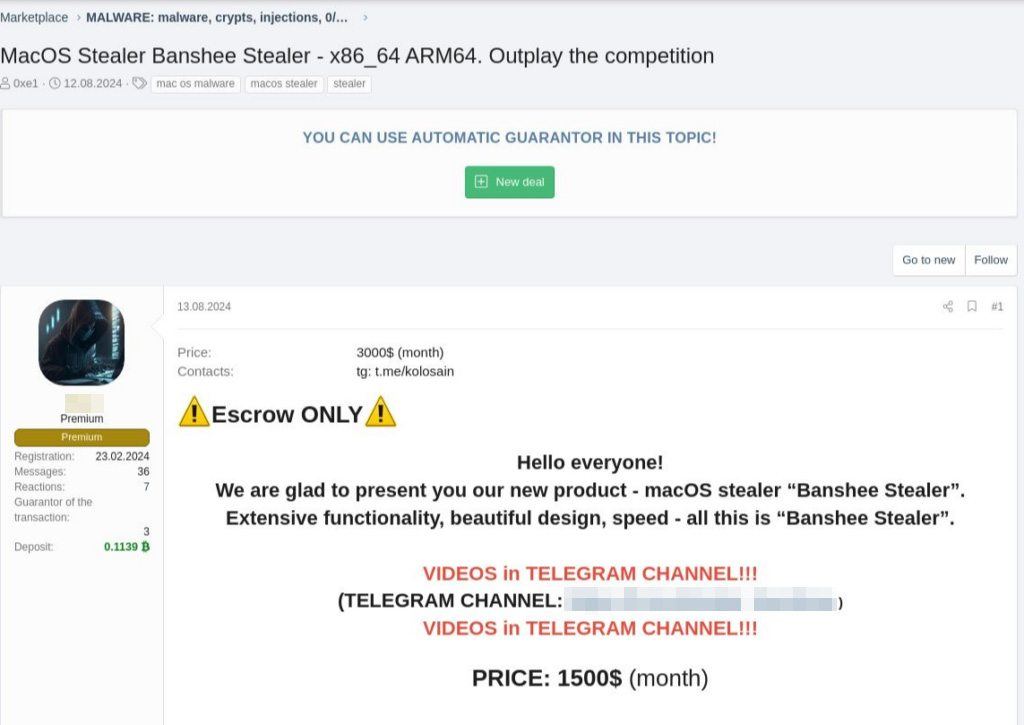

دعونا ننتقل الآن إلى تاريخ Banshee، الذي هو في الواقع مثير للاهتمام للغاية. ظهر هذا البرنامج الضار لأول مرة في يوليو 2024. وقام مطوروه بتسويقه باعتباره اشتراكًا في البرامج الضارة كخدمة (MaaS)، مقابل 3000 دولار شهريًا.

لا بد أن الأعمال لم تكن على ما يرام، لأنهم بحلول منتصف أغسطس خفضوا السعر بنسبة 50% – ليصل الاشتراك الشهري إلى 1500 دولار.

إعلان على موقع قرصنة يعلن عن خصم على Banshee: السعر 1500 دولار بدلاً من 3000 دولار شهريًا. المصدر

في مرحلة ما، قام منشئو البرنامج إما بتغيير إستراتيجيتهم، أو قرروا إضافة برنامج تابع إلى مجموعتهم. وبدأوا في تجنيد شركاء لحملات مشتركة. وفي هذه الحملات، قدم منشئو Banshee البرامج الضارة، ونفذ الشركاء الهجوم الفعلي. وكانت فكرة المطورين هي تقسيم الأرباح بنسبة 50/50.

لكن لابد أنه يوجد خطأ ما. في أواخر شهر نوفمبر، تم تسريب التعليمات البرمجية المصدرية لبرنامج Banshee ونشره على منتدى للقراصنة – وبالتالي إنهاء الحياة التجارية للبرنامج الضار. وأعلن المطورون أنهم سيتركون الأعمال – لكن ليس قبل محاولة بيع المشروع بأكمله مقابل 1 بتكوين، ثم مقابل 30 ألف دولار (على الأرجح بعد أن علموا بالتسريب).

وهكذا، لعدة أشهر، أصبح برنامج السرقة الخطير هذا لنظام macOS متاحًا لأي شخص تقريبًا مجانًا تمامًا. والأسوأ من ذلك أنه مع توفر التعليمات البرمجية المصدرية أيضًا، يمكن لمجرمي الإنترنت الآن إنشاء إصدارات معدلة خاصة بهم من Banshee.

بناءً على الأدلة، يبدو أن هذا يحدث بالفعل. على سبيل المثال، توقفت الإصدارات الأصلية من Banshee عن العمل إذا كان نظام التشغيل يعمل باللغة الروسية. ومع ذلك، أزالت إحدى الإصدارات الأحدث ميزة التحقق من اللغة، مما يعني أن المستخدمين الناطقين باللغة الروسية أصبحوا الآن معرضين للخطر أيضًا.

كيفية حماية نفسك من برنامج Banshee والتهديدات الأخرى لنظام macOS

فيما يلي بعض النصائح لمستخدمي نظام macOS للحفاظ على سلامتهم:

- لا تقم بتثبيت البرامج المقرصنة على جهاز Mac الخاص بك. وسيكون خطر الوقوع في فخ فيروس حصان طروادة عند فعل ذلك مرتفعًا للغاية، وقد تكون العواقب وخيمة.

- ينطبق هذا بشكل خاص إذا كنت تستخدم جهاز Mac نفسه لإجراء معاملات العملات المشفرة. وفي هذه الحالة، قد يتجاوز الضرر المالي المحتمل بشكل كبير أي مدخرات يمكنك تحقيقها من خلال شراء برامج أصلية.

- بشكل عام، تجنب تثبيت التطبيقات غير الضرورية، وتذكر إلغاء تثبيت البرامج التي لم تعد تستخدمها.

- كن حذرًا مع ملحقات المستعرض. وقد تبدو هذه الإضافات غير ضارة للوهلة الأولى، لكن العديد منها تتمتع بإمكانية الوصول الكامل إلى محتويات جميع صفحات الويب، مما يجعلها بخطورة التطبيقات الكاملة ذاتها.

- وبالطبع، تأكد من تثبيت برنامج مكافحة فيروسات موثوق به على جهاز Mac الخاص بك. وكما رأينا، فإن البرامج الضارة لنظام التشغيل macOS تشكل تهديدًا حقيقيًا للغاية.

أخيرًا، كلمة عن منتجات الأمان من Kaspersky. يمكنها اكتشاف وحظر العديد من متغيرات Banshee باستخدام الحكم Trojan-PSW.OSX.Banshee. وتشبه بعض الإصدارات الجديدة برنامج السرقة AMOS، لذا يمكن أيضًا اكتشافها باسم Trojan-PSW.OSX.Amos.gen.

apple

apple

النصائح

النصائح