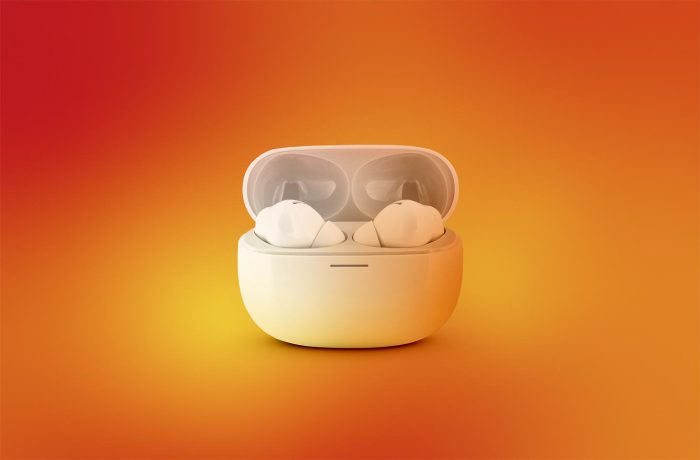

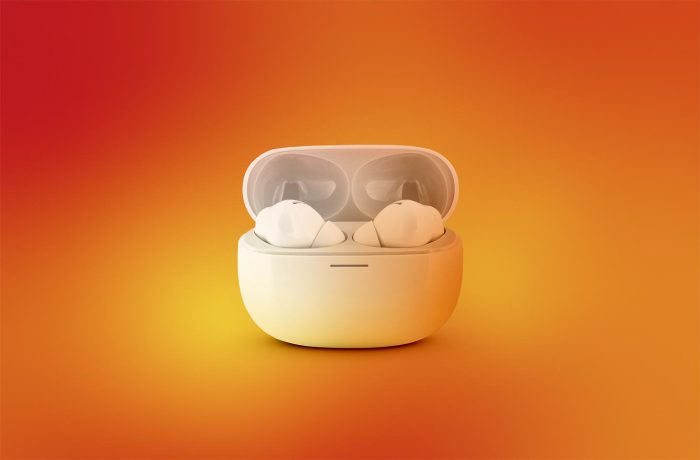

هل تتجسس عليك سماعات البلوتوث الخاصة بك؟

تحليل شامل لهجوم WhisperPair، الذي يسمح بتعقب الضحايا عبر سماعات الرأس العادية التي تعمل عن طريق البلوتوث.

مقالات

تحليل شامل لهجوم WhisperPair، الذي يسمح بتعقب الضحايا عبر سماعات الرأس العادية التي تعمل عن طريق البلوتوث.

من غرف الكاريوكي إلى عيادات أمراض النساء؛ ليست هذه سوى بعض من بين عشرات الآلاف من المواقع التي اكتُشفت فيها كاميرات تعمل ببروتوكول الإنترنت (IP) مخترقة في كوريا الجنوبية. وإليكم كيف تتجنبون التحول، دون علمكم، إلى أبطال في فيديوهات خادشة لم تأذنوا بتصويرها.

اكتشف الباحثون 57 ملحق مستعرض يحتمل أن تكون خطيرة في سوق Chrome الإلكتروني. وإليك سبب خطورتها وكيف تتجنب الوقوع ضحية لها.

بعد عام من إعلانها الكارثي، أطلقت Microsoft أخيرًا ميزة Recall المدعومة بالذكاء الاصطناعي على أجهزة الكمبيوتر الشخصية Copilot+. هل الإصدار الجديد آمن، وما الذي تغير بالفعل؟

لماذا قد تشكل الروابط المميزة للمواقع التي زرتها خطرًا عليك، ولماذا استغرق التوصل إلى حل أكثر من 20 عامًا.

يمكن استغلال شبكة تحديد الموقع من Apple لتتبع أجهزة Android وWindows وLinux الخاصة بالبائعين الآخرين عن بُعد

كيفية التصدي لانتهاكات الخصوصية الجديدة التي يرتكبها مطورو المتصفحات

Google تفرض ميزة System SafetyCore على مستخدمي Android لفحص الصور العارية

نحلل آلية المراقبة الأكثر سرية للهواتف الذكية باستخدام أمثلة واقعية.

نستكشف جميع الطرق التي يمكن من خلالها اختراق حساباتك على WhatsApp وTelegram وغيرهما من حسابات المراسلة – من عمليات الاحتيال عبر رمز الاستجابة السريعة إلى الهدايا المزيفة والفيروسات، والأهم من ذلك، كيفية حماية نفسك منها.

كيف تتجنب إفشاء كلمة مرورك للمحتالين عند تسجيل الدخول إلى مواقع خارجية أو عرض مستندات “مشفرة” أو “سرية”.

أتاحت إحدى الثغرات الأمنية في بوابة الويب الخاصة بشركة كيا اختراق السيارات وتعقب أصحابها. وكل ما تحتاجه هو رقم VIN الخاص بالسيارة أو رقم لوحة ترخيصها فقط.

المعرضون للخطر هم مستخدمو الإصدارات المعدلة من Spotify وWhatsApp وMinecraft وتطبيقات أخرى من Google Play.

حتى في عام 2024، يمتلأ العالم بجنون العظمة والخرافات الرقمية. هل يتتبعني هاتفي الذكي؟ هل سيجعلني وضع التصفح المتخفي غير مرئي؟ يجيب هذا المنشور على هذه الأسئلة والعديد من الأسئلة الأخرى ذات الصلة.

تسهّل أجهزة الإرشاد الصغيرة مثل AirTag العثور على محفظة أو مفاتيح مفقودة، لكنها غالبًا ما تُستخدم أيضًا للتتبع السري. ويمكنك الآن اكتشاف الملاحقين وحماية نفسك، بغض النظر عن نوع الهاتف الذكي الذي تملكه.

يتطلب تدريب الذكاء الاصطناعي كمية هائلة من البيانات. ويبدو أن Meta قد وجدت حلاً “رائعًا” – استخدام البيانات الشخصية لمستخدميها.

الموقع الدقيق لجهاز التوجيه الخاص بك متاح للعامة من خلال قواعد بيانات تحديد الموقع الجغرافي لشبكة Wi-Fi العالمية. لنستكشف سبب ضرورة ذلك، والمخاطر التي ينطوي عليها وكيفية التخفيف من منها.

أُطلق بالفعل على وظيفة الذكاء الاصطناعي الجديدة في نظام التشغيل Microsoft Windows اسم “الكابوس الأمني” على الإنترنت. ما المخاطر التي تنطوي عليها، وكيف تحافظ على سلامتك؟

كيفية استخدام وضع التصفح الخاص، وما الذي لا يحمي منه، ولماذا تحذف Google بيانات المستخدمين التي تبلغ قيمتها خمسة مليارات دولار.

يبيع صانعو السيارات البيانات التي تجمعها السيارات المتصلة عن عادات القيادة لدى مستخدميهم إلى وسطاء البيانات¬ – الذين يعيدون بيعها إلى شركات التأمين.