تتويج Kaspersky كشركة رائدة في تقرير Frost Radar لمعلومات التهديدات الإلكترونية لعام 2024

رؤى التهديدات الإلكترونية العالمية في متناول يدك

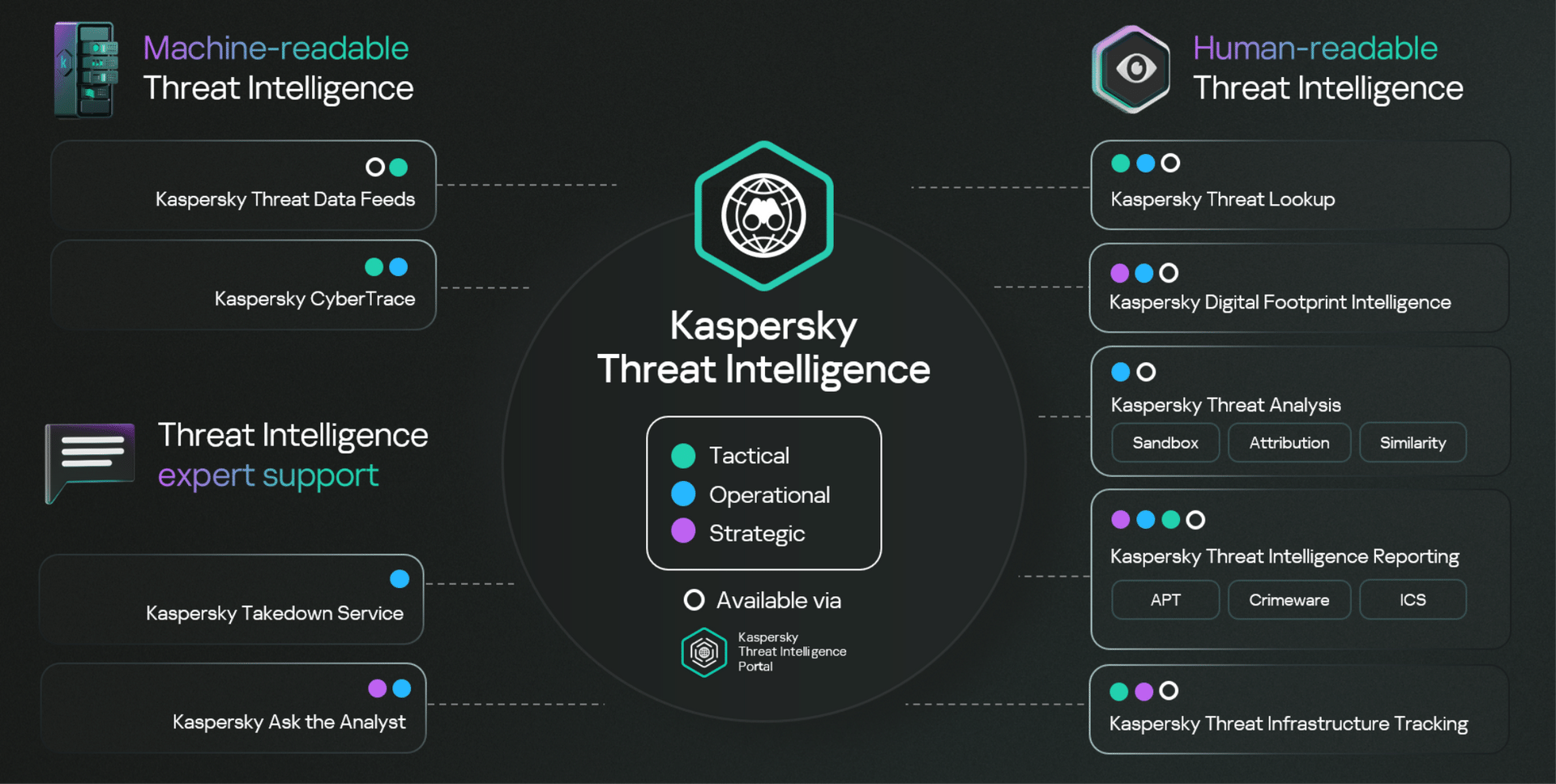

العناصر الرئيسية في Kaspersky Threat Intelligence

تقدم Kaspersky Threat Intelligence Portal رؤى قابلة للتنفيذ من خلال الجمع بين مصادر البيانات المتنوعة وأبحاث الخبراء. ويمكنك الوصول إلى المعلومات التكتيكية والتشغيلية والإستراتيجية للحفاظ على أمانك في مشهد التهديدات الديناميكي.

استكشف مشهد التهديدات عبر Kaspersky Threat Intelligence Portal

معلومات التهديدات المقروءة آليًا

أكثر من 30 موجزًا لبيانات التهديدات تركز على الاحتياجات المختلفة لتكنولوجيا المعلومات والتكنولوجيا التشغيلية وتدعمها منصة معلومات التهديدات

موجزات بيانات التهديدات من Kaspersky

تعزيز قدرات الاكتشاف لعناصر التحكم في الأمان الحالية

معلومات التهديدات المقروءة بشريًا

Kaspersky Threat Intelligence Portal - تجمع كل المعرفة التي اكتسبناها عن التهديدات الإلكترونية في نقطة وصول واحدة.

الإبلاغ عن معلومات التهديدات المستمرة المتقدمة من Kaspersky

اطلع على رؤى عميقة عن أسباب التهديدات المستمرة المتقدمة التي تستهدف صناعتك ومنطقتك

الإبلاغ عن معلومات البرامج الإجرامية بواسطة Kaspersky

افهم تهديدات البرامج الإجرامية وجابهها بكل قوة

إعداد تقارير معلومات أنظمة التحكم الصناعية (ICS) من Kaspersky

افهم التهديدات الإلكترونية التي تؤثر على المؤسسات الصناعية

المعلومات ذات الصلة بالبصمات الرقمية من Kaspersky

استكشف المخاطر المرتبطة بالبصمة الرقمية لشركتك

Kaspersky Threat Analysis

اكتشف التهديدات غير المعروفة باستخدام مجموعة مرنة من أدوات تحليل التهديدات

Kaspersky Threat Infrastructure Tracking

تعقب البنى التحتية للتهديدات لتحفيف الهجمات الحالية والمستقبلية

دعم خبراء معلومات التهديدات

إرشادات شاملة من المتخصصين الأكثر خبرة

خدمة التعطيل من Kaspersky

اطلب عمليات تعطيل مُدارة بالكامل للنطاقات الخبيثة والخاصة بالتصيد الاحتيالي

لماذا Kaspersky Threat Intelligence

النسخة المجانية من Kaspersky Threat Intelligence Portal

احصل على وصول مجاني إلى معلومات التهديدات الموثوقة

عمليات تكامل جاهزة

RESTful API ادمج أدوات الأمان لديك مع Kaspersky Threat Intelligence مع موصلات جاهزة أو الواجهة القوية التي نقدمها

دراسات الحالة

استكشف Kaspersky Threat Intelligence أثناء العمل

التقدير

المواد

تواصل مع شريكنا المحلي

إذا كنت ترغب في معرفة كيفية حماية شركتك من التهديدات الإلكترونية المعقدة عن طريق المنتج الأكثر خضوعًا للاختبارات والأكثر حصدًا للجوائز في السوق، تفضل بالاتصال بشريكك المحلي لطلب عرض توضيحي.