يكمن أحد أكبر التحديات في مكافحة تهديدات الأمن المختلط في صعوبة تحديدها. على غرار سلالة الحمض النووي الذي يتضمن سلسلة معقدة من الجينات، تتكوّن التهديدات المختلطة من مجموعة متنوّعة من الفيروسات والفيروسات المتنقلة وفيروسات أحصنة طروادة. لم يكن للبرامج الضارة هذه البنية المعقدة دائمًا، ولكن اليوم يمكن أن ينشر فيروس عبر البريد الإلكتروني محرّك SMTP الخاص به والذي يشبه بشكل لافت الفيروس المتنقل. كيف تعرف ما إذا كان فيروسًا أم فيروسًا متنقلاً؟ ليست الإجابة عن هذا السؤال أمرًا صعبًا بالنسبة إلى المحترفين في مجال الأمن الإلكتروني والأنظمة الأساسية لمكافحة الفيروسات.

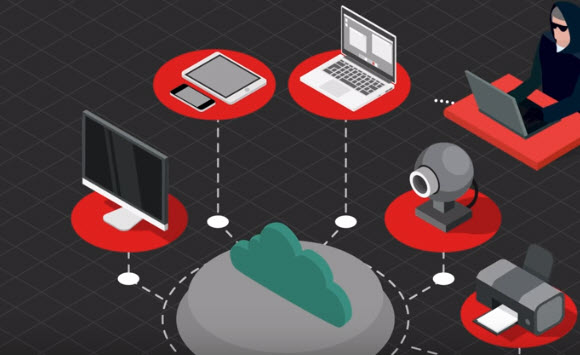

تعرّض التهديدات المختلطة الجميع للخطر، وبشكل خاص الأفراد والشركات التي تستخدم حلول الحوسبة السحابية، وتتعرّض البيانات على السحابة لمخاطر أمن منفصلة خاصة بها. من السهل نشر الأمن على أنظمتك الخاصة ولكن بمجرّد أن تصبح البيانات على السحابة، تخرج الأمور عن سيطرتك. لا يعالج موفّرو خدمات السحابة تهديدات الأمن الإلكتروني نفسها التي تواجهنا فحسب، بل يعالجون أيضًا المشاكل الأمنية الفعلية. من المهم اختيار موفّر خدمات سحابة لديه سجل حافل في الامتثال للأمن الشامل. راجع خمسة من أكثر التهديدات والحلول الأمنية المختلطة شيوعًا والتي يمكن أن تتحكم بها شركتك إذا كانت في الموقع الخطأ من الهجوم.

الفيروس / الفيروس المتنقل المختلط

إنها تعليمات برمجية خبيئة تجمع ما بين سمات نوعَي البرامج الضارة. تندرج معظم الفيروسات الحديثة ضمن فئة المختلطة وفقًا لـ "إد سكوديس" الأستاذ في معهد SANS والذي كتب "Malware: Fighting Malicious Code." "البرامج الضارة: مكافحة التعليمات البرمجية الخبيثة." وتتضمن الحلول المحتملة و/أو التدابير الوقائية للشركات والأشخاص الذين يقعون ضحية لهذا الهجوم أم هم عرضة له:

- تثبيت برنامج مكافحة الفيروسات المستند إلى السحابة للاستخدام المنزلي وبرنامج أمن السحابة المختلطة للاستخدام في الشركات

- تصحيح أنظمة التشغيل لتفادي الثغرات الأمنية غير الضرورية

- تعطيل البرمجة النصية في إعدادات مستعرض الويب

تقييمات مخاطر الأمن غير الكافية

يُعدّ تحليل مخاطر الأمن أمرًا أساسيًا للحفاظ على سلامة البيانات لأنه يتيح للشركات وموفّري خدمات السحابة معرفة أين عليهم تركيز جهودهم الأمنية. إذا لم تكن تملك الشركة (أو موفّر خدمات السحابة) ما يكفي من المعلومات حول خطر ما، فقد لا تعرف كيف نشأ الهجوم ومن أين. من الصعب سدّ الفجوة عندما لا تعرف مكانها. تتضمن الحلول المحتملة ما يلي:

- عملية تتم مراجعتها ونقدها بشكل منتظم لتقييم المخاطر ومنعها

- إجراء أنظمة IDS/IPS الفحص بشكل منتظم بحثًا عن حركة بيانات خبيثة

- تفعيل مراقبة التسجيل وتحديثات البرامج الحالية

إدارة أمن ضعيفة

تحتاج أجهزة الكمبيوتر إلى الحماية لكل عناصرها بدءًا من الذاكرة وصولاً إلى البرنامج والبيانات المخزّنة. ومع ذلك، يتم تخزين بيانات السحابة عن بُعد ويمتلك موفّر خدمات السحابة القدرة على فرض ميزات أمن السحابة. قد يؤدي ذلك إلى استخدام الموفّر إجراءات المصادقة والتصريح التي لا تكون آمنة بالقدر الذي تحتاج إليه. يمكنك معالجة الثغرات الأمنية المحتملة في السحابة من خلال:

- نسخ عناصر التحكم من حلول السحابة

- نقل البيانات الحساسة من السحابة وتخزينها في خوادم آمنة داخل الشركة

- تشفير البيانات قبل تخزينها على السحابة

حماية غير كافية لحقوق الملكية الفكرية (IP)

تشير الملكية الفكرية إلى الأمور، حتى الأفكار، التي تنشئها. وقد تشمل معلومات الملكية التي تستخدمها شركتك لتتميز عن منافسيها. ليست ملكيتك الفكرية معلومات عامة، ولذلك السبب تتطلب تشفيرًا دقيقًا لدى تخزينها عن بُعد. تعني الحماية غير الكافية لحقوق الملكية الفكرية أنه من السهل وصول المتسللين إلى بياناتك الحساسة. تتضمن الإصلاحات ما يلي:

- تطوير نموذج تهديدات مفصّل والالتزام به

- تنظيم جدول أذونات

- تقوية المكونات المفتوحة المصدر لمنع عمليات التسلل

فشل الاتصال بموفّر خدمات السحابة

ينبغي أن يقدّم جميع موفّري خدمات السحابة اتفاقيات تتيح لك معرفة مستويات الخدمة التي يمكنك توقعها منهم. ومن دون ذلك، قد تعرّض البيانات لمخاطر غير ضرورية لأنك غير متأكد من المسؤولية التي يتحمّلها موفّر خدمات السحابة. يمكنك تحسين الاتصال بموفّر خدمات السحابة من خلال:

- الرجوع إلى سجل الثقة والضمانات والأمن الخاص بتحالف أمن الحوسبة السحابية (CSA) لمعرفة ما يمكنك طلبه

- طرح المزيد من الأسئلة ووضع معايير وتوقعات صارمة لأنواع الإجابات التي تتوقع الحصول عليها من موفّر خدمات السحابة

للأسف، هناك مجموعة متنوعة من تهديدات أمن السحابة المختلطة. ما ورد أعلاه هو فقط بعض المشاكل الأكثر شيوعًا، ولكنها قابلة للإصلاح. مع القليل من التخطيط ومعرفة طريقة تحسين هياكل الامتثال الأمني في مؤسستك، يمكنك الحد من هذه التهديدات بنجاح. تُعدّ الشراكة مع شركة موثوق بها توفّر الأمن القابل للتكيّف وحلولاً فعالة لأمن السحابة خطوة تالية رائعة.

المقالات والروابط ذات الصلة:

أمن موقع الويب - هل شركتك بخطر؟

ما هو إنترنت الأشياء (IoT) وأمن إنترنت الأشياء

ما هي شبكة الاتصال الخاصة الظاهرية (VPN) ولماذا تحتاج إليها

المعلومات المتعلقة بالتهديدات

ما هو التهديد المستعصي المتقدم (APT) وما هي العلامات الدالة عليه

المنتجات ذات الصلة:

Kaspersky Hybrid Cloud Security

Kaspersky Endpoint Security for Business

Kaspersky Free Cloud Antivirus

Kaspersky Security Cloud