تقدم شركة "كاسبرسكي لاب" لعنايتكم تصنيف البرامج الضارة في شهر مارس.

في الجدول الأول أدرجت البرامج الضارة وغير المرغوب بها التي اكتشفت في حواسيب المستخدمين وتم إبطال مفعولها لدى أول تعامل معها.

| التصنيف | التغير في التصنيف | البرنامج الضار | عدد الحواسيب المصابة بالعدوى |

| 1 |  0 0

| Net-Worm.Win32.Kido.ir | 332833 |

| 2 |  0 0

| Virus.Win32.Sality.aa | 211229 |

| 3 |  0 0

| Net-Worm.Win32.Kido.ih | 186685 |

| 4 |  0 0

| Net-Worm.Win32.Kido.iq | 181825 |

| 5 |  0 0

| Worm.Win32.FlyStudio.cu | 121027 |

| 6 |  0 0

| Trojan-Downloader.Win32.VB.eql | 68580 |

| 7 |  جديد جديد

| Trojan.Win32.AutoRun.abj | 66331 |

| 8 |  1 1

| Virus.Win32.Virut.ce | 61003 |

| 9 |  1 1

| Packed.Win32.Krap.l | 55823 |

| 10 |  -2 -2

| Worm.Win32.AutoIt.tc | 55065 |

| 11 |  4 4

| Worm.Win32.Mabezat.b | 49521 |

| 12 |  -5 -5

| Exploit.JS.Aurora.a | 43776 |

| 13 |  جديد جديد

| Packed.Win32.Krap.as | 40912 |

| 14 |  جديد جديد

| Trojan.Win32.AutoRun.aay | 40754 |

| 15 |  3 3

| Trojan-Dropper.Win32.Flystud.yo | 40190 |

| 16 |  -4 -4

| Virus.Win32.Induc.a | 38683 |

| 17 |  -4 -4

| not-a-virus:AdWare.Win32.RK.aw | 38547 |

| 18 |  جديد جديد

| Trojan.Win32.AutoRun.abd | 37037 |

| 19 |  -5 -5

| not-a-virus:AdWare.Win32.Boran.z | 36996 |

| 20 |  0 0

| not-a-virus:AdWare.Win32.FunWeb.q | 34177 |

ولم يشهد التصنيف في شهر مارس تغيرات ملحوظة مقارنة بتصنيف شهر فبراير.

ونذكر من بين أبرزها 3 نسخ من أحصنة طروادة Autorun. كما وسبق أشرنا فهذه البرامج هي عبارة عن ملفات autorun.inf، التي بفضلها ينتشر كل من P2P-Worm.Win32.Palevo و Trojan-GameThief.Win32.Maganiaعن طريق وسائط التخزين.

ولمرة أخرى نرى في الجدول ممثلا جديدا لزمرة Packed. ففي المركز الثالث عشر نرى برنامجا جديدا هو Packed.Win32.Krap.as الذي يخفي مكافحات للفيروسات مزيفة. ويلاحظ أيضا شيوع استخدام برامج التعبئة مخصصة للملفات التنفيذية. ويتم ابتكار الوسائل الجديدة من التعبئة وإخفاء الوظائف الحقيقة للبرامج الضارة عن الباحثين بشكل منتظم، والدليل على ذلك هو ظهور نماذج جديدة من زمرة Krap شهريا في الجدول.

البرامج الضارة في الانترنت

الجدول الثاني يبين ماهية الوضع في الانترنت. وقد دخلت التصنيف البرامج الضارة التي اكتشفت على صفحات المواقع وغيرها من البرامج التي حاولت أن تحمّل نفسها من الانترنت إلى حواسيب المستخدمين.

| التصنيف | التغير في التصنيف | البرنامج الضار | عدد الحواسيب المصابة بالعدوى |

| 1 |  0 0

| Trojan-Downloader.JS.Gumblar.x | 178965 |

| 2 |  جديد جديد

| Exploit.JS.CVE-2010-0806.i | 148721 |

| 3 |  -1 -1

| Trojan.JS.Redirector.l | 126277 |

| 4 |  2 2

| Trojan-Clicker.JS.Iframe.ea | 102226 |

| 5 |  4 4

| Exploit.JS.Aurora.a | 88196 |

| 6 |  4 4

| Trojan.JS.Agent.aui | 80654 |

| 7 |  -3 -3

| not-a-virus:AdWare.Win32.Boran.z | 75911 |

| 8 |  جديد جديد

| Trojan.HTML.Fraud.aj | 68809 |

| 9 |  جديد جديد

| Packed.Win32.Krap.as | 64329 |

| 10 |  جديد جديد

| Exploit.JS.CVE-2010-0806.b | 50763 |

| 11 |  جديد جديد

| Trojan.JS.FakeUpdate.ab | 49412 |

| 12 |  جديد جديد

| Trojan.HTML.Fraud.aq | 48927 |

| 13 |  3 3

| Packed.Win32.Krap.ai | 47601 |

| 14 |  عائد عائد

| Trojan-Downloader.JS.Twetti.a | 46858 |

| 15 |  جديد جديد

| Exploit.JS.Pdfka.bub | 45762 |

| 16 |  جديد جديد

| Trojan-Downloader.JS.Iframe.byo | 44848 |

| 17 |  جديد جديد

| Trojan.JS.FakeUpdate.aa | 42352 |

| 18 |  عائد عائد

| not-a-virus:AdWare.Win32.Shopper.l | 41888 |

| 19 |  جديد جديد

| Trojan-Clicker.HTML.IFrame.fh | 38266 |

| 20 |  جديد جديد

| Packed.Win32.Krap.ao | 36123 |

وهناك الكثير من المستجدات التي يمكننا أن نتناولها هذه المرة.

لنبدأ بثغرة جديدة ظهرت في متصفح Internet Explorer،CVE-2010-0806 وقد انتشر البرنامج المستغل لهذه الثغرة على نطاق واسع بعد أن توفر وصف كامل لهذه الثغرة. ويستخدم غالبية المجرمين الالكترونيين هذا البرنامج المستغل في هجماتهم: ونرى في التصنيف نموذجين منه هما Exploit.JS.CVE-2010-0806.i و Exploit.JS.CVE-2010-0806.b.

الموجة الجديدة من وباء Gumblar في أوجها الآن. وقد ظهرت هناك نسخة جديدة محدثة من هذا الوباء التي كانت تتمثل في السابق بـ Gumblar.x وتحتل مركزا رائدا في التنصيف، وتعرف الآن بـ HEUR: Trojan-Downloader.Script.Generic.

أما برنامج Aurora.a، الذي تحدثنا عنه في تقرير فبراير فإن الإقبال عليه من قبل المجرمين الالكترونيين لم ينضب والدليل على ذلك هو صعوده إلى المرتبة الخامسة بعد أن كان في التاسعة الشهر الماضي.

فيما يتعلق ببرنامج Twetti.a (المركز الرابع من التصنيف) فإنه عاد إلى التصنيف بعد أن غاب نحو شهرين. ويبدو أن المجرمين الالكترونيين أخذوا إجازة وبعدها أثاروا وباء جديدا أصاب عددا كبيرا من موارد الانترنت.

برنامج آخر احتل المرتبة 15 في التصنيف ويسمى Exploit.JS.Pdfka.bubـ وهو ملف PDF ضار، يلعب دور مكون هجمات تحميل البرنامج الضار ومصدرها Twetti.a.

وتضمن التصنيف أربع برامج ضارة تنتشر بمساعدتها مكافحات الفيروسات المزيفة وبرامج التعطيل ومنها: Trojan.HTML.Fraud.aj، Trojan.JS.FakeUpdate.ab، Trojan.HTML.Fraud.aq و Trojan.JS.FakeUpdate.aa.

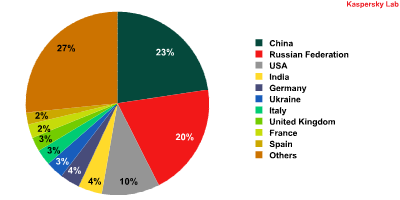

الدول التي شهدت العدد الأكبر من محاولات الإصابة عبر الانترنت:

في النهاية لم تتغير نتائج البحث للشهر المنصرم: فغالبية الهجمات التي تعرض لها مستخدمو الحاسوب كانت عبر الانترنت وعن طريق استغلال الثغرات في أنظمة التشغيل. لحسن الحظ غالبا ما يعالج منتج أنظمة التشغيل هذه الثغرات بسرعة. وللأسف لا يقوم عادة المستخدمون بتحميل هذه التحديثات. في الآونة الأخيرة يستغل المجرمون الالكترونيون أكثر وأكثر ثقة وعدم خبرة المستخدمين. ومن هذه البرامج التي شاع استخدامها من قبل المجرمين الالكترونيين في شهر مارس كانت مكافحات الفيروسات المزيفة وبرامج التعطيل.