تقدم "كاسبرسكي لاب" تقريرها الشهري حول البرامج الضارة المكتشفة في شهر سبتمبر.

لم يظهر الكثير من البرامج الضارة الجديدة في هذا الشهر، غير أنه تجب الإشارة إلى حزمة جديدة: Trojan-Dropper.Win32.Sality.cx التي تقوم بتنصيب فيروس Virus.Win32.Sality.bh على الحاسوب المصاب. هذا الفيروس ينتشر باستغلاله ثغرة ملفات WinLNK (أي اختصارات الويندوز). كما أنه تجدر الإشارة إلى أن عدد البرامج المستهدفة لثغرة CVE-2010-1885 كان قد تراجع كثيرا في هذا الشهر مقارنة بشهر أغسطس. وقد تميز هذا الشهر بأن عدد البرامج المستغلة وهي 7 في قائمة العشرين كان مساويا لعدد البرامج الإعلانية.

لاحظوا أن هذا التقرير لا يتضمن بيانات الاكتشافات التجريبية التي تستحوذ على نحو 25 – 30 بالمائة من جميع البرامج الضارة المكتشفة. نحن ننوي توفير بيانات تفصيلية حول الاكتشاف التجريبي في المستقبل.

البرامج المكتشفة على حواسيب المستخدمين

في الجدول الأول أدرجنا البرامج الضارة وغير المرغوب بها التي اكتشفت على حواسيب المستخدمين وتم إبطال مفعولها لدى أول تعامل معها.

| التصنيف | التغير في التصنيف | البرنامج الضار | عدد الحواسيب المصابة |

| 1 |  0 0

| Net-Worm.Win32.Kido.ir | 371564 |

| 2 |  0 0

| Virus.Win32.Sality.aa | 166100 |

| 3 |  0 0

| Net-Worm.Win32.Kido.ih | 150399 |

| 4 |  1 1

| Trojan.JS.Agent.bhr | 95226 |

| 5 |  1 1

| Exploit.JS.Agent.bab | 81681 |

| 6 |  1 1

| Worm.Win32.FlyStudio.cu | 80829 |

| 7 |  1 1

| Virus.Win32.Virut.ce | 76155 |

| 8 |  -4 -4

| Net-Worm.Win32.Kido.iq | 65730 |

| 9 |  0 0

| Exploit.Win32.CVE-2010-2568.d | 59562 |

| 10 |  0 0

| Trojan-Downloader.Win32.VB.eql | 53782 |

| 11 |  جديد جديد

| Virus.Win32.Sality.bh | 44614 |

| 12 |  0 0

| Exploit.Win32.CVE-2010-2568.b | 43665 |

| 13 |  عائد عائد

| Worm.Win32.Autoit.xl | 40065 |

| 14 |  -1 -1

| Worm.Win32.Mabezat.b | 39239 |

| 15 |  جديد جديد

| Packed.Win32.Katusha.o | 39051 |

| 16 |  جديد جديد

| Trojan-Dropper.Win32.Sality.cx | 38150 |

| 17 |  -3 -3

| Worm.Win32.VBNA.b | 37236 |

| 18 |  جديد جديد

| P2P-Worm.Win32.Palevo.avag | 36503 |

| 19 |  -4 -4

| AdWare.WinLNK.Agent.a | 32935 |

| 20 |  عائد عائد

| Trojan-Downloader.Win32.Geral.cnh | 31997 |

هناك 4 برامج جديدة دخلت قائمة العشرين في سبتمبر. برنامجان آخران عادا بعد فترة من الغياب.

المراكز العشرة الأولى بقيت مستقرة نوعا ما غير أن Kido.iq تراجع بنحو 4 مراكز.

البرنامجان المستغلان Exploit.Win32.CVE-2010-2568.d (المركز التاسع) وExploit.Win32.CVE-2010-2568.b (المركز الـ12) اللذان يستغلن ثغرة CVE-2010-2568 (ثغرة اختصارات الويندوز) حافظا على مركزيهما. إلا أن البرنامج الضار الذي يستهدف الثغرة قد تغير. في تصنيف اغسطس كان هذا البرنامج الضار Trojan-Dropper.Win32.Sality.r الذي حل محله ممثل نفس العائلة Sality.cx (المركز الـ16). فيما ما يتعلق بتركيبته فإنه يشبه النسخة r. غير أنه خلال عمله يصيب الحاسوب بالفيروس الجديد Sality.bh (المركز 11) بدلا من فيروس Virus.Win32.Sality.ag الذي لوحظ تنصيبه في فترة شهر أغسطس. بهذا الشكل يتم بمساعدة البرامج المستغلة لثغرة CVE-2010-2568 نشر الممثل الجديد لعائلة الفيروس المتعدد الأشكال Sality. ويلاحظ أيضا أننا نصادف في فيروس Sality.cx عناوين مواقع تتضمن كلمات روسية. وهذا قد يعني أن مبتكريه ناطقون بالروسية.

مقطع من Trojan-Dropper.Win32.Sality.cx الذي يتضمن رابطا يحوي كلمات باللغة الروسية

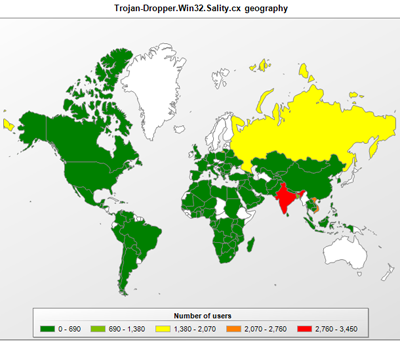

ويتوافق التوزع الجغرافي لفيروس Sality.cx مع انتشار Trojan-Dropper.Win32.Sality.r في الشهر الماضي. وينتشر هذا البرنامج بكثرة في كل من الهند، فيتنام وروسيا على التوالي (انطلاقا من عدد المرات التي اكتشف فيها هذا البرنامج).ويلاحظ أن انتشار هذا البرنامج يتوافق بشكل كبير مع توزع البرامج المستغلة للثغرة CVE-2010-2568 التي نراها أسفله.

التوزع الجغرافي لـ Trojan-Dropper.Win32.Sality.cx

في شهر سبتمبر ظهر برنامج ضار جديد ينتمي إلى فئة برامج التعبئة الضارة - Packed.Win32.Katusha.o (المركز الـ15). في التقارير السابقة صادفنا ممثلين آخرين لعائلة Katusha، غير أن المجرمين الالكترونيين يعكفون على صنع نسخ جديدة من برنامج التعبئة كي يتصدى لعملية الكشف من قبل برامج مكافحة الفيروسات. برنامج تعبئة آخر - Worm.Win32.VBNA.b (المركز الـ17) تراجع قليلا ولكنه بقي في التصنيف.

ابتداء من شهر مايو ظهرت في التصنيف نسخة جديدة معدلة من البرنامج الدودي P2P-Worm.Win32.Palevo، الذي ينتشر بشكل أساسي من خلال شبكة Peer-To-Peer. نسخة شهر سبتمبر جاءت تحت اسم Palevo.avag (المركز الـ18). وعاد البرنامجان الضاران Worm.Win32.AutoIt.xl (المركز الـ13) و Trojan-Downloader.Win32.Geral.cnh (المركز العشرين) إلى التصنيف. وقد دخلا التصنيف قبل ذلك في شهرين مايو ويوليو. وهناك برنامجان آخران Worm.Win32.Mabezat.b (المركز الـ14) و AdWare.WinLNK.Agent.a (المركز الـ19) قد تراجعا في التصنيف.

البرامج الضارة في الانترنت

الجدول التالي يعكس الوضع السائد في الانترنت. وضم هذا الجدول البرامج الضارة التي اكتشفت على صفحات الانترنت والبرامج الضارة التي حاولت تحميل نفسها من صفحات الانترنت إلى حواسيب المستخدمين.

| التصنيف | التغير في التصنيف | البرنامج الضار | عدد محاولات التحميل |

| 1 |  1 1

| Exploit.JS.Agent.bab | 127123 |

| 2 |  -1 -1

| Trojan-Downloader.Java.Agent.ft | 122752 |

| 3 |  14 14

| Exploit.HTML.CVE-2010-1885.d | 75422 |

| 4 |  3 3

| AdWare.Win32.FunWeb.di | 61515 |

| 5 |  0 0

| AdWare.Win32.FunWeb.ds | 56754 |

| 6 |  -2 -2

| Trojan.JS.Agent.bhr | 51398 |

| 7 |  جديد جديد

| Exploit.SWF.Agent.du | 43076 |

| 8 |  3 3

| Trojan-Downloader.VBS.Agent.zs | 42021 |

| 9 |  جديد جديد

| AdWare.Win32.FunWeb.ge | 41986 |

| 10 |  9 9

| AdWare.Win32.FunWeb.fb | 37992 |

| 11 |  -1 -1

| Exploit.Java.CVE-2010-0886.a | 37707 |

| 12 |  جديد جديد

| Trojan-Downloader.Java.Agent.gr | 36726 |

| 13 |  -5 -5

| AdWare.Win32.FunWeb.q | 31886 |

| 14 |  2 2

| Exploit.JS.Pdfka.cop | 29025 |

| 15 |  3 3

| Exploit.JS.CVE-2010-0806.b | 28366 |

| 16 |  -2 -2

| AdWare.Win32.FunWeb.ci | 26254 |

| 17 |  جديد جديد

| Trojan-Downloader.Java.OpenStream.ap | 21592 |

| 18 |  عائد عائد

| AdWare.Win32.Boran.z | 20639 |

| 19 |  جديد جديد

| Trojan-Clicker.HTML.IFrame.fh | 19799 |

| 20 |  جديد جديد

| Exploit.Win32.Pidief.ddd | 19167 |

ويبدو تصنيف شهر سبتمبر للبرامج الضارة الناشطة في الانترنت مختلفا عن ذي قبل فقد ظهرت فيه 6 برامج جديدة. عادة ما يكون عددها أكبر بكثير.

في البداية لنتناول البرامج المستغلة السبع الموجودة في التصنيف. ولا يزال يحتل المراكز الريادية كل من Exploit.JS.Agent.bab (المركز الأول)، Trojan.JS.Agent.bhr (المركز السادس) و Exploit.JS.CVE-2010-0806.b (المركز الـ15) لعدة أشهر متتالية ويستغل كل منها الثغرة CVE-2010-0806. يبدو أن استغلال هذه الثغرة سيبقى رائجا لدى المجرمين الالكترونيين لمدة طويلة في متصفح Internet Explorer . وقد انخفض عدد البرامج المستغلة التي تستغل الثغرة CVE-2010-1885 من خمسة برامج حتى برنامجا واحدا وهو Exploit.HTML.CVE-2010-1885.d (المركز الثالث) في سبتمبر. وهناك برنامجان مستغلان آخران Trojan-Downloader.Java.Agent.ft (المركز الثاني) و Trojan-Downloader.Java.Agent.gr (المركز الـ12) يستخدمان ثغرة قديمة هي CVE-2009-3867 التي ظهرت لوجود خطأ في وظيفة getSoundBank. والممثل الأخير للبرامج المستغلة - Exploit.Java.CVE-2010-0886.a (المركز الـ11)- فقد كان حاضرا في جميع التقارير ابتداء بشهر مايو.

ولأول مرة يتساوى عدد البرامج المستغلة في التصنيف مع عدد البرامج الإعلانية. ودخلت قائمة العشرين 7 برامج AdWare.Win32 من بينها FunWeb.ge (المركز التاسع) دخل التصنيف لأول مرة. وقد صادفنا البرامج الأخرى في التقارير السابقة - FunWeb.di (المركز الرابع)، FunWeb.ds (المركز الخامس)، FunWeb.fb (المركز العاشر)، FunWeb.q (المركز الـ13)، FunWeb.ci (المركز الـ16) وبرنامج Boran.z (المركز الـ18)الذي كان حاضرا في تصنيف يوليو.

والآن لنتناول البرامج الجديدة في تصنيف العشرين. برنامج جديد Exploit.SWF.Agent.du (المركز السابع) الذي يكون على شكل ملف Flash ضعيف. لم نلاحظ في السابق الكثير من حالات استغلال الثغرات في تقنية Flash. والممثل الجديد لفئة Trojan-Downloader - Trojan-Downloader.Java.OpenStream.ap (المركز الـ17) الذي يستخدم الفئات الاعتيادية من لغة Java لتحميل الكائن الضار. لدى إنشاء مثل هذا البرنامج استخدمت تقنية التشويش، حيث نرى ذلك في الرسم التالي:

مقطع من Trojan-Downloader.Java.OpenStream.ap

في الرسم أعلاه نرى تكرار مجموعات من الرموز التي لا تقوم بأي دور عدا التصدي للكشف من قبل البرامج المكافحة للفيروسات.

والبرنامج الجديد Trojan-Clicker.HTML.IFrame.fh (المركز الـ19) يعد صفحة HTML عادية مهمتها هي الانتقال إلى صفحة ضارة.

وفي هذا السياق يستقطب البرنامج الضار الاخير في القائمة Exploit.Win32.Pidief.ddd الاهتمام كونه عبارة عن ملف PDF الذي يتضمن نصا يقوم بإطلاق أوامر cmd ويسجل على القرص نص VBS وبالنتيجة تظهر الجملة التالية: "هذا الملف مشفر. إذا كنت تود فك التشفير وقراءته عليك الضغط على "افتح". بعد ذلك يتم إطلاق نص VBS ويبدأ الأخير بتحميل نص ضار آخر. ونرى في الصورة التالية مقطعا من ملف PDF الذي يحمل هذا الجزء من النص وهذه الجملة.

Fragment of Exploit.Win32.Pidief.ddd

Stuxnet

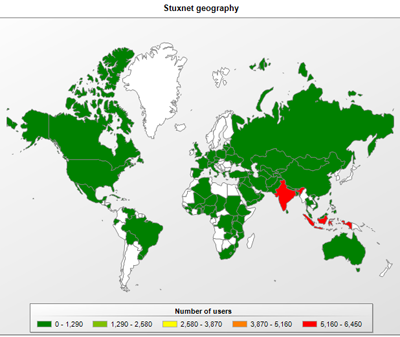

ونود الآن أن نتطرق إلى موضوع البرنامج الدودي Stuxnet على الرغم من أنه لم يدخل قائمة العشرين نظرا لاختصاصه الضيق.

لقد تناولت وسائل الإعلام في شهر سبتمبر Stuxnet بكثرة رغم أن هذا البرنامج اكتشف في شهر يوليو. نذكركم أن هذا البرنامج يشتغل 4 ثغرات لم تكن معروفة في السابق (يوم الصفر) واستخدم شهادتين لشركتين Realtek و JMicron. غير أن ميزته الأساسية التي جلبت له كل هذا الاهتمام هي المهمة الرئيسية لهذا البرنامج الضار التي لا تكمن في نشر الرسائل المزعجة وسرقة البيانات الشخصية بل في المراقبة على مؤسسات صناعية. هذا البرنامج من الجيل الجديد والذي يفتح الطريق أمام تناول مسائل الإرهاب الالكتروني والحروب الالكترونية.

وقد أصيبت بهذا البرنامج كل من الدول التالية الهند واندونيسيا وإيران. والرسم التالي يوضح انتشار هذا البرنامج الدودي في أواخر سبتمبر.