الروبوت التجريبي هو أحد أنواع أحصنة طروادة يصيب الحواسيب ويحاول منع وصول المستخدمين إلى مواقع الويب المتعلقة بالأمن، بينما يعمل أيضًا على تعطيل برامج مكافحة الفيروسات وبرامج الفحص للكشف عن البرامج الضارة. يصيب هذا النوع من أحصنة طروادة الحواسيب ويحاول منع وصول المستخدمين إلى مواقع الويب المتعلقة بالأمن، بينما يعمل أيضًا على تعطيل برامج مكافحة الفيروسات وبرامج المسح للكشف عن البرامج الضارة. ولتحقيق ذلك، ينشئ برنامج الروبوت مربع رسالة مزيّفًا في Microsoft Windows بعنوان "التحكم في حساب المستخدم". ويطلب من المستخدمين السماح لـ "معالج أوامر Windows" بإجراء تغييرات على مستوى مسؤول النظام، ويدعي أن Microsoft تحقق من صحتها. وفي حال الموافقة على التغييرات، يعدّل الروبوت التجريبي حاسوب المستخدم لسرقة بيانات اعتماد تسجيل الدخول والبيانات المالية بينما يعمل أيضًا على تعطيل الوصول إلى برامج الأمن.

المواقع الشائعة وعوامل المخاطر

ينتقل الروبوت التجريبي إلى الحاسوب من خلال عدة مصادر. ولعل أكثر هذه المصادر شيوعًا هي الروابط المزيّفة من خدمات مثل Skype أو في رسائل البريد الإلكتروني التي تطلب من المستخدمين تنزيل "مشغِّل فيديو" أو برنامج آخر يبدو غير ضار. وبدلاً من ذلك، فإنهم يتلقون حصان طروادة الممثل في برنامج الروبوت. تُستخدَم أيضًا محركات أقراص USB لحمل البرنامج.

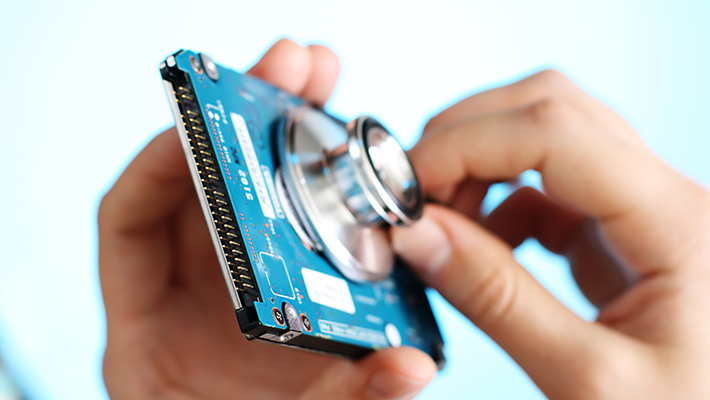

بالإضافة إلى قائمة "التحكم في حساب المستخدم" (UAC) المنبثقة الموضحَة أعلاه، يحاول هذا النوع من أحصنة طروادة إرغام المستخدمين على قبول طلبه عن طريق إنشاء تحذير مزيّف حول حدوث "خطأ فادح في القرص". ونتيجةً لذلك، حتى المستخدمون الحَذرون قد يوافقون على طلب UAC المزيّف. قد يكون من الصعب إزالة الروبوت التجريبي، نظرًا إلى أنه سيتم تعطيل عمليات المسح المحلية للكشف عن البرامج الضارة وحظر الوصول إلى مواقع ويب المتعلقة بالأمن. يُوصي مكتب التحقيقات الفيدرالي (FBI) بتنزيل مجموعة كاملة من برامج مكافحة الفيروسات أو تحديثات برامج مكافحة الفيروسات على حاسوب نظيف، ثم نقل الملفات المطلوبة إلى محرك أقراص USB. وبعد تشغيل برنامج مكافحة الفيروسات على الحاسوب المصاب، ينبغي للمستخدمين أيضًا إعادة تنسيق محرك أقراص لمنع الإصابة العارضة.

تجنب هذا الروبوت، يتعيَّن على المستخدمين عدم النقر نهائيًا فوق الروابط غير المعروفة أو فتح أي تنزيلات للبرامج بدون إجراء عملية مسح أولاً للكشف عن الفيروسات. بالإضافة إلى ذلك، على المستخدمين أن يرفضوا أي طلب UAC ما لم يكونوا بصدد إجراء تعديلاتٍ على النظام لديهم.

مقالات وروابط أخرى متعلقة بالتعريفات