لقد شهد الشهر الفائت نموا كبيرا في استغلال الثغرة CVE-2010-2568. فقد تم استغلالها في شهر يوليو من قبل البرنامج الدودي المخصص للشبكات Worm.Win32.Stuxnet، وكذلك من قبل حصان طروادة الذي يحمّل على الحاسوب المصاب النسخة الجديدة من فيروس Sality ألا وهي Virus.Win32.Sality.ag. وتأكيدا للتوقعات باشر المجرمون الالكترونيون باستغلال الثغرة الجديدة في النسخة الجديدة من نظام التشغيل ويندوز الرائجة حاليا. غير أنه ابتداء من الثاني من أغسطس أصدر مايكروسوفت رقعة جديدة وهي MS10-046 التي قامت بسد هذه الثغرة. وهذا النسخة المجددة تأتي بصفة "Critical" أي أنها واجبة التنصيب لجميع مستخدمي النظام.

البرامج الضارة المكتشفة على حواسيب المستخدمين

في الجدول الأول أدرجنا البرامج الضارة وغير المرغوب بها التي اكشتفت على حواسيب المستخدمين وتم إبطال مفعولها لدى أول تعامل معها.

| التصنيف | التغير في التصنيف | البرنامج الضار | عدد الحواسيب المصابة بالعدوى |

| 1 |  0 0

| Net-Worm.Win32.Kido.ir | 280087 |

| 2 |  0 0

| Virus.Win32.Sality.aa | 172770 |

| 3 |  0 0

| Net-Worm.Win32.Kido.ih | 153825 |

| 4 |  0 0

| Net-Worm.Win32.Kido.iq | 107156 |

| 5 |  1 1

| Trojan.JS.Agent.bhr | 106796 |

| 6 |  -1 -1

| Exploit.JS.Agent.bab | 90465 |

| 7 |  0 0

| Worm.Win32.FlyStudio.cu | 75394 |

| 8 |  0 0

| Virus.Win32.Virut.ce | 68010 |

| 9 |  جديد جديد

| Exploit.Win32.CVE-2010-2568.d | 52193 |

| 10 |  -1 -1

| Trojan-Downloader.Win32.VB.eql | 48440 |

| 11 |  جديد جديد

| P2P-Worm.Win32.Palevo.arxz | 42145 |

| 12 |  جديد جديد

| Exploit.Win32.CVE-2010-2568.b | 40385 |

| 13 |  -3 -3

| Worm.Win32.Mabezat.b | 38252 |

| 14 |  جديد جديد

| Worm.Win32.VBNA.b | 37461 |

| 15 |  جديد جديد

| AdWare.WinLNK.Agent.a | 37240 |

| 16 |  جديد جديد

| Virus.Win32.Sality.ag | 36144 |

| 17 |  جديد جديد

| Trojan-Dropper.Win32.Sality.r | 32352 |

| 18 |  جديد جديد

| Trojan.Win32.Autoit.ci | 31391 |

| 19 |  -8 -8

| Trojan-Dropper.Win32.Flystud.yo | 29475 |

| 20 |  جديد جديد

| Packed.Win32.Krap.ao | 29309 |

في النصف الأول من التصنيف لم يتغير الحال كثيرا عما كان عليه الشهر الماضي باستثناء بعض التغييرات الصغيرة.

فالبرنامج الدودي الشبكي Kido (المراكز الاول والثالث والرابع) والفيروسات الناقلة للوباء Virus.Win32.Virut.ce (المركز الثامن)، Virus.Win32.Sality.aa (المركز الثاني) لاتزال محافظة على مواقعها. وهذا يتعلق بالبرامج المستغلة التي تستغل الثغرة CVE-2010-0806 من أمثال Trojan.JS.Agent.bhr (المركز الخامس) و Exploit.JS.Agent.bab (المركز السادس).

في تصنيف شهر يوليو تحدثنا عن ثغرة جديدة لأيقونات LNK في ويندوز التي تم ترميزها على الشكل التالي: CVE-2010-2568. كما توقعنا فإن هذه الثغرة أصبحت رائجة لدى المجرمين الالكترونيين: ففي شهر أغسطس دخل التصنيف 3 برامج ضارة كلها متعلقة بثغرة CVE-2010-2568 بدرجات متفاوتة. اثنان منهما هما البرنامجان المستغلان Exploit.Win32.CVE-2010-2568.d (المركز التاسع) و Exploit.Win32.CVE-2010-2568.b (المركز الثاني عشر). أما البرنامج الثالث فهو Trojan-Dropper.Win32.Sality.r (المركز السابع عشر) فهو يستغل هذه الثغرة من أجل انتشاره. فهو يقوم بتوليد أيقونات LNK معرضة للإصابة تكون عناوينها جذابة للمستخدمين وينشرها عبر الشبكة المحلية. عندما يقوم المستخدم بفتح المجلد الذي يتضمن مثل هذه الأيقونة يتم تحميل البرنامج الضار. فالمهمة الأساسية لـ Trojan-Dropper.Win32.Sality.r هو تنصيب النسخة الأخيرة من الفيروس الناقل للوباء وهو Virus.Win32.Sality.r (المركز السادس عشر) على النظام.

مقطع من شيفرة البرنامج الضار Trojan-Dropper.Win32.Sality.r

وما يثير الاهتمام هو أن البرنامجين المستغلين للثغرة CVE-2010-2568 واللذين دخلا التصنيف عادة من يكتشفان في حواسيب مستخدمين من روسيا، الهند والبرازيل. إذا اعتبرنا الهند هي المصدر الرئسي لانتشار البرنامج الدودي Stuxnet (البرنامج الضار الذي استغل هذه الثغرة لأول مرة)، فإن الأمر غامض فيما يتعلق بروسيا.

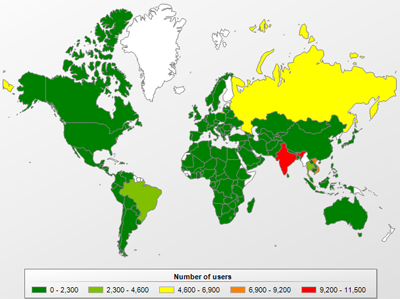

التوزع الجغرافي لـ Trojan-Dropper.Win32.Sality.rوالمتعلق بالبرامج المستغلة

التوزع الجغرافي لـ Exploit.Win32.CVE-2010-2568.d

برنامج جديد على التصنيف وهو ممثل البرامج الدعائية. هذه المرة دخل تصنيف العشرين AdWare.WinLNK.Agent.a (المركز الخامس) وهو عبارة عن أيقونة، يتم لدى تشغيلها تحويل المستخدم إلى موقع دعائي. ويتم تنصيب هذا الأيقونة عن طريق البرامج الدعائية المختلفة.

ودخل التصنيف أيضا ممثل البرامج الضارة التي تستخدم اللغة البرمجية AutoIt وهو Trojan.Win32.Autoit.ci (المركز الثامن عشر). كما دخل التصنيف النسخة الجديدة من البرنامج الدودي Palevo وهو P2P-Worm.Win32.Palevo.arxz (المركز الحادي عشر). لقد تناولنا العائلتين في التصنيفات الماضية. وعادة ما تقوم هذه البرامج بنشاطات تدميرية مثل التحميل الذاتي، محاولة تحميل وتشغيل البرامج الضارة الأخرى، الانتشار داخل الشبكة المحلية.

وقد ضم التصنيف ممثلين عن برامج التعبئة الضارة. وقد شهدنا في تقرير يونيو برنامج التعبئة Worm.Win32.VBNA.b (المركز الرابع عشر) وهذه المرة نرى دخول برنامج جديد وهو Packed.Win32.Krap.ao (المركز العشرين). هذان البرنامجان يحميان البرامج المعبأة من الكشف. ويمكنهما أيضا تعبئة برامج ضارة على اختلافها بدءا بالفيروسات المزيفة وانتهاء بفيروسات ما يسمى بالباب الخلفي مثل Backdoor.Win32.Blakken..

البرامج الضارة المكتشفة في الانترنت

الجدول التالي يعكس الوضع السائد في الانترنت. وضم هذا الجدول البرامج الضارة التي اكتشفت على صفحات الانترنت والبرامج الضارة التي حاولت تحميل نفسها من صفحات الانترنت إلى حواسيب المستخدمين.

| التصنيف | التغير في التصنيف | البرنامج الضار | عدد محاولات التحميل |

| 1 |  جديد جديد

| Trojan-Downloader.Java.Agent.ft | 135755 |

| 2 |  -1 -1

| Exploit.JS.Agent.bab | 127561 |

| 3 |  9 9

| Exploit.HTML.CVE-2010-1885.a | 85502 |

| 4 |  2 2

| Trojan.JS.Agent.bhr | 67061 |

| 5 |  4 4

| AdWare.Win32.FunWeb.ds | 60129 |

| 6 |  جديد جديد

| Exploit.HTML.CVE-2010-1885.c | 57988 |

| 7 |  جديد جديد

| AdWare.Win32.FunWeb.di | 50928 |

| 8 |  -4 -4

| AdWare.Win32.FunWeb.q | 50504 |

| 9 |  جديد جديد

| Exploit.HTML.HCP.b | 46874 |

| 10 |  -6 -6

| Exploit.Java.CVE-2010-0886.a | 45844 |

| 11 |  -5 -5

| Trojan-Downloader.VBS.Agent.zs | 37578 |

| 12 |  8 8

| Trojan.JS.Redirector.cq | 37479 |

| 13 |  جديد جديد

| Trojan-Clicker.JS.Iframe.fq | 35181 |

| 14 |  5 5

| AdWare.Win32.FunWeb.ci | 33073 |

| 15 |  جديد جديد

| Exploit.Java.CVE-2010-0094.a | 30062 |

| 16 |  جديد جديد

| Exploit.JS.Pdfka.cop | 29588 |

| 17 |  جديد جديد

| Exploit.HTML.CVE-2010-1885.d | 28396 |

| 18 |  جديد جديد

| Exploit.JS.CVE-2010-0806.b | 26990 |

| 19 |  جديد جديد

| AdWare.Win32.FunWeb.fb | 26350 |

| 20 |  جديد جديد

| Exploit.HTML.CVE-2010-1885.b | 25820 |

مقارنة بالأشهر الفائتة ضم تصنيف شهر أغسطس قلة قليلة من البرامج الضارة الجديدة (10 مراكز) وغالبيتها تعتبر نسخا جديدة من البرامج المستغلة للثغرات المعروفة. وإجمالي البرامج التي يضمها التصنيف تقوم باستغلال الثغرات المعروفة من قبل. ويضم هذا التصنيف اثني عشر برامج تستغل ست ثغرات مختلفة.

وتحظى الثغرة CVE-2010-1885 بشعبية كبيرة لدى المجرمين الالكترونيين حيث يستغلها نحو5 برامج من التصنيف: Exploit.HTML.CVE-2010-1885.a (المركز الثالث)، Exploit.HTML.CVE-2010-1885.c (المركز السادس)، Exploit.HTML.CVE-2010-1885.d (المركز السابع عشر) و Exploit.HTML.HCP.b (المركز العشرين). بالمقارنة نجد أن برنامجا مستغلا واحدا لهذه الثغرة دخل تصنيف شهر يوليو. اما الثغرة CVE-2010-1885 فإنها تعني أن هناك خللا في مركز الاستعلام والدعم لنظام التشغيل ويندوز وتتيح إمكانية استخدام الشيفرة الضارة في نظامي التشغيل Windows XP و Windows 2003. على ما يبدو أن شعبية هذين النظامين أدت إلى نمو عدد البرامج الضارة المستغلة لهذه الثغرة في نظام التشغيل ويندوز.

وتأتي في المرتبة الثانية الثغرة CVE-2010-0806 من حيث عدد البرامج المستغلة لها حيث تستغلها 3 برامج من التصنيف: نصان برمجيان والمعرفان في التصنيفات السابقة بـ Exploit.JS.Agent.bab(المركز الثاني) و Trojan.JS.Agent.bhr (المركز الرابع)، وجديد التصنيف Exploit.JS.CVE-2010-0806.b (المركز الثامن عشر).

وهناك ثلاثة برامج مستغلة أخرى من التصنيف تستغل الثغرات في البرمجيات التي تعمل بلغة Java. ويحتل المركز الأول لشهر أغسطس البرنامج المستغل Trojan-Downloader.Java.Agent.ft الذي يستغل ثغرة قديمة تناولناها في التقارير السابقة وهي CVE-2009-3867. ولا يزال البرنامج المستغل Exploit.Java.CVE-2010-0886.a موجودا في تقريرنا منذ الشهر الماضي ويحتل المركز العاشر. والجدير بالذكر انه في شهر أغسطس ظهر البرنامج المستغل الأول للثغرة CVE-2010-0094 التي اكتشفت في أبريل 2010. أما البرنامج الضار Exploit.Java.CVE-2010-0094.a (المركز الخامس عشر) فإنه عمله يبدأ بعد تشغيل عدة وظائف له.

مقطع من البرنامج الضار Exploit.Java.CVE-2010-0094.a المسؤول عن استغلال الثغرة

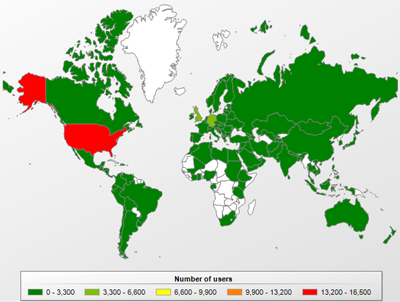

وشاع استخدام هذا البرنامج الضار في شهر أغسطس في الدول المتقدمة مثل الولايات المتحدة، ألمانيا وبريطانيا. وقد يكون ذلك عائدا لانتشار البرامج المستخدمة للغة Java.

التوزع الجغرافي للبرنامج الضار Exploit.Java.CVE-2010-0094.a

وهناك برنامج مستغل آخر وهو Exploit.JS.Pdfka.cop الذي يحتل المركز السادس عشر وهو برنامج عادي يستغل خصائص وثائق PDF لتنفيذ الشيفرة الضارة.

البرنامج الجديد على التصنيف Trojan-Clicker.JS.Iframe.fq (المركز الثالث عشر) فهو ينتمي إلى فئة النصوص البرمجية الضارة التي تحول متصفح الضحية إلى رابط ضار بمساعدة وسم لغة HTML وهو "iframe". وهناك نصان برمجيان ضاران هما Trojan-Downloader.VBS.Agent.zs (المركز الحادي عشر) و Trojan.JS.Redirector.cq (المركز الثاني عشر) فقد ذكرناهما في تقرير الشهر الماضي.

ولا تزال البرامج الدعائية تتمتع بشعبية كبيرة فقد أزاح برنامج AdWare.Win32.FunWeb منافسيه في شهر يوليو Shopper.l و Boran.z. وفي شهر أغسطس دخل 5 ممثلين عن عائلة FunW التصنيف منهم 3 نسخ ds و ci و q (المراكز الخامس والرابع عشر والثامن على التوالي) دخلت سابقا تصنيف شهر يوليو بينما النسختان fb و di (المركزان التاسع عشر والسابع على التوالي) ظهرت لأول مرة في تصنيف شهر أغسطس.