تتمثل إحدى الطرق الأكثر شيوعًا لنشر البرامج الضارة في إضافة أوامر ضارة إلى وحدات الماكرو في المستندات. في معظم الحالات، يعني هذا وجود وحدات ماكرو لملفات Microsoft Office. وهذا يعني مستندات Word أو جداول بيانات Excel أو عروض Power Point التقديمية. يتعامل موظف الشركة العادي مع العديد من هذه الملفات كل يوم.

هذه المشكلة عمرها أكثر من 20 عامًا، لذا فإن الحل، ببساطة، قد تأخر لفترة طويلة. وفي فبراير من هذا العام، أعلنت Microsoft عن عزمها على حظر تنفيذ وحدات الماكرو في المستندات التي تم تنزيلها من الإنترنت. ومع ذلك، في أوائل يوليو، لاحظ مستخدمو Microsoft Office أن هذا الابتكار قد تم التراجع عنه. في وقت النشر، لم تصدر الشركة بعد بيانًا رسميًا بشأن القرار، على الرغم من أن متحدثًا رسميًا أشار إلى أنه كان مؤقتًا وأنه صدر “بناءً على التعليقات”. على أي حال، هذا هو الوقت المناسب لتذكر ما وحدات الماكرو بالضبط، وكيف يمكن أن تضر بأمان الشركات عبر الإنترنت، وكيفية الحماية من هذا التهديد.

ما وحدات الماكرو ولماذا تمثل خطورة؟

في كثير من الأحيان، يحتاج مستخدمو Microsoft Office إلى أتمتة العمليات المختلفة. للقيام بذلك، يمكنك برمجة خوارزمية معينة أو سلسلة من الإجراءات، والمعروفة باسم ماكرو. مثال بسيط: يقوم محاسب بإعداد تقرير قياسي كل شهر؛ لتوفير الوقت، يقوم بإنشاء ماكرو لتمييز أسماء العملاء تلقائيًا في العمود الثاني بالخط العريض.

يتم إنشاء وحدات الماكرو في VBA (Visual Basic for Applications)، والتي هي مبسطة إلى حد ما، ولكنها لا تزال لغة برمجة. وكما هو الحال في كثير من الأحيان، يمكن للمهاجمين استخدامها لأغراضهم الخاصة.

تجدر الإشارة هنا إلى أن الإلمام بالماكرو ينطوي على معرفة عميقة إلى حد ما بمجموعة Office، والتي لا يمتلكها جميع الموظفين بأي حال من الأحوال، بغض النظر عما يكتبونه في سيرهم الذاتية. البعض لا يدرك حتى أن وحدات الماكرو موجودة. من ناحية أخرى، يستخدم قراصنة الإنترنت وحدات الماكرو ليس لإنشاء خوارزميات غير ضارة لأتمتة الروتينات، ولكن لإنشاء الأوامر الضارة.

كيف يعملون؟

يبدأ الهجوم العادي على الشركة بإرسال مجموعة هائلة من رسائل البريد الإلكتروني الضارة إلى الموظفين. يمكن أن تبدو هذه الرسائل مثل عروض العمل، وأخبار الشركة، وفواتير المقاول، ومعلومات عن المنافسين، وما إلى ذلك. ولا يحد من مستوى التطور سوى خيال المهاجمين. الهدف الرئيسي هو جعل المستلم يقوم بفتح الملف المرفق، أو تنزيل مستند من خلال النقر على الرابط المقدم ثم فتحه.

ما يحتاجه قراصنة الإنترنت هو تشغيل الماكرو الضار في الملف. منذ عدة سنوات، كان يتم تشغيل وحدات الماكرو المضمنة تلقائيًا، لكن Microsoft حدّت من هذه الوظيفة بحيث يتم إعلام المستخدم الآن، عند فتح ملف تم تنزيله عبر الإنترنت، بأنه تم تعطيل وحدات الماكرو.

[ تحذير أمان MS Word “تم تعطيل وحدات الماكرو”.

لذا، لم تعد هناك مشكلة، أليس كذلك؟ ليس تمامًا. ينقر العديد من المستخدمين على زر تمكين المحتوى دون تفكير، ما يسمح بالتنفيذ التلقائي لوحدات الماكرو المذكورة، ما يفتح الباب أمام البرامج الضارة. هذه هي الطريقة التي غالبًا ما يتمكن بها المهاجمون من الوصول إلى البنية التحتية للشركة المستهدفة. علاوة على ذلك، كما هو مذكور أعلاه، ليس لدى معظم الموظفين أي فكرة عن المشاكل التي يمكن أن تترتب على النقر البريء على زر تمكين المحتوى.

أخيرًا، اتخذت Microsoft القرار الصحيح الوحيد — ليس بإعطاء المستخدم خيارًا، ولكن بحظر وحدات الماكرو في الملفات التي تم تنزيلها افتراضيًا. رحب مجتمع خبراء Infosec بأكمله بالأخبار، وتم تنفيذ الابتكار في أوائل أبريل من هذا العام. بدلاً من الزر، رأى المستخدمون تحذيرًا أمنيًا مع رابط إلى منشور حول مخاطر وحدات الماكرو.لكن الفرح كان قصير الأجل — تم التراجع عن التغيير بعد ذلك بوقت قصير.

كيف تحمي نفسك؟

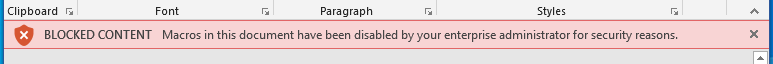

لطالما تمكن مسؤولو تكنولوجيا المعلومات في الشركات الكبيرة من تعطيل وحدات الماكرو على مستوى سياسة الأمان. لذلك، إذا كانت مهام سير العمل لا تتطلب استخدام وحدات الماكرو، فإننا نوصي بفعل الشيء نفسه. إذا فعلت ذلك، فإن المستخدم الذي يفتح مستندًا به وحدات ماكرو سيرى تحذيرًا مختلفًا:

[ إشعار MS Word “تم تعطيل وحدات الماكرو بواسطة المسؤول”.

إذا لم يكن هذا الخيار متاحًا لك لسبب ما، وحتى تقوم Microsoft بإعادة حظر وحدات الماكرو افتراضيًا في الملفات التي تم تنزيلها، فمن الضروري حماية جميع أجهزة العمل باستخدام [KESB placeholder] حلول أمان موثوق بها .[/KESB placeholder] بالإضافة إلى ذلك، نوصي بتدريب جميع موظفي الشركة على أساسيات الأمان عبر الإنترنت، مع التركيز على النقاط الرئيسية التالية:

• لا تقم مطلقًا بتنزيل الملفات غير المتوقعة ثم فتحها، حتى لو بدا أنها تأتي من شخص تثق به أو مؤسسة تثق بها. من المحتمل أن تكون الملفات أرسلت من قِبل مخادعين.

• لا توافق بشكل أعمى على تمكين المحتوى في الملفات التي تم تنزيلها من الإنترنت أو التي تم استلامها عن طريق البريد الإلكتروني. لعرض المحتوى العادي، هذا ليس ضروريًا.

• إذا طلب منك شخص ما في بريد إلكتروني أو على موقع ويب تمكين المحتوى، فكن مرتابًا بشكل خاص.

[KESB banner]

وحدات الماكرو

وحدات الماكرو

النصائح

النصائح