تعريف الفيروس

ُسمى أيضًا: Trojan-Ransom.Win32.Onion

نوع الفيروس: برنامج فدية

ما هو برنامج الفدية Onion؟

إنّ "Onion" عبارة عن برنامج فدية تشفيري يقوم بتشفير بيانات المستخدمين ويلجأ إلى آلية العد التنازلي لتخويف الضحايا وإرغامهم على دفع مبالغ بعملات Bitcoin مقابل فك التشفير. يدعي المجرمون الإلكترونيون أنه يوجد موعد نهائي صارم مدته 72 ساعة للدفع، وإلا تُفقد كل الملفات للأبد. تطلق Kaspersky Lab على برنامج الفدية اسم "Onion" لأنه يستخدم شبكة تور المجهولة (موجِّه Onion) لإخفاء طبيعته الضارة ولتعقيد عملية تتبُّع المسؤولين عن حملات البرامج الضارة المستمرة هذه.

لتحسينات التقنية التي أُجريت على البرنامج الضار جعلت منه إصدارًا لاحقًا محتملاً لبرنامج قفل التشفير Cryptolocker، الذي يُعدّ تهديدًا خطيرًا بالفعل كونه أحد البرامج المشفرة الأكثر تعقيدًا في الوقت الحالي.

آلية عمل برنامج الفدية Onion

يتواصل Onion مع خوادم الأوامر والتحكم الموجودة في مكان ما داخل الشبكة المجهولة لنقل البيانات السرية ومعلومات الدفع. يؤدي إخفاء خادم الأوامر في شبكة تور مجهولة إلى تعقيد عملية البحث عن المجرمين الإلكترونيين، وجعل فك تشفير الملفات أمرًا مستحيلاً مع استخدام مخططات التشفير غير التقليدية، حتى لو تمت مقاطعة حركة المرور بين حصان طروادة والخادم. لمعرفة المزيد عن مخطط التشفير، يُرجى الرجوع إلى النشرة ذات الصلة في المدونة على securelist.com

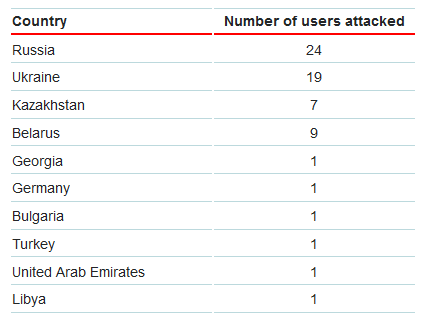

سُجِّلت معظم محاولات الإصابات في رابطة الدول المستقلة، بينما اكتُشفت حالات فردية في ألمانيا وبلغاريا وإسرائيل والإمارات العربية المتحدة وليبيا.

اكتُشف Trojan-Ransom.Win32.Onion في الدول التالية:

ينتقل البرنامج الضار Onion أولاً عبر بوت نت Andromeda (Backdoor.Win32.Androm) ليصل إلى جهاز معين. ثم يحصل الروبوت على أمر بتنزيل برنامج ضار آخر من عائلة Joleee وتشغيله على الجهاز المصاب. وبعد ذلك، يقوم هذا البرنامج الضار بتنزيل البرنامج الضار Onion على الجهاز. وهذه إحدى الطرق المحتملة التي لوحظت لنشر البرنامج الضار.

كيفية حماية نفسك

- النسخ الاحتياطي للملفات المهمة

الطريقة المثلى لضمان سلامة البيانات الحساسة هي وجود جدول زمني متسق للنسخ الاحتياطي. يجب إجراء النسخ الاحتياطي بانتظام، وينبغي إنشاء النُسخ على جهاز تخزين يمكن الوصول إليه أثناء هذه العملية فقط (على سبيل المثال، جهاز تخزين قابل للإزالة يتم فصله على الفور بعد النسخ الاحتياطي). وسيؤدي عدم الالتزام بهذه التوصيات إلى مهاجمة الملفات المنسوخة احتياطيًا وتشفيرها بواسطة برامج الفدية بالطريقة نفسها التي تتم فيها مهاجمة الملفات الأصلية. - برامج مكافحة الفيروسات

ينبغي تشغيل حل من حلول الأمن في كل الأوقات، كما يجب أن تكون مكوناته نشطة. بالإضافة إلى ذلك، ينبغي أن تكون قواعد البيانات التابعة لهذا الحل محدَّثة.