تعريف الفيروس

نوع الفيروس: فيروس / خطأ / برنامج ضار

يُسمى أيضًا: CVE-2014-6271

ما هو فيروس "Bash Bug"؟

يمثل "bash bug"، الذي يُعرف أيضًا بثغرة Shellshock تهديدًا خطيرًا لجميع المستخدمين. ويستغل هذا التهديد برامج نظام Bash الشائعة في أنظمة Linux وMac OS X حتى يتيح للمهاجمين إمكانية السيطرة على الأجهزة الإلكترونية. ويستطيع المهاجم تنفيذ أوامر على مستوى النظام مستغلاً امتيازات الأجهزة المصابة نفسها.

ويسمح هذا الخلل للمهاجم بأن يرفق عن بُعد برنامجًا ضارًا قابلاً للتنفيذ بمتغيِّر يتم تنفيذه بمجرد تنشيط Bash.

In most of the examples on the Internet right now, attackers are remotely attacking web servers hosting CGI scripts that have been written in bash.

At the time of writing, the vulnerability has already been used for malicious intentions – infecting vulnerable web servers with malware, and also in hacker attacks. Our researchers are constantly gathering new samples and indications of infections based on this vulnerability; and more information about this malware will be published soon.

The vulnerability lies in the bash shell interpreter and allows an attacker to append system level commands to the bash environment variables.

وفي معظم الأمثلة الموجودة على الإنترنت في الوقت الحالي يلجأ المهاجمون إلى شن هجوم عن بُعد على خوادم الويب التي تستضيف البرامج النصية CGI المكتوبة في bash.

وأثناء الكتابة، يكون قد تم استخدام هذه الثغرة بالفعل لأغراض ضارة - مثل إصابة خوادم الويب المعرضة للخطر ببرامج ضارة، وأيضًا في هجمات المتطفلين. ويعكف باحثونا باستمرار على جمع نماذج ودلائل جديدة للإصابات بناءً على هذه الثغرة؛ وسيتم نشر المزيد من المعلومات عن هذا البرنامج الضار قريبًا.

وتكمن الثغرة في مفسِّر bash shell وتسمح للمهاجم بإضافة أوامر على مستوى النظام إلى متغيِّرات بيئة bash.

آلية عمل "Bash Bug"

عندما يوجد لديك برنامج نصي CGI على خادم ويب، فإن هذا البرنامج النصي يقرأ متغيِّرات بيئة معينة، مثل عنوان IP وإصدار المستعرض ومعلومات عن النظام المحلي.

لكن تخيل أن قدرتك لا تقتصر على تمرير هذه المعلومات العادية عن النظام إلى البرنامج النصي CGI، ولكن يمكنك أيضًا مطالبة البرنامج النصي بتنفيذ أوامر على مستوى النظام. وهذا يعني أنه من دون الحاجة إلى بيانات اعتماد لخادم الويب، فإن البرنامج النصي CGI سيقرأ متغيِّرات البيئة لديك بمجرد الوصول إليه، وإذا كانت متغيِّرات البيئة هذه تحتوي على سلسلة الاستغلال، فإن البرنامج النصي سينفِّذ أيضًا الأمر الذي تعطيه.

ما الذي يجعل من فيروس bash bug فريدًا

- سهولة استغلاله

- تأثير فيروس bash خطير للغاية

- يصيب أي نوع من البرامج التي تستخدم مفسِّر bash

يحاول الباحثون أيضًا معرفة ما إذا كانت المفسِّرات الأخرى مثل PHP أو JSP أو Python أو Perl مصابة أم لا. وحسب طريقة كتابة التعليمات البرمجية، قد يستخدم المفسِّر بالفعل bash لتنفيذ وظائف معينة، وفي هذه الحالة قد تُستخدَم المفسِّرات الأخرى لاستغلال ثغرة CVE-2014-6271.

والتأثير جسيم للغاية نظرًا لوجود الكثير من الأجهزة المضمَّنة التي تستخدم البرامج النصية CGI، مثل أجهزة التوجيه والأجهزة المنزلية ونقاط الوصول اللاسلكية. وهي أيضًا عرضة للإصابة ويصعُب إصلاحها في كثير من الأحيان.

كيف تتحقق مما إذا كان جهازك مصابًا

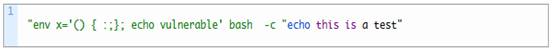

أسهل وسيلة للتحقق مما إذا كان نظامك مصابًا هي فتح bash-shell على النظام وتنفيذ الأمر التالي:

ذا أجاب shell بالسلسلة "vulnerable" (معرض للإصابة)، فيجب عليك تحديث النظام.

يتضمن موقع Red Hat روابط إلى خطوة تشخيصية تتيح للمستخدمين اختبار أنظمتهم لاكتشاف إصدارات Bash المعرضة للإصابة – اطلع على https://access.redhat.com/articles/1200223

ثمة وسيلة أخرى لمعرفة ما إذا كان جهازك مصابًا بفيروس Bash وهي مراجعة سجلات HTTP والتحقق مما إذا كان هناك شيء يثير الشكوك. فيما يلي مثال لنمط ضار:

هناك بعض التصحيحات الخاصة بـ bash تقوم بتسجيل جميع الأوامر التي يتم تمريرها إلى مفسِّر bash. وهذه وسيلة جيدة لمعرفة ما إذا كان هناك شخص يستغل الجهاز. هي لن تمنع الشخص من استغلال هذه الثغرة، ولكنها ستسجِّل إجراءات المهام على النظام.

كيفية إيقاف فيروس "Bash Bug"

أولاً، ينبغي عليك تحديث إصدار bash. تقدِّم منتجات Linux المختلفة تصحيحات لهذه الثغرة؛ وبالرغم من أنه لم تُثبت بعد فعالية جميع هذه التصحيحات، يبقى التصحيح الإجراء الأول الذي ينبغي عليك إتمامه.

إذا كنت تستخدم IDS/IPS، فإنني أنصحك أيضًا بإضافة/تحميل توقيع له. وقد تم نشر الكثير من القواعد العامة.

احرص كذلك على مراجعة تكوين خادم الويب لديك. وإذا كانت لديك أي برامج نصية CGI لا تستخدمها، يجدر بك تعطيلها..

مقالات وروابط أخرى متعلقة بفيروس "Bash Bug"

- برامج الفدية Onion (حصان طروادة التشفير)

- حصان طروادة المصرفي Shylock

- تهديدات أمن Mac

- Kaspersky Anti-Virus for Linux File Server

- Kaspersky Endpoint Security for Linux

- Kaspersky Security for Linux Mail Server

- Kaspersky Total Security

- Kaspersky Internet Security

- Kaspersky Anti-Virus

- Kaspersky Internet Security for Mac