يحدث تهريب البيانات عندما تُسرق معلومات حساسة من نظام أو حساب. قد يحدث بهدوء عبر برمجيات خبيثة. كما قد ينتج عن حسابات مخترَقة أو سوء استخدام للصلاحيات. إن فهم كيفية خروج البيانات من نطاق سيطرتك هو الخطوة الأولى لمنع الفقدان وحماية المعلومات الشخصية أو الخاصة بالأعمال. لا ينطوي تهريب البيانات دائمًا على برمجيات خبيثة؛ إذ يمكن للمهاجمين أيضًا سرقة البيانات باستخدام حسابات مخترَقة أو أدوات عادية.

ما يجب أن تعرفه:

- تهريب البيانات هو نقل غير مصرح به للبيانات إلى خارج نظام أو حساب.

- وغالبًا ما يشمل بيانات اعتماد مسروقة أو إساءة استخدام وصول مشروع.

- الخطر الرئيس لا يقتصر على التعرض، بل يشمل أيضًا نسخ البيانات أو نقلها إلى مكان آخر.

- تسريبات البيانات تكون عادةً عرضية. أما التهريب فغالبًا ما يكون متعمَّدًا.

- يمكن لمراقبة الأنشطة غير المعتادة وتقييد الوصول أن يخففا من المخاطر.

ما هو تهريب البيانات في مجال الأمن السيبراني؟

تهريب البيانات هو النقل غير المصرح به أو سرقة البيانات من جهاز أو شبكة. السمة المحدِّدة له هي إزالة البيانات من موقعها الأصلي دون إذن.

إذا حصل مهاجم على إمكانية الوصول إلى حساب بريد إلكتروني وقام بتنزيل قوائم جهات الاتصال أو السجلات المالية، فقد تم تهريب تلك المعلومات. يحدث الضرر لأن البيانات لم تعد تحت سيطرة مالكها ويمكن مشاركتها وحتى بيعها.

كيف يختلف تهريب البيانات عن تسريب البيانات؟

ينطوي تهريب البيانات غالبًا على سرقة متعمدة. إذ يقوم المهاجمون أو المطلعون عمدًا بنقل البيانات إلى خارج النظام لاستخدامها في أمور مثل المكاسب المالية أو التجسس.

أما تسريب البيانات فعادةً ما يكون عرضيًا. وقد يحدث ذلك عندما تُشارك الملفات للعامة عن طريق الخطأ. كما قد يحدث عندما تؤدي إدارة غير سليمة للتخزين إلى كشف المعلومات، أو عند إرسال بيانات حساسة إلى مستلم خاطئ.

النتيجة واحدة بالنسبة للمستخدمين: لم تعد البيانات تحت سيطرتك. يكمن الاختلاف في السبب: إزالة متعمدة مقابل كشف غير مقصود.

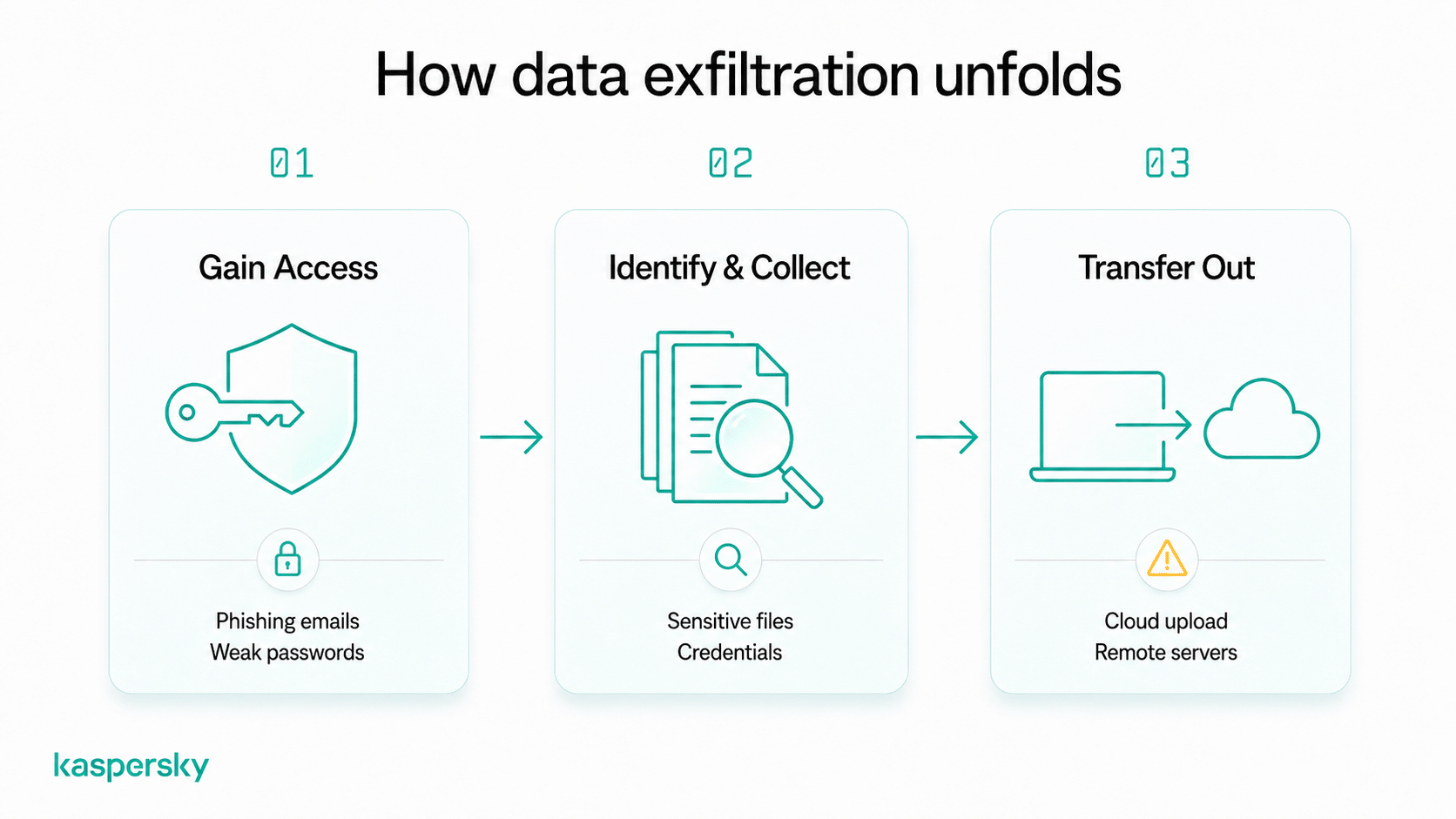

كيف يحدث تهريب البيانات؟

يتبع تهريب البيانات عادةً نمطًا محددًا. إذ يحصل مهاجم في البداية على وصول غير مصرح به إلى نظام أو حساب. ثم يحدد البيانات القيّمة ويجمعها. وبعد ذلك ينقل تلك البيانات إلى موقع آخر حيث يمكن استخدامها أو بيعها.

لا يتطلب هذا المسار دائمًا أدوات اختراق متقدمة. تبدأ العديد من الحوادث بأخطاء يومية مثل النقر على رابط تصيّد احتيالي أو إعادة استخدام كلمة مرور ضعيفة. يستخدم بعض المهاجمين حسابات مخترَقة أو أدوات مدمجة لنقل البيانات بهدوء دون تثبيت برمجيات خبيثة. وقد يجعل ذلك مؤشرات تهريب البيانات صعبة الاكتشاف.

كيف يكتسب المهاجمون إمكانية الوصول إلى البيانات؟

تبدأ معظم الهجمات بطرق تهدف إلى خداع المستخدمين بدلًا من كسر الدفاعات التقنية. قد تحتوي رسائل التصيّد الاحتيالي على روابط إلى صفحات تسجيل دخول مزيفة تلتقط أسماء المستخدمين وكلمات المرور. يمكن أن تؤدي التنزيلات الضارة إلى تثبيت برمجيات تجسّس تراقب النشاط أو تسرق الملفات.

كما تجعل كلمات المرور الضعيفة أو المعاد استخدامها الحسابات أسهل في الاختراق. وبمجرد أن يحصل المهاجمون على إمكانية الوصول إلى حساب بريد إلكتروني أو نظام سحابي، يمكنهم البدء في البحث عن معلومات حساسة.

كيف ينقل المهاجمون البيانات خارج النظام؟

ينقل المهاجمون البيانات التي استولوا عليها إلى موقع خارجي يتحكمون به. وغالبًا ما يشمل ذلك تحميل ملفات إلى خدمات التخزين السحابي أو إرسالها إلى خوادم بعيدة.

قد يستخدم المهاجمون اتصالات مشفرة أو أدوات مشروعة متاحة بالفعل على النظام. ونظرًا لأن هذه الأساليب قد تشبه النشاط العادي، يمكن أن يستمر تهريب البيانات لفترات طويلة دون اكتشاف.

ما أنواع البيانات المستهدفة في تهريب البيانات؟

يركز المهاجمون عادةً على البيانات التي يمكن استخدامها لتحقيق مكاسب مالية أو سرقة الهوية. وكلما كانت المعلومات أكثر قيمةً أو قابلةً لإعادة الاستخدام، ازدادت جاذبيتها.

تشمل الأهداف الشائعة كلمات المرور وتفاصيل الحسابات المالية ومعلومات التعريف الشخصية (PII) مثل الأسماء والعناوين وأرقام التعريف. وقد يسعى المهاجمون أيضًا إلى الحصول على ملفات تحتوي على عقود أو سجلات عملاء أو معلومات عمل سرية.

يتأثر الأفراد والمؤسسات على حد سواء. يمكن إعادة استخدام بيانات اعتماد تسجيل الدخول المسروقة للوصول إلى حسابات متعددة. كما يمكن بيع بيانات الأعمال المُسرّبة أو استغلالها لتحقيق ميزة تنافسية أو لأنشطة احتيالية.

كيف يبدو تهريب البيانات في الحياة الواقعية؟

يحدث تهريب البيانات غالبًا في الخلفية وقد يشبه النشاط العادي. توضح الأمثلة التالية كيف يمكن أن يحدث في مواقف يومية.

- يقوم حساب بريد إلكتروني مخترَق بإعادة توجيه المرفقات والرسائل تلقائيًا إلى مهاجم دون أن يلاحظ المستخدم.

- تجمع برمجيات خبيثة على كمبيوتر محمول كلمات المرور المحفوظة من المتصفح وترسلها إلى خادم بعيد.

- يُتيح تسجيل دخول مسروق إلى حساب سحابي لشخصٍ ما تنزيل ملفات شخصية أو مستندات حساسة من التخزين عبر الإنترنت.

ما علامات التحذير من تهريب البيانات؟

ليس من السهل دائمًا معرفة كيفية اكتشاف تهريب البيانات. لكن هناك مؤشرات عملية تدل على أن أمرًا غير معتاد قد يحدث. غالبًا ما تظهر هذه المؤشرات في صورة نشاط غير متوقع للحساب أو الجهاز بدلًا من تنبيهات تقنية واضحة.

ابحث عن أنماط مثل التالية:

- عمليات تسجيل دخول غير مألوفة من مواقع أو أجهزة جديدة

- أجهزة غير معروفة متصلة بحسابك أو شبكتك

- نقل ملفات كبير أو متكرر لم تقم به

- إشعارات مفاجئة بإعادة تعيين كلمات المرور أو تنبيهات أمنية

- سلوك غير معتاد للحساب، مثل ملفات مفقودة أو إعدادات متغيّرة

- ارتفاعات غير متوقعة في استهلاك البيانات على جهاز أو اتصال الإنترنت

- رسائل بريد إلكتروني أو رسائل تُرسَل دون علمك

لا يعني ظهور واحدة من هذه العلامات بالضرورة حدوث تهريب بيانات، لكن تكرار النشاط أو عدم القدرة على تفسيره يستلزم التحقيق.

ماذا يحدث للبيانات المسروقة بعد تهريبها؟

نادراً ما يترك المهاجمون البيانات المسروقة دون استخدام. إذ غالبًا ما تُستثمر المعلومات المسروقة ماديًا أو تُشارك مع مجرمين آخرين.

يمكن أن يؤدي ذلك إلى معاملات غير مصرح بها أو سرقة هوية. وبالنسبة للشركات، قد يسبّب تعطيل العمليات، والإضرار بثقة العملاء، وظهور مشكلات قانونية أو متعلقة بالامتثال. ويعتمد الأثر على نوع البيانات المسروقة وكيفية استخدامها.

كيف يستخدم المهاجمون البيانات المسروقة؟

غالبًا ما يستخدم المهاجمون البيانات المسروقة لارتكاب احتيال أو لاكتساب وصول إضافي إلى الحسابات. يمكن إعادة استخدام بيانات اعتماد تسجيل الدخول المسروقة للاستيلاء على حسابات مصرفية أو حسابات التواصل الاجتماعي.

كما تُباع البيانات بانتظام في أسواق خفية أو تُستخدم كورقة ابتزاز. وقد يهدد المهاجمون بنشر ملفات حساسة ما لم يتم الدفع.

ما المخاطر التي يواجهها الضحايا؟

قد يواجه الضحايا خسائر مالية أو تعرضًا للخصوصية أو ضررًا بالسمعة إذا أسيء استخدام المعلومات الشخصية أو الخاصة بالأعمال.

وقد تستمر بعض المخاطر بمرور الوقت. تظل بيانات الاعتماد أو البيانات الشخصية المسروقة ذات قيمة للمتسللين والمحتالين، وقد يُعاد استخدامها بعد أشهر أو سنوات، ما يؤدي إلى اختراقات متكررة للحساب أو محاولات احتيال متواصلة.

كيف يمكنك منع تهريب البيانات؟

تبدأ الوقاية من تهريب البيانات بالتحكم في الوصول ومتابعة الأنشطة المشبوهة. تعتمد معظم الحوادث على نقاط ضعف بسيطة. فالأمور مثل كلمات المرور الضعيفة والبرامج غير المحدّثة قد تفتح طريقًا للدخول.

خطوات عملية يمكنك اتخاذها تشمل:

- استخدم كلمات مرور قوية وفريدة لكل حساب وخزّنها في مدير كلمات المرور

- فعِّل المصادقة متعددة العوامل (MFA) لإضافة طبقة حماية إضافية

- توخَّ الحذر مع الروابط والتنزيلات، خاصة في رسائل البريد أو المحادثات غير المتوقعة

- حافظ على تحديث الأجهزة والتطبيقات ليجري تصحيح الثغرات الأمنية بسرعة

- قيّد الوصول إلى الملفات الحساسة واقتصر في المشاركة على الضروري فقط

- استخدم طرق مشاركة ملفات آمنة مثل الخدمات السحابية الموثوقة مع ضوابط وصول

- راجع أذونات الحساب بانتظام وأزل أي وصول لم تعد بحاجة إليه

تقلل هذه الممارسات احتمالات تمكن المهاجمين من الدخول أو نقل البيانات دون ملاحظة.

احمِ خصوصيتك

يوفر Kaspersky Premium أدوات متعددة مصممة لحماية أجهزتك، ورصد ما إذا كانت بياناتك تُستخدم أو تُباع عبر الإنترنت، والحفاظ على خصوصية نشاطك.

جرّب Kaspersky Premium مجانًاماذا يجب أن تفعل إذا اشتبهت في تهريب بيانات؟

تصرّف بسرعة وبهدوء إذا اشتبهت في أنه تم تهريب بياناتك. يمكن للإجراءات المبكرة الحد من الضرر ومنع وصول إضافي.

اتبع هذه الخطوات:

- غيّر كلمات المرور فورًا، بدءًا من البريد الإلكتروني والحسابات الحساسة

- فعِّل أو أكّد تمكين MFA على الخدمات المهمة

- راجع نشاط الحساب الأخير بحثًا عن عمليات تسجيل دخول أو تنزيلات غير مألوفة

- أمّن الأجهزة المتأثرة عبر إجراء فحص أمني أو تحديث البرامج

- راقب الحسابات المالية وحساباتك عبر الإنترنت لاكتشاف معاملات أو تغييرات غير معتادة

- تواصل مع الخدمات أو الجهات المزودة ذات الصلة إذا كانت بيانات حساسة أو معلومات دفع قد تكون متورطة

قد يساعد توثيق ما حدث في دعم عملية الاستعادة والتبليغ عند الحاجة.

لماذا أصبح تهريب البيانات أكثر شيوعًا؟

يزداد تهريب البيانات لأن المعلومات المسروقة من خروقات البيانات أصبحت أسهل في تحقيق العائد المادي منها. يمكن للمهاجمين بيع البيانات أو دمجها مع هجمات برمجيات الفدية الخبيثة للضغط على الضحايا للدفع.

كما أن نمو التخزين السحابي والخدمات المتصلة أوجد المزيد من الفرص لتحريك البيانات بين الأنظمة. تُحسّن هذه الأدوات مستوى الراحة، لكنها توسّع أيضًا عدد الأماكن التي يمكن الوصول إلى البيانات منها وسرقتها محتملًا.

مقالات ذات صلة:

- ما آثار قبول ملفات تعريف الارتباط في خصوصيتك؟

- ما أبرز المخاوف المتعلقة بخصوصية وسائل التواصل الاجتماعي اليوم؟

- ما الجريمة الإلكترونية وكيف ترتبط بتهريب البيانات؟

- ما مخاطر التهديدات المستمرة المتقدمة في تهريب البيانات؟

منتجات موصى بها:

FAQs

هل يمكن أن يحدث تهريب البيانات دون اختراق؟

نعم. يمكن أن يحدث تهريب البيانات دون اختراق تقليدي. فعلى سبيل المثال، قد يستخدم المهاجمون كلمات مرور مسروقة أو حسابات مخترَقة أو إعدادات سحابية مُسيئة الضبط للوصول إلى البيانات وتنزيلها باستخدام أدوات عادية.

ما الأجهزة الأكثر عرضة لتهريب البيانات؟

أي جهاز يخزّن بيانات حساسة أو يصل إليها يمكن أن يكون معرّضًا للخطر. تواجه الأجهزة المتصلة بالإنترنت أو المشتركة بين المستخدمين عادةً تعرّضًا أعلى.

هل يمكن تهريب البيانات المُشفرة أيضًا؟

نعم. تحمي التشفير البيانات من قراءتها دون المفتاح الصحيح، لكن لا يزال بإمكان المهاجمين نسخ الملفات المشفرة أو نقلها. وإذا حصلوا لاحقًا على المفتاح أو كلمة المرور فقد تصبح البيانات قابلة للوصول.

كيف يتجنب المهاجمون الاكتشاف أثناء تهريب البيانات؟

غالبًا ما يستخدم المهاجمون طرقًا تشبه النشاط العادي، مثل تحميل الملفات عبر خدمات مشروعة أو نقل البيانات بكميات صغيرة على مدى فترة زمنية. وقد يستخدمون اتصالات مشفرة لإخفاء محتوى النقل.