معظم الناس لا يفكرون مرتين قبل مشاركة رقم هاتفهم، لكن لو تأملت ستدرك أن رقم الهاتف يشكّل مدخلاً مهمًا لأي شخص يريد سرقتك. تستخدمه للبنوك، لتلقي رموز المصادقة ذات العاملين، وحتى لتسجيل الدخول إلى وسائل التواصل الاجتماعي.

إذا كنت تتساءل عمّا يمكن أن يفعله شخص ما برقم هاتفك، فالإجابة ليست بسيطة بالكامل. يفتح بابًا أمام المهاجمين، لكنه لا يشكل خطرًا كبيرًا طالما أن لديك تدابير حماية مناسبة.

المهاجم لا يستطيع الوصول إلى جهازك باستخدام رقم الهاتف فقط. ولكن إذا جمعه مع معلومات أخرى من تسريب قواعد بيانات أو سجلات متاحة علنًا، تزداد المخاطر. يمكن استخدامه كجزء من حملة تصيّد أو محاولة استيلاء على حساب، وفي أسوأ الحالات يصل الأمر إلى سرقة الهوية.

ما يجب أن تعرفه:

- رقم الهاتف وحده لا يستطيع اختراق جهازك مباشرة.

- يستخدم المحتالون أرقام الهاتف في رسائل التصيّد، وانتحال الهوية، ومحاولات إعادة تعيين كلمات المرور.

- أخطر المخاطر هو تبديل شريحة الاتصال، الذي يتيح اعتراض رموز تسجيل الدخول.

- تزداد المخاطر عندما يُدمَج رقمك مع بيانات شخصية مسرَّبة أخرى.

- مشكلات الخدمة غير المتوقعة أو تنبيهات تسجيل الدخول قد تشير إلى وجود مشكلة.

- المصادقة القوية وإجراءات حماية المشغل تقلل المخاطر بشكل كبير.

ماذا يمكن للمحتالين أن يفعلوا برقم هاتفك؟

يمكن للمحتالين الذين يحصلون على رقم هاتفك أن يطلقوا رسائل نصية احتيالية (التصيّد عبر الرسائل)، وانتحال معرّف المتصل، ومحاولات إعادة تعيين كلمات المرور في حساباتك. في كثير من الحالات يكون رقم هاتفك عنصرًا واحدًا في استراتيجية أوسع للاحتيال. الجدير بالذكر أن أيًا من هذه الهجمات لا يتطلب الوصول الفعلي إلى جهازك؛ يكفي الرقم كبداية.

هناك عدة أساليب شائعة يلجأ إليها المحتالون، أكثرها انتشارًا هو التصيّد عبر الرسائل النصية. وهي رسائل تصيّد تُرسَل عبر الرسائل النصية القصيرة تنتحل فيها شركات تتعامل معها كثيرًا، مثل البنوك، خدمات التوصيل والجهات الحكومية. تحتوي هذه الرسائل عادةً على رابط لموقع يطلب منك تعبئة بياناتك، أو تطلب منك الاتصال بخط دعم مزيف. الرسائل تبدو وكأنها من مصدر رسمي، لذلك يستجيب الناس قبل أن يفكروا مرتين.

في بعض الحالات يُستخدم رقمك لبدء عملية إعادة تعيين كلمة المرور. من الممارسات الشائعة أن ترسل الخدمات رمزًا لمرة واحدة عبر الرسائل النصية القصيرة عندما يطلب المستخدم إعادة ضبط. إذا حدث ذلك وكان المهاجم يعرف بريدك الإلكتروني بالفعل، فيمكنه بدء عملية إعادة التعيين ثم محاولات اعتراض الرمز أو استخدام الهندسة الاجتماعية لاستخراجه منك.

هل يمكن للمحتالين الوصول إلى حساباتك برقمك فقط؟

عادةً ما لا يكفي رقم الهاتف وحده للوصول المباشر إلى حساباتك. لكي ينجح الهجوم يحتاج المهاجم على الأقل إلى معلومة إضافية، مثل بريدك الإلكتروني أو كلمة مرور مسرّبة.

النقطة الضعيفة الرئيسية تكمن في عملية إعادة تعيين كلمة المرور. إذا كانت خدمة تستخدم التحقق عبر الرسائل النصية القصيرة كخيار استرداد وحيد، وكان المهاجم قادرًا على استقبال رسائلك النصية، فيمكنه الوصول إلى حسابك. يتطلب ذلك أن يكون المهاجم قد تمكن من الوصول إلى رسائلك عبر تبديل شريحة الاتصال أو بواسطة برامج خبيثة على جهازك.

معظم الشركات تتجه للتخلي عن الرسائل النصية القصيرة كعامل ثانٍ لنقل معلومات حساسة لأنه عرضة لهذا النوع من الهجمات كثيرًا. هناك حوادث موثقة لاستيلاءات على حسابات طالت أصحاب عملات رقمية وصحفيين وغيرهم.

احمِ نفسك من محتالّي الهاتف

تساعد Kaspersky Premium في مراقبة تسريبات البيانات، واكتشاف أنشطة حساب مريبة، وتقوية الحماية ضد عمليات استيلاء الحسابات المرتبطة بتبديل شريحة الاتصال.

جرّب Kaspersky Premium مجانًاهل يمكن للمحتالين انتحال هويتك أو استهداف جهات اتصالك؟

نعم، انتحال معرّف المتصل يتيح للمهاجم إجراء مكالمات أو إرسال رسائل تبدو وكأنها من رقمك. أصبح هذا الأسلوب أكثر شيوعًا مع تطور تقنيات الذكاء الاصطناعي التي تجعل انتحال الهوية أسهل. هذه التقنيات متاحة على نطاق واسع، بتكلفة منخفضة، وسهلة الاستخدام.

بمجرد أن يقوم مرسل الرسائل المزعجة بانتحال رقمك، يمكنه الاتصال بجهات اتصالك وطلب تحويلات طارئة للأموال، إرسال روابط دفع مزيفة، أو طلب رموز التحقق. من السهل فهم سبب نجاح هذه الهجمات: يظهر لدى جهة الاتصال اسم موثوق على الشاشة، فلماذا لا تنفذ الطلب؟

عندما تكتشف أن رقمك يُنتحَل، أخبر جهات اتصالك فورًا. استخدم قناة تسيطر عليها (رسالة جماعية من جهازك أو بريد إلكتروني)، وبلّغ المشغل عن الحادث.

هل يمكن استخدام رقمك لسرقة الهوية؟

رقم الهاتف بمفرده لا يكفي لارتكاب سرقة الهوية. يصبح خطيرًا عندما يُدمَج مع عناصر تعريف شخصية أخرى (معلومات تعريفية شخصية (PII))—مثل اسمك الكامل، تاريخ الميلاد، أو رقم الضمان الاجتماعي. عندما يمتلك المهاجم نقطتي بيانات أو أكثر، يمكنه محاولة فتح حسابات بطاقات ائتمانية باسمك، تقديم إقرارات ضريبية احتيالية، أو الوصول إلى حساباتك المالية.

المشكلة للمستخدم العادي هي معرفة مقدار المعلومات المتاحة عنه بالفعل. كثيرًا ما تحدث تسريبات بيانات كبيرة حيث تُسرَق ملايين أرقام الهواتف مع أسماء العملاء وعناوينهم وتفاصيل الحسابات.

قد تنتهي هذه السجلات على الويب المظلم، حيث يشتريها المهاجمون كجزء من قواعد بيانات. لهذا السبب تعالج العديد من الشركات أرقام الهواتف كبيانات حساسة؛ فعند ربطها ببيانات شخصية أخرى، ترتفع حساسية الرقم بشكل كبير. وفي معظم الحالات لم يأتِ هذا التعرض نتيجة خطأ منك.

كيف يحصل المحتالون على رقم هاتفك في المقام الأول؟

يحصل المحتالون على أرقام الهواتف من خلال تسريبات البيانات، مواقع البحث عن الأشخاص، نماذج التصيّد، وأنظمة الطلب الآلي التي تكشف الأسطر النشطة. ضع في اعتبارك أن غالبًا ما يمر وقت طويل، أحيانًا سنوات، بين تعرض رقمك وتسربه وبين ملاحظة نشاط مريب.

إذا كنت تتساءل كيف يحصل المحتالون على رقم هاتفك، فغالبًا ما تعود الإجابة إلى أحد هذه المصادر.

المصدر الآخر الذي يستخدمه المحتالون هو السجلات العامة. وثائق المحكمة، سجلات الناخبين، وسجلات الملكية غالبًا ما تتضمن أرقام هواتف وتكون متاحة مجانًا على الإنترنت في العديد من الولايات القضائية. تعبئة بطاقة تسجيل الضمان أو الاشتراك في برامج ولاء المتاجر قد يُدخل رقمك في قواعد بيانات تسويق تُسرَق لاحقًا أو تُباع.

ما دور تسريبات البيانات ووسطاء البيانات؟

تسريبات البيانات هي أكبر مصدر لأرقام الهواتف المسربة، ويزيد وسطاء البيانات الطين بلة بجعل معلومات التسريبات متاحة على نطاق واسع.

عندما تتعرض شركة للاختراق، غالبًا ما تظهر سجلات العملاء على منتديات وأسواق الويب المظلم خلال أيام. من هناك، يقوم المهاجمون بالمطابقة مع قواعد بيانات أخرى لتجميع ملف أكثر اكتمالًا لكل شخص في القائمة.

يزيد وسطاء البيانات مثل Whitepages وSpokeo وBeenVerified المشكلة بتجميع البيانات العامة والتجارية في قاعدة بيانات قابلة للبحث. مقابل رسوم بسيطة يمكن لأي شخص أن يبحث عن رقم هاتفك ويسترجع الاسم، العنوان وتفاصيل شخصية أخرى مرتبطة بذلك الرقم. من الممكن إزالة معلوماتك من هذه المواقع، لكن سيتطلب ذلك مراسلة كل وسيط على حدة وطلب إلغاء الإدراج.

كيف تعرف أن رقم هاتفك مخترق؟

قد يكون رقم هاتفك مخترقًا عندما تفقد فجأة خدمة الشبكة الخلوية أو تتلقى رسائل إعادة تعيين كلمات مرور لم تطلبها. مؤشرات أخرى تشمل إشعارات بتغييرات في الحساب لم تقم بها، وتقارير من جهات اتصالك بأنها تلقت رسائل مشبوهة من رقمك.

انتبه لتجمّع هذه الأحداث في فترة قصيرة. مكالمة مزعجة واحدة ليست سببًا للقلق. العاصفة المثالية هي فقدان الإشارة تمامًا، مع أن جهازك وشريحة الاتصال لم يتعرضا لأي ضرر فعلي، إلى جانب تنبيهات تسجيل الدخول أو طلبات المصادقة التي لم تطلقها بنفسك. هذا النمط يشير عادةً إلى تبديل شريحة الاتصال.

إذا بدا شيء مريب، قم بسرعة بمراجعة حساب مشغلك للتحقق من أي تعديلات غير مصرح بها. اتصل من هاتف آخر أو زر المتجر شخصيًا. ثم سجّل دخولك إلى بريدك الإلكتروني، حسابات بنكية، وحسابات التواصل الاجتماعي للتحقق من تغييرات لم تقم بها.

ما هو تبديل شريحة الاتصال ولماذا هو الخطر الأكبر؟

تبديل شريحة الاتصال هو هجوم يقنع فيه المحتال مشغل هاتفك بنقل رقمك إلى شريحة اتصال يسيطرون عليها. هذا يسمح للمحتال باعتراض كل المكالمات والرسائل النصية المرسلة إلى رقمك. يعد هذا التهديد الأخطر المرتبط بأرقام الهواتف لأنه يتجاوز آلية الأمان القائمة على رموز التحقق المرسلة عبر الرسائل النصية القصيرة بالكامل.

إذا نجح تبديل الشريحة، يمكن للمهاجم استقبال كل رموز التحقق المرسلة عبر الرسائل النصية القصيرة. تخيّل كل الحالات الممكنة: كلمات مرور لمرة واحدة للبريد الإلكتروني والبنك، تحقق منصات تبادل العملات المشفرة، والوصول إلى وسائل التواصل الاجتماعي.

قد تتصاعد الأضرار بسرعة إذا تم اختراق بريدك الإلكتروني، حيث يمكن للمحتال بدء إجراءات إعادة تعيين لكثير من الخدمات الأخرى. لمساعدة المستخدمين، تغطي إرشادات مفوضية الاتصالات الفيدرالية إجراءات حماية على مستوى المشغل وخطوات الإبلاغ، بالإضافة إلى كيفية حدوث الهجوم وما الذي يجب مراقبته.

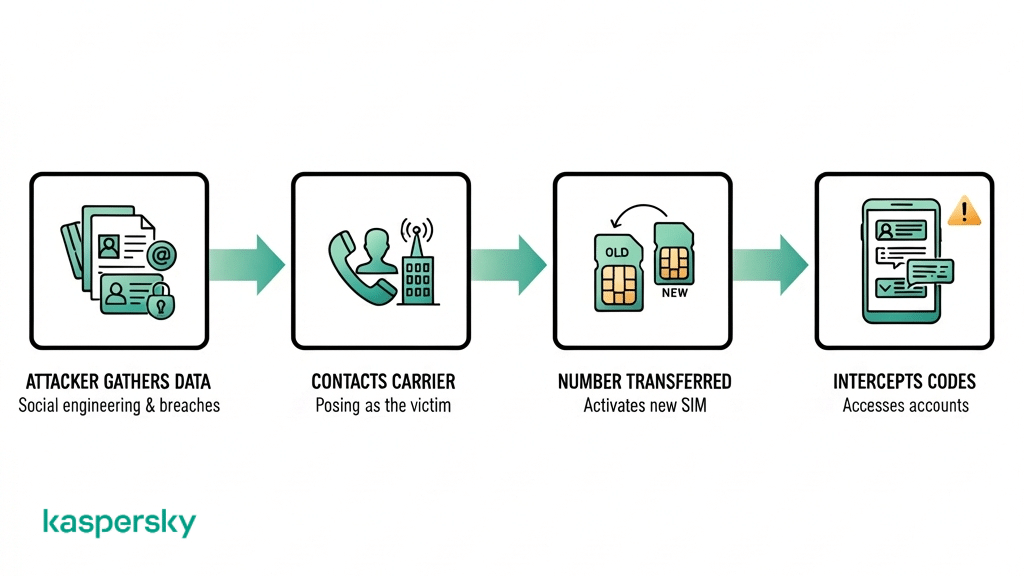

كيف يعمل تبديل شريحة الاتصال؟

لكي ينجح تبديل شريحة الاتصال، يجمع المهاجم أولًا معلومات شخصية عن الهدف، ثم يتظاهر بأنه أنت ويتصل بالمشغل لنقل رقمك.

يجمع المهاجم معلومات مثل الاسم، العنوان، رقم الحساب، وآخر أربعة أرقام من رقم الضمان الاجتماعي من تسريبات سابقة أو ملفات تعريف على وسائل التواصل. بعد ذلك يبدأ مهاجم تبديل الشريحة طلب النقل عبر بوابة المشغل أو خط الدعم. وبما أنه يملك معلوماتك، فإنه يتمكن من إكمال عملية التحقق ويُوافق على النقل.

في بعض الحالات، تنطوي الهجمات على رشوة موظفي المشغل أو خداعهم عبر الهندسة الاجتماعية مباشرة. شكل آخر من تبديل الشريحة، يُسمى احتيال النقل إلى مشغل آخر، يتبنى عملية مماثلة لكنه ينقل الرقم إلى مشغل مختلف.

يحب المحتالون تبديل الشريحة لأن أي هجوم يعيد توجيه الرسائل النصية القصيرة إلى المهاجم يتجاوز فورًا أمان أي حساب يعتمد على رموز التحقق عبر الرسائل النصية.

هل يجب أن تقلق إذا امتلك شخص ما رقم هاتفك؟

إذا امتلك شخص ما رقم هاتفك، فلا داعي للذعر فورًا. من الأرجح أن تتلقى مكالمات ورسائل مزعجة عرضية، لكن هذا بحد ذاته ليس سببًا للقلق؛ حساباتك أو هويتك ليست بالضرورة في خطر.

الخطر يزداد عندما تستخدم رقمك لاسترداد الحساب عبر الرسائل النصية القصيرة (لبريدك الإلكتروني أو حسابات بنكية أو حسابات أخرى). وتزداد المخاطر أكثر إذا انكشف رقمك مع بيانات شخصية أخرى في تسريب. حين يمتلك متسلل رقم هاتفك وبريدك الإلكتروني وكلمة مرور مسرّبة، تكون لديه قوة أكبر بكثير من شخص وجد رقمك فقط على وسائل التواصل الاجتماعي.

ما الفرق بين الرسائل المزعجة العادية والتهديد الجاد؟

الرسائل المزعجة العادية هي محاولة عشوائية تتضمن مكالمات آلية، تسويق عبر الهاتف، ورسائل احتيال عامة تُرسل لآلاف الأرقام دفعة واحدة. هذه مزعجة لكنها نادرًا ما تكون خطيرة، والإجراء المطلوب عادةً هو حظرها والإبلاغ عنها.

بالمقابل، التهديدات الجادة تكون رسائل موجهة تحمل اسمك الحقيقي، أو تشير إلى مصرفك أو معاملات حديثة ما يعني أن المرسل يمتلك أكثر من رقمك فقط. تكرار رموز إعادة التعيين إشارة على أن شخصًا ما يحاول فعلاً الوصول إلى حساباتك. وفي حالة تبديل شريحة الاتصال قد تظهر على هاتفك رسالة "لا توجد خدمة" فجأة.

ماذا تفعل إذا كان المحتال يملك رقم هاتفك؟

إذا كنت تعتقد أن المحتال يملك رقم هاتفك، فعليك فورًا قفل حساب المشغل، تغيير كلمات المرور في حساباتك الأكثر أهمية، وترقية طرق المصادقة. يجب أيضًا الإبلاغ عن الحادث.

يجب أن تتم هذه الخطوات بسرعة لأن الوقت بين تبديل الشريحة والاستيلاء الكامل على الحساب يمكن أن يكون دقائق معدودة. السرعة هي مفتاح ما يجب فعله إذا كان المحتال يملك رقم هاتفك.

إذا لم تكن متأكدًا ماذا تفعل، ابدأ بتأمين حساب مشغلك. استخدم هاتفًا آخر (هاتف أرضي أو هاتف أحد أفراد العائلة)، أو زر متجر المشغل شخصيًا، واطلب منهم فورًا تجميد أي تغييرات على الشريحة وطلبات النقل.

بعد تأمين حساب المشغل، تحقق أولًا من حسابات بريدك الإلكتروني (لأنها تتحكم في عمليات إعادة التعيين لباقي الحسابات)، ثم الحسابات البنكية، ثم حسابات التواصل الاجتماعي. إذا كنت قلقًا من أنك قد تكون ضحية سرقة هوية، قم بتجميد تقريرك الائتماني لدى كل من Equifax وExperian وTransUnion وقدّم بلاغًا على IdentityTheft.gov.

عند تقديم البلاغ، تأكد من توثيق كل شيء بأكبر قدر ممكن من التفاصيل. أرفق لقطات شاشة، طوابع زمنية، وأرقام مرجعية من مكالمات مع المشغل، فقد تحتاجها لمناقشة أي معاملات احتيالية لاحقًا.

كيف تؤمّن حساب مشغلك؟

لتأمين حساب المشغل، يجب أن تضبط رمز PIN للشريحة، تنشئ رمز مرور قوي وفريد لحساب الفوترة، وتفعّل حماية نقل الرقم.

رمز PIN للشريحة هو رمز يلزم إدخاله قبل أن تُستخدم شريحة الاتصال في جهاز جديد. يمكنك إعداده من إعدادات هاتفك أو عبر الاتصال بالدعم. بالإضافة إلى ذلك يجب أن يحتوي حساب المشغل (حيث تدير الفواتير) على رمز مرور قوي مختلف عن رمز PIN للشريحة.

أخيرًا، لدى معظم المشغلين خيار قفل الرقم أو تجميد النقل لمنع التحويلات غير المصرح بها. يمكنك تفعيل هذه الإعدادات من حسابك على الإنترنت. للحصول على نظرة شاملة حول أمان الأجهزة المحمولة، تقدّم توصيات المعهد الوطني للمعايير والتكنولوجيا في إرشادات أمان الأجهزة المحمولة إطار عمل مفيد يغطي معظم الاحتمالات.

كيف تؤمّن حساباتك عبر الإنترنت؟

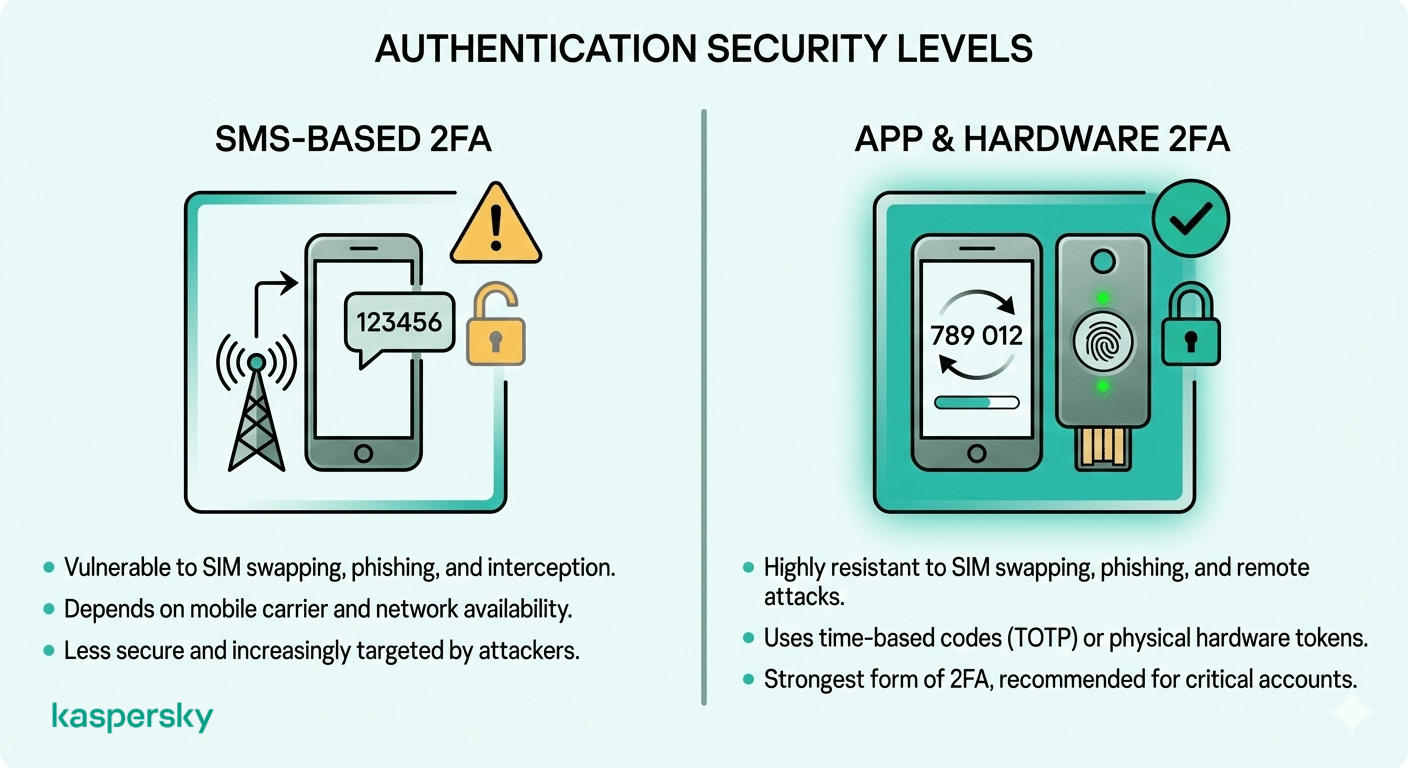

استبدل المصادقة الثنائية المعتمدة على الرسائل النصية القصيرة بطريقة تعتمد على التطبيقات أو على جهاز مادي. استخدم تطبيق مصادقة مثل Google Authenticator أو Microsoft Authenticator أو Authy لتوليد رموز زمنية على جهازك؛ هذا يجعل حساباتك محصنة ضد هجمات تبديل الشريحة.

لتعزيز حماية حساباتك الهامة يمكنك استخدام مفتاح أمني مادي مثل YubiKey. يجعل هذا استيلاء الحساب عن بُعد مستحيلًا لأنه يتطلب الحيازة المادية للمفتاح للمصادقة على تسجيل الدخول.

إعادة استخدام كلمات المرور تزيد من ضعف حساباتك لأن اختراق موقع واحد يمنح المهاجم كلمة المرور نفسها لتجربة الدخول إلى مواقع أخرى. لتقليل هذه المخاطرة، استخدم مدير كلمات مرور لتوليد وتخزين كلمات مرور فريدة لكل حساب.

للحصول على حماية أقوى، فعّل المصادقة متعددة العوامل باستخدام طريقة قائمة على التطبيقات أو جهاز مادي بدلًا من الرسائل النصية القصيرة. هذه الطريقة تربط رموز التحقق بجهازك وليس برقم هاتفك، مما يجعل اعتراضها أصعب بكثير على المهاجمين.

كيف تحمي رقم هاتفك على المدى الطويل؟

لحماية رقم هاتفك على المدى الطويل، الهدف هو تقليل أماكن ظهوره وتقليل دوره في أمان حساباتك. لسوء الحظ، ليست مهمة تُنجَز مرة واحدة فقط؛ قد تضطر لتكرارها عدة مرات في السنة.

ابدأ بحذف رقمك من الأماكن المدرجة على الإنترنت. يشمل ذلك حساباتك على وسائل التواصل وقوائم الأعمال. قد تحتاج أيضًا إلى إلغاء إدراج معلوماتك من مواقع وسطاء البيانات يدويًا عبر طلبات opt-out أو باستخدام خدمات مثل DeleteMe.

ثم ضع قائمة بالحسابات التي تستخدم رقمك للاسترداد، وانقلها إلى مصادقة قائمة على التطبيقات.

لزيادة الحماية يمكنك الحصول على رقم ثانوي مسبق الدفع أو خدمة الاتصال عبر بروتوكول الإنترنت لاستخدامها عند التسجيل في تطبيقات توصيل الطعام ومتاجر التجزئة. هذا رقم يمكنك تغييره بسهولة إذا تعرّض للخطر.

راجع إعدادات الخصوصية لديك بانتظام لأن إعدادات المنصات قد تتغير بعد التحديثات. قد يصبح حقل في ملف التعريف كان خاصًا سابقًا عامًا بهدوء. فهم المعلومات التي يمكن أن يحصل عليها شخص ما من رقم هاتفك يسهل عليك اتخاذ قرار بشأن ما يجب قفله أو إزالته نهائيًا. يحتاج هذا فقط لعشر دقائق كل ربع سنة، لكنه يجنّبك الكثير من المتاعب لاحقًا. فكر في استخدام حل أمني شامل مثل Kaspersky Premium لمراقبة تسريبات بياناتك الشخصية، بما في ذلك رقم هاتفك.

مقالات ذات صلة:

- كيف يمكنني منع هجمات تبديل شريحة الاتصال بفعالية؟

- كيف تحمي نفسك من عمليات الاحتيال عبر الهاتف؟

- ما مخاطر هجمات التصيد عبر الرسائل النصية وكيف تدافع عنها؟

- كيف تعزز أمان هاتفك المحمول اليوم؟

منتجات موصى بها:

الأسئلة الشائعة

هل يمكن لشخص تعقب موقعي من خلال رقم هاتفي؟

لا. تتبع الموقع عبر رقم الهاتف يتطلب إما الوصول إلى بنية الاتصالات التابعة لمشغل الشبكة أو تثبيت برامج تجسس على جهازك. تتوفر هذه الإمكانية فقط للجهات القانونية بعد الحصول على إذن قضائي. توجد مواقع احتيال تدّعي تتبع الأرقام الهاتفية؛ هذه المواقع تكون في الغالب فخاخ تصيد أو محاولات احتيال.

هل يمكن لشخص الوصول إلى حسابي المصرفي من خلال رقم هاتفي؟

رقم الهاتف بمفرده غير كافٍ للوصول إلى حسابك المصرفي. ومع ذلك، إذا رُبط بمعلومات شخصية أخرى، فقد يُستخدم لتنفيذ تبديل شريحة الاتصال. هذا قد يمكّن المهاجم من اعتراض رموز التحقق عبر الرسائل النصية القصيرة والوصول المحتمل إلى حساباتك.

هل يجب أن أغيّر رقم هاتفي بعد سرقة هويتي؟

لا؛ لا يكون تغيير رقم الهاتف منطقيًا بعد سرقة الهوية إلا إذا كنت ضحية لتبديل الشريحة أو مضايقات. يمكن حل معظم الثغرات بتأمين حساب المشغل، ترقية طرق المصادقة، وتجميد تقرير الائتمان. يمكن أن تساعد خطوات استرداد الهوية في موقع IdentityTheft.gov في توجيه قرارك.