منع الاستغلال

منع الاستغلال (Exploit Prevention) هي تقنية تشكل جزءًا أساسيًا من حماية الجيل التالي المتعددة الطبقات من Kaspersky، ويستهدف على وجه التحديد البرامج الضارة التي تستفيد من الثغرات الأمنية بالبرامج، وقد تم تصميمه لإضافة طبقة إضافية من الحماية للبرامج والتقنيات الأكثر استهدافًا. توفر تقنية منع الاستغلال طريقة فعالة وغير تدخلية لحظر محاولات الاستغلال المعروفة وغير المعروفة والكشف عنها. وتعتبر تقنية منع الاستغلال جزءًا لا يتجزأ من قدرات الاكتشافالمستندة إلى السلوك من Kaspersky.

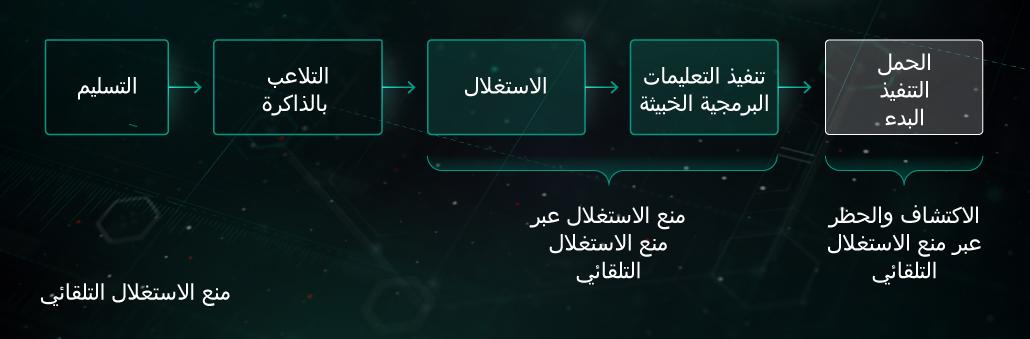

تتألف محاولات الاستغلال التي يطلق عليها اسم "سلاسل التدمير" من مراحل متعددة. على سبيل المثال: غالبًا ما تستخدم محاولات الاستغلال المستندة إلى الويب هجمات التنزيل العابرة. يبدأ انتشار العدوى عندما يزور أحد الضحايا موقع ويب تم اختراقه باستخدام رمز JavaScript ضار. وبعد عدة عمليات تحقق، يتم إعادة توجيه الضحية أخيرًا إلى صفحة بها محاولة استغلال تتم عن طريق Flash أو Silverlight أو Java أو مستعرض ويب. أما بالنسبة للثغرات الأمنية في Microsoft Office أو Adobe Reader، يمكن من ناحية أخرى أن تكون موجه الإصابة الأولي عبارة عن بريدًا إلكترونيًا للتصيد الاحتيالي أو مرفقًا ضارًا.

وبعد تنفيذ مرحلة التسليم الأولية، يستغل المهاجم ثغرة أمنية واحدة أو أكثر في البرنامج للتحكم في تدفق تنفيذ العملية وينتقل إلى مرحلة الاستغلال. وبسبب إجراءات تخفيف الأمان المتضمنة في نظام التشغيل، غالبًا ما يتعذر تشغيل التعليمات البرمجية العشوائية بشكل مباشر، لذا يجب على المهاجم تجاوزها أولًا. الاستغلال الناجح يسمح بتنفيذ التعليمات البرمجية السطحية حيث تبدأ التعليمات البرمجية التعسفية للمهاجم في العمل، الأمر الذي يؤدي في النهاية إلى تنفيذ حمولتها. يمكن تنزيل الحمولات كملف، أو حتى تحميلها وتنفيذها مباشرة من ذاكرة النظام.

وبغض النظر عن كيفية تنفيذ الخطوات الأولية، الهدف النهائي للمهاجم هو تشغيل الحمولة وبدء النشاط الضار. قد يكون إطلاق تطبيق آخر أو سلسلة تنفيذ أخرى نشاطًا مشبوهًا للغاية، خاصة إذا كان التطبيق المعني معروفًا أنه يفتقر إلى هذه الوظيفة.

تقنية منع الاستغلال تراقب هذه الإجراءات وتتوقف عن تنفيذ تدفق التطبيق مؤقتًا وتطبق تحليلًا إضافيًا للتحقق مما إذا كان الإجراء المزمع القيام به قانونيًا أم لا. يتم استخدام نشاط البرنامج الذي حدث قبل إطلاق التعليمات البرمجية المريبة (تغييرات الذاكرة في مناطق ذاكرة معينة، بالإضافة إلى مصدر محاولة تشغيل التعليمات) لتحديد ما إذا كانت إحدى محاولات الاستغلال قد اتخذت إجراءً أم لا.

ليس هذا فحسب، بل تقنية منع الاستغلال تطبق كذلك عددًا من إجراءات التخفيف الأمنية لمعالجة معظم أساليب الهجوم المستخدمة في محاولات الاستغلال، بما في ذلك Dll Hijacking وReflective Dll Injection وHeap Spray Allocation وStack Pivot وما إلى ذلك. هذه المؤشرات السلوكية الإضافية التي توفرها آلية تتبع التنفيذ في مكون اكتشاف السلوك تسمح للتقنية بمنع تنفيذ الحمولة بثقة.